Ücretsiz Fidye Yazılımı Şifrelerini Çözme Araçları

Fidye yazılımı saldırısına mı uğradınız? Fidyeyi ödemeyin!

Fidye yazılımı türünü seçin

Ücretsiz fidye yazılımı şifrelerini çözme araçlarımız, aşağıdaki fidye yazılımları tarafından şifrelenen dosyaların şifresini çözmeye yardımcı olabilir. Yazılımın adına tıklayarak bulaşma belirtilerini öğrenebilir ve ücretsiz sorun giderme aracımızı edinebilirsiniz.

- AES_NI

- Alcatraz Locker

- Apocalypse

- AtomSilo ve LockFile

- Babuk

- BadBlock

- Bart

- BigBobRoss

- BTCWare

- Crypt888

- CryptoMix (Çevrim dışı)

- CrySiS

- EncrypTile

- FindZip

- Fonix

- GandCrab

- Globe

- HermeticRansom

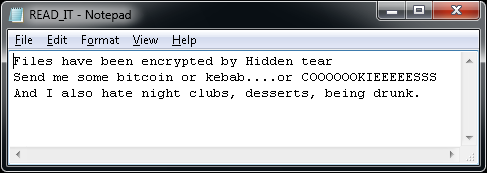

- HiddenTear

- Jigsaw

- LambdaLocker

- Legion

- NoobCrypt

- Prometheus

- Stampado

- SZFLocker

- TargetCompany

- TeslaCrypt

- Troldesh / Shade

- XData

Avast Free Antivirus'ı indirin

AES_NI

AES_NI, ilk olarak Aralık 2016'da ortaya çıkmış bir fidye yazılımı türüdür. O zamandan bu yana farklı dosya uzantılarına sahip birden fazla türev gözlemledik. Bu fidye yazılımı, dosyaları şifrelemek için RSA-2048 kodlaması ile AES-256 şifrelemesini kullanır.

Fidye yazılımı, şifrelenmiş dosyalara aşağıdaki uzantılardan birini ekler:

.aes_ni

.aes256

.aes_ni_0day

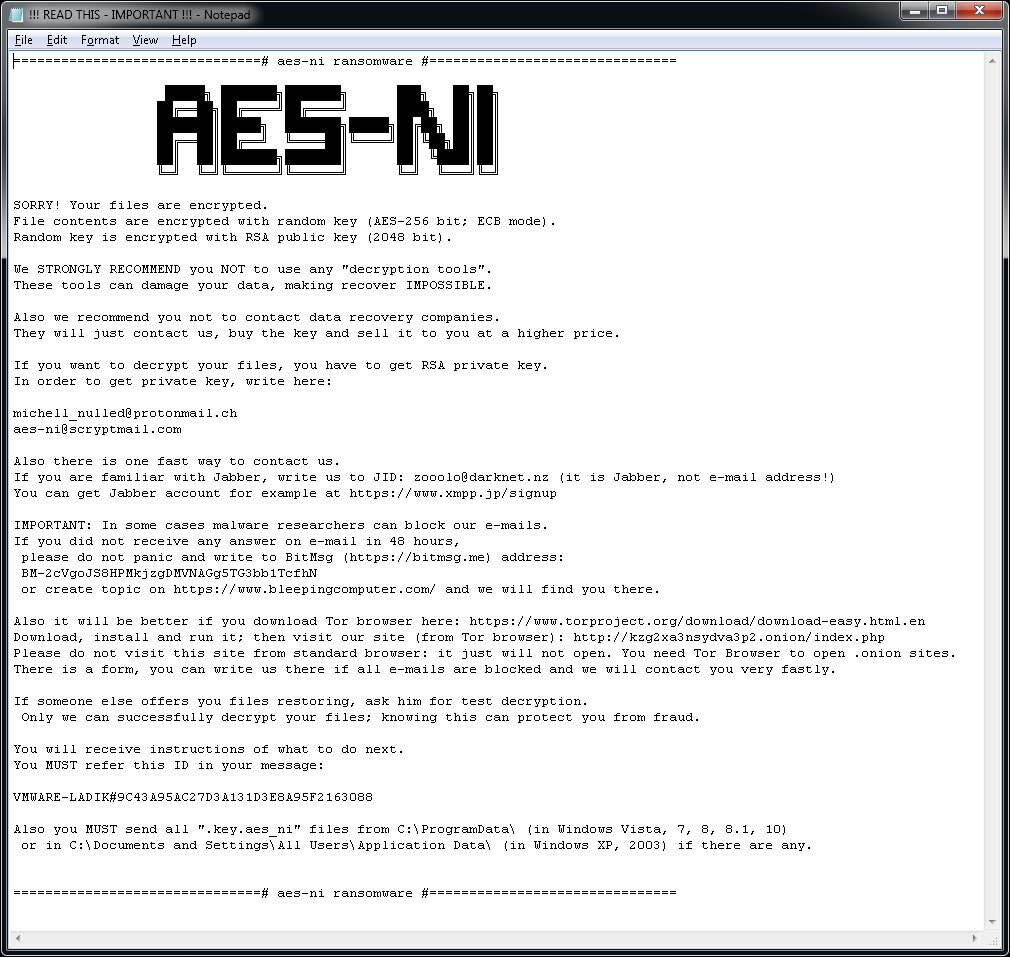

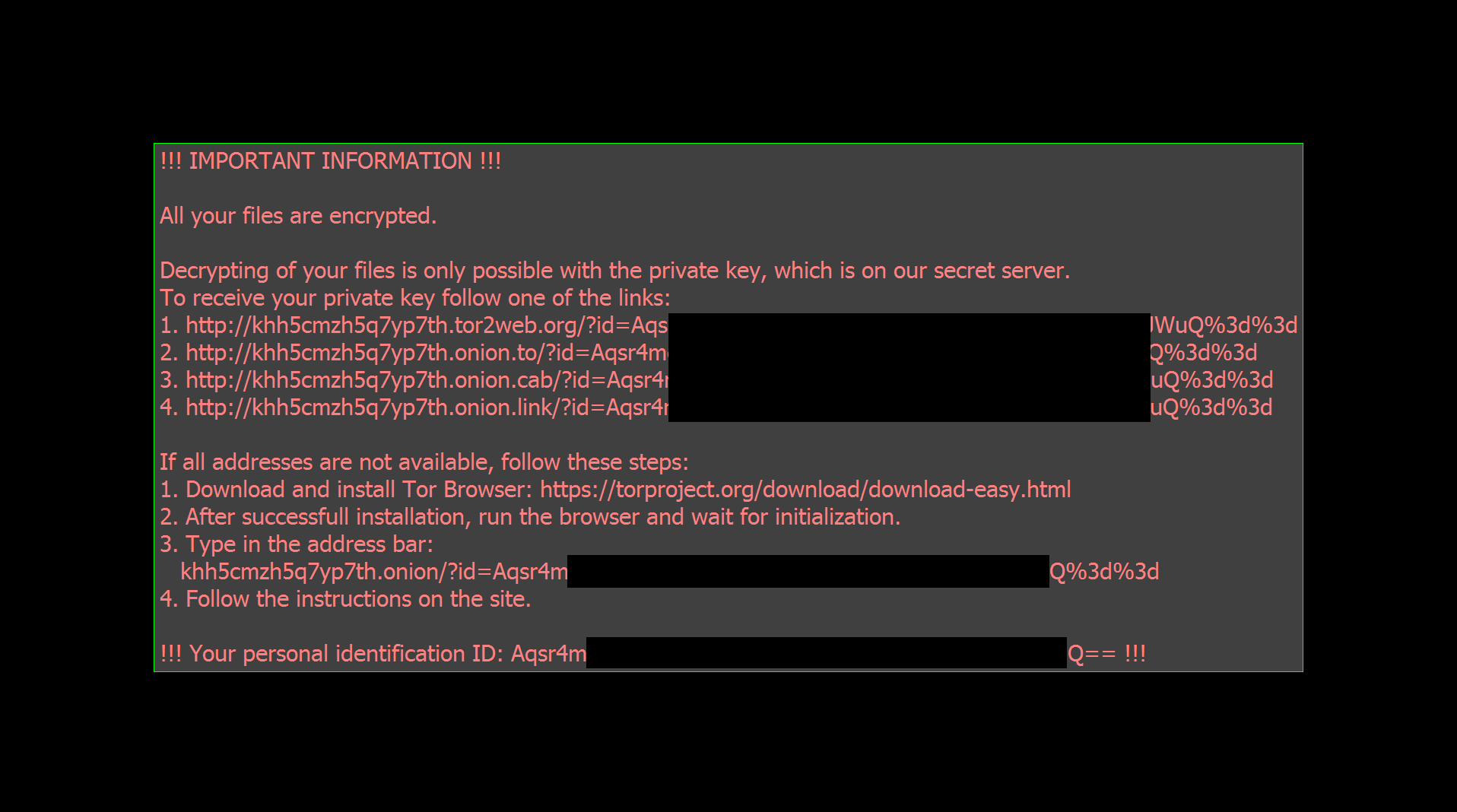

Her klasörde en az bir şifrelenmiş dosyayla birlikte "!!! READ THIS - IMPORTANT !!!.txt" dosyası bulunur. Fidye yazılımı ayrıca C:\ProgramData klasöründe adı şuna benzeyen bir anahtar dosyası oluşturur: [PC_NAME]#9C43A95AC27D3A131D3E8A95F2163088-Bravo NEW-20175267812-78.key.aes_ni_0day in C:\ProgramData folder.

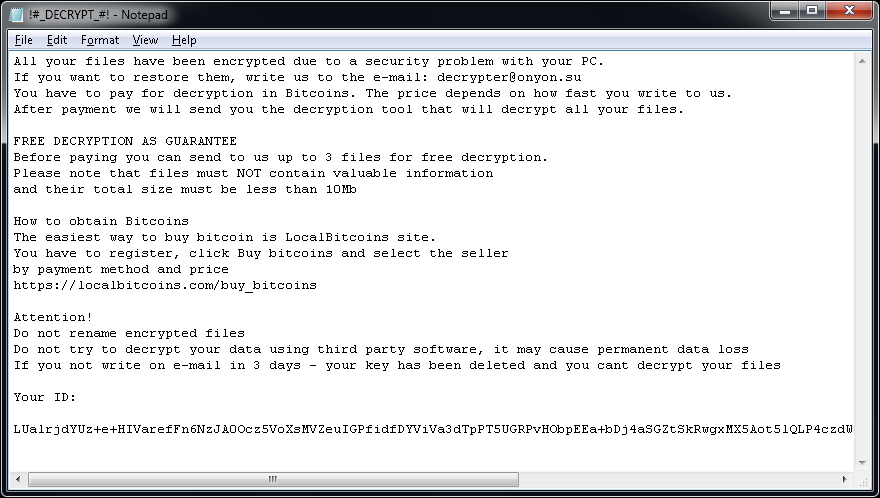

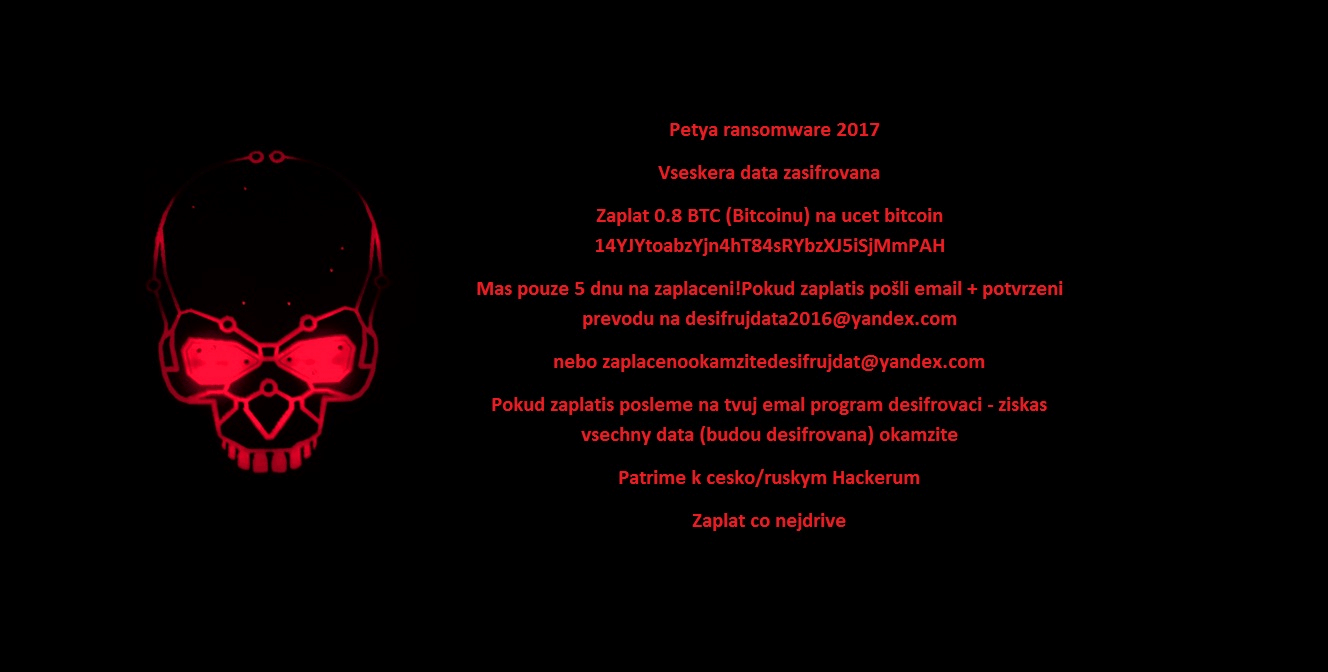

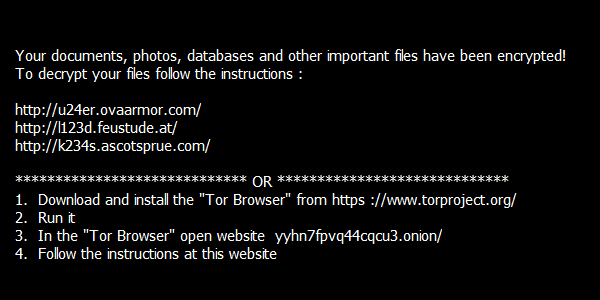

"!!! READ THIS - IMPORTANT !!!.txt" dosyası aşağıdaki fidye notlarını içerir:

Alcatraz Locker

Alcatraz Locker, ilk kez Kasım 2016 ortasında gözlemlenen bir fidye yazılımı türüdür. Bu fidye yazılımı, kullanıcılara ait dosyaların şifrelenmesi için Base64 kodlaması ile AES 256 şifrelemesi kullanır.

Şifrelenmiş dosyalar ".Alcatraz" uzantısına sahiptir.

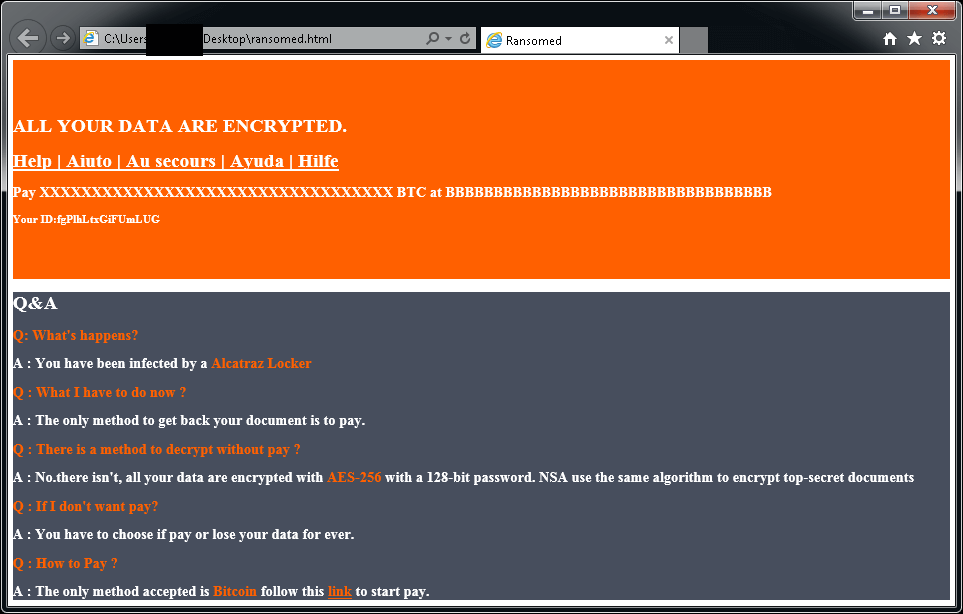

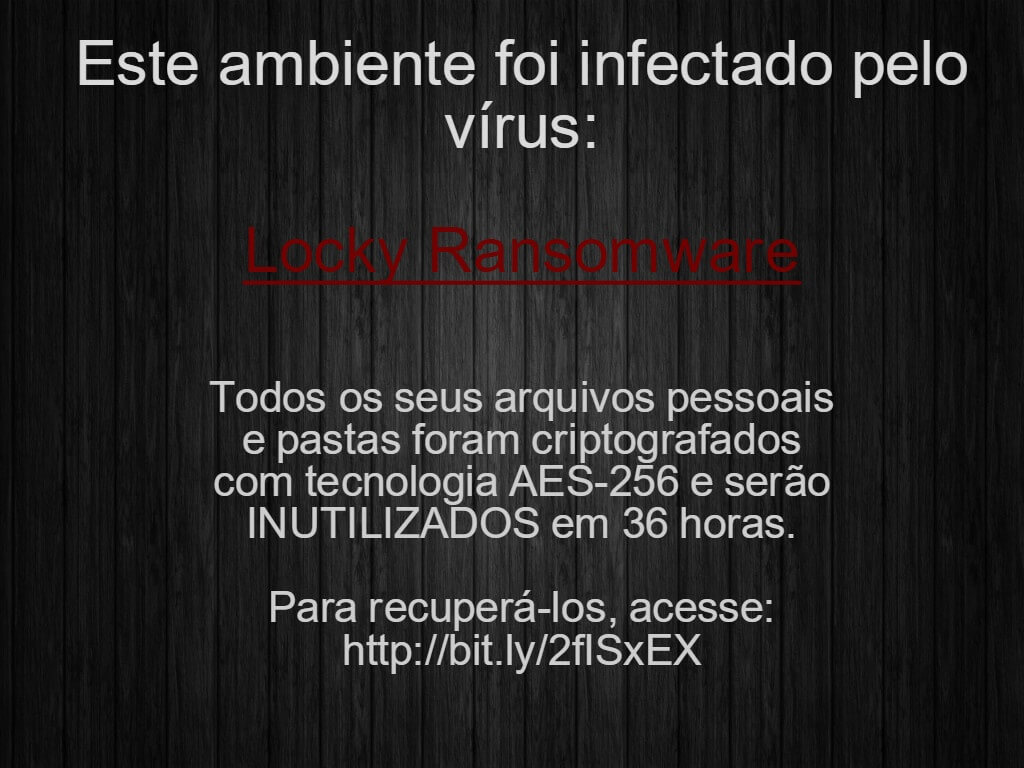

Dosyalarınız şifrelendikten sonra benzer bir mesaj görüntülenir (bu mesaj kullanıcının masaüstünde "ransomed.html" adlı bir dosyada bulunur):

Alcatraz Locker dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

Apocalypse

Apocalypse, ilk kez Haziran 2016'da görülen bir fidye yazılımı biçimidir. Bulaşma belirtileri:

Apocalypse, dosya adlarının sonuna .encrypted, .FuckYourData, .locked, .Encryptedfile veya .SecureCrypted uzantılarını ekler. (örneğin, Tez.doc = Tez.doc.locked)

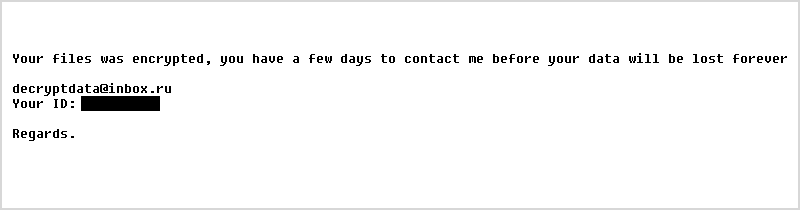

.How_To_Decrypt.txt, .README.Txt, .Contact_Here_To_Recover_Your_Files.txt, .How_to_Recover_Data.txt veya .Where_my_files.txt (örneğin Tez.doc.How_To_Decrypt.txt) gibi bir uzantıya sahip bir dosyayı açtığınızda aşağıdakine benzer bir mesajı görüntülenir:

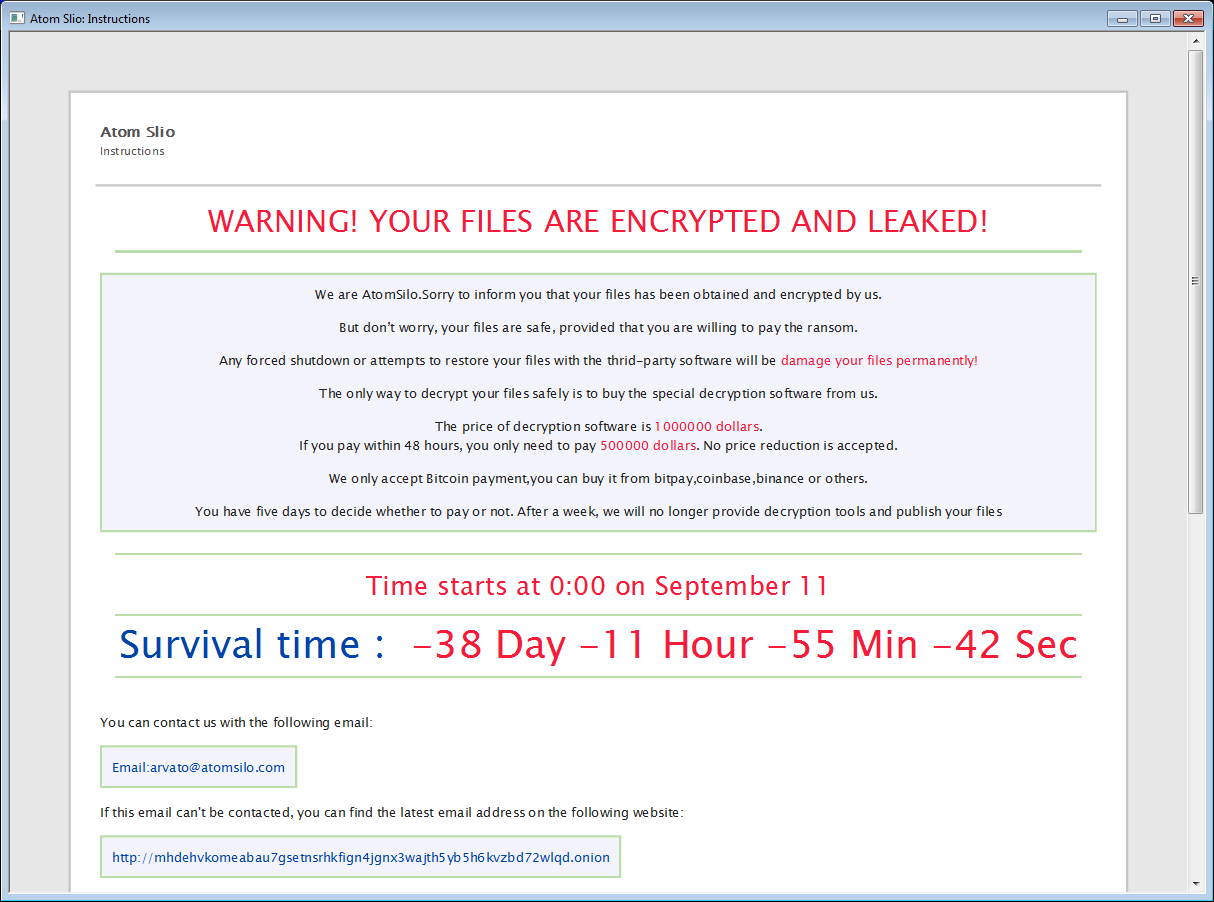

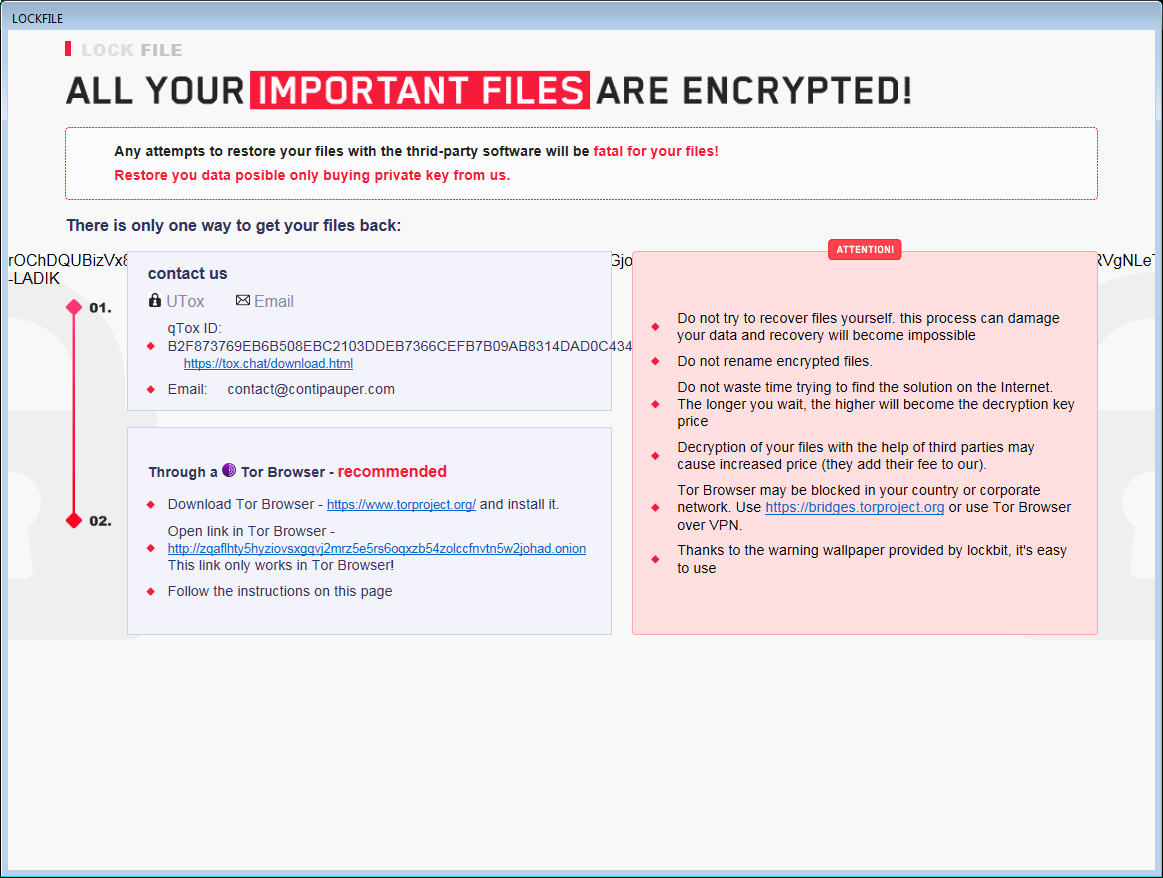

AtomSilo ve LockFile

AtomSilo ve LockFile, Jiří Vinopal tarafından analiz edilen 2 fidye yazılımı türüdür. Bu iki yazılım çok benzer şifreleme düzenlerine sahip olduğu için, şifre çözücü her iki varyant için de işe yarar. Bu fidye yazılımına maruz kalanlar dosyalarının şifresini ücretsiz olarak çözebilir.

Şifrelenmiş dosyaları tespit etmek için şu uzantılardan birine sahip olup olmadıklarını kontrol edebilirsiniz:

.ATOMSILO

.lockfile

Her klasörde en az bir şifrelenmiş dosyayla birlikte README-FILE-%ComputerName%-%Number%.hta veya LOCKFILE-README-%ComputerName%-%Number%.hta adlı bir fidye notu bulunur, ör.:

- README-FILE-JOHN_PC-1634717562.hta

- LOCKFILE-README-JOHN_PC-1635095048.hta

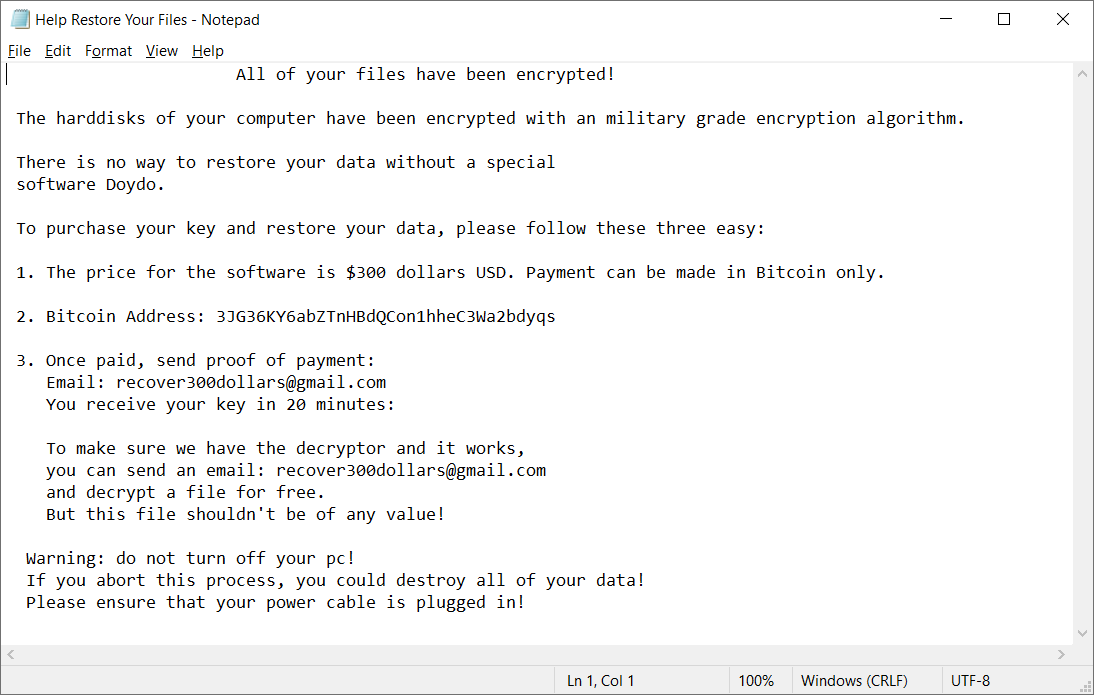

Babuk

Babuk, Rusya temelli bir fidye yazılımıdır. Eylül 2021'de kaynak kodu ile birlikte şifre çözme anahtarlarının bazıları sızdırıldı. Bu fidye yazılımına maruz kalanlar dosyalarının şifresini ücretsiz olarak çözebilir.

Babuk, dosyaları şifrelerken dosya adına şu uzantılardan birini ekler:

.babuk

.babyk

.doydo

En az bir şifrelenmiş dosya bulunan her klasörde Help Restore Your Files.txt belgesi bulunur ve içeriğinde şunlar yer alır:

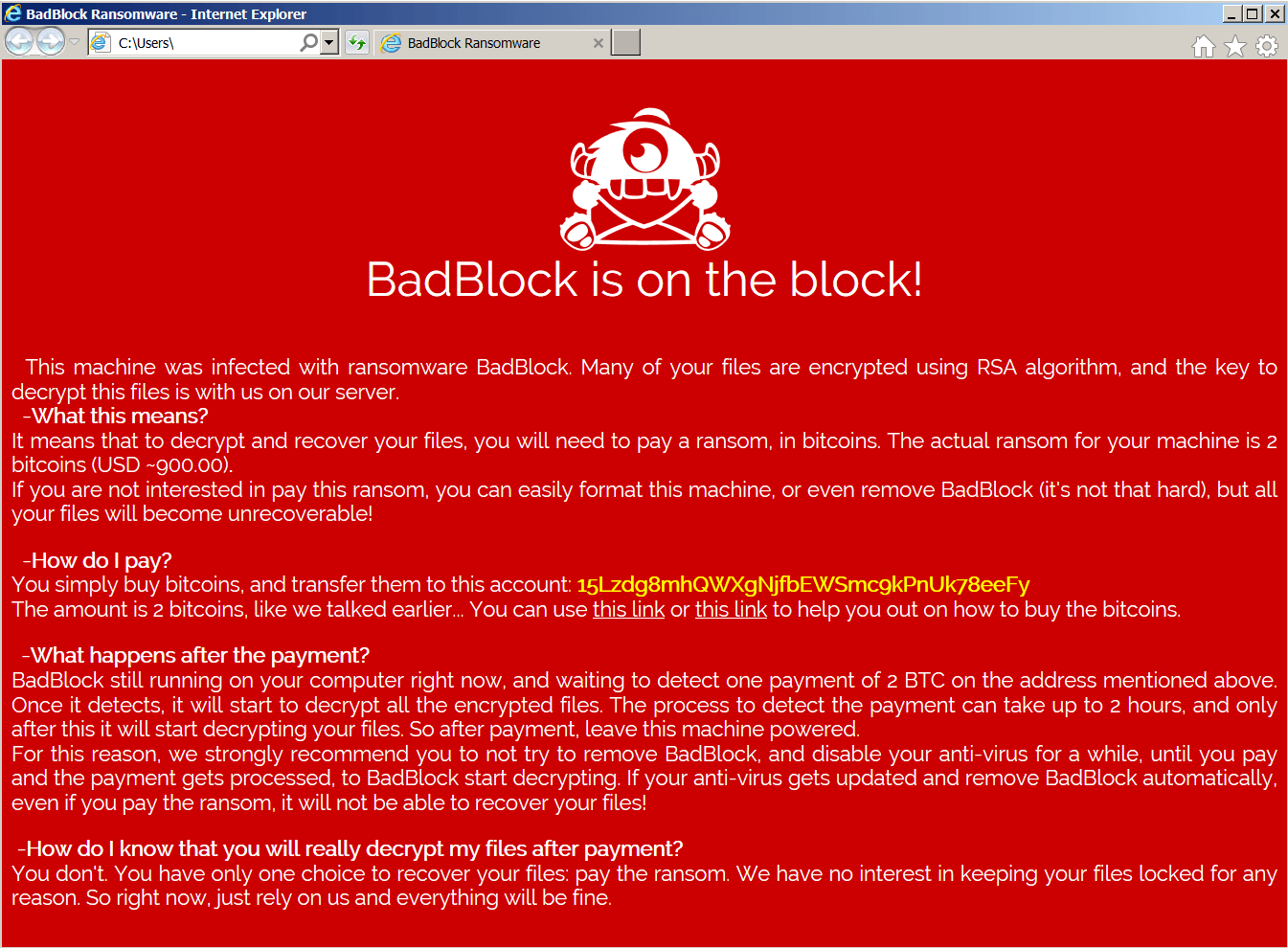

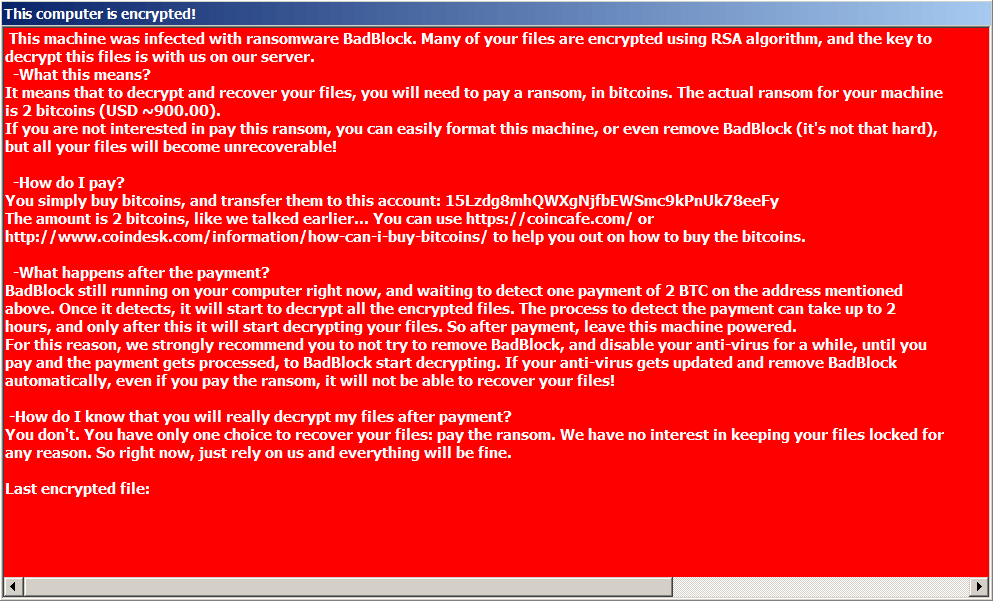

BadBlock

BadBlock, ilk kez Mayıs 2016'da görülen bir fidye yazılımı biçimidir. Bulaşma belirtileri:

BadBlock dosyalarınızı yeniden adlandırmaz.

BadBlock dosyalarınızı şifreledikten sonra aşağıdaki mesajlardan birini görüntüler (Help Decrypt.html adlı bir dosyadan):

BadBlock dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

Bart

Bart, ilk kez 2016'nın Haziran ayı sonunda görülen bir fidye yazılımı biçimidir. Bulaşma belirtileri:

Bart, dosya adlarının sonuna .bart.zip uzantısını ekler. (örneğin, Tez.doc = Tez.docx.bart.zip) Bunlar, orijinal dosyaları içeren şifreli ZIP arşivleridir.

Bart, dosyalarınızı şifreledikten sonra masaüstü duvar kâğıdını aşağıdakine benzer bir görüntüyle değiştirir. Bu görüntüdeki metin de Bart'ı tespit etmenize yardımcı olabilir ve masaüstünde recover.bmp ve recover.txt adlı dosyalarda saklanır.

Bart dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

Teşekkür: Bart şifre çözme aracımız için kitaplığını kullanmamıza izin veren, PkCrack yazarı Peter Conrad'a teşekkür etmek istiyoruz.

BigBobRoss

BigBobRoss, AES128 şifreleme yöntemini kullanarak kullanıcıya ait dosyaları şifreler. Şifrelenmiş dosyalarda, dosya adlarının sonuna eklenmiş ".obfuscated" uzantısı bulunur.

Fidye yazılımı, aşağıdaki uzantıları ekler: .obfuscated

foobar.doc -> foobar.doc.obfuscated

document.dat -> document.dat.obfuscated

document.xls -> document.xls.obfuscated

foobar.bmp -> foobar.bmp.obfuscated

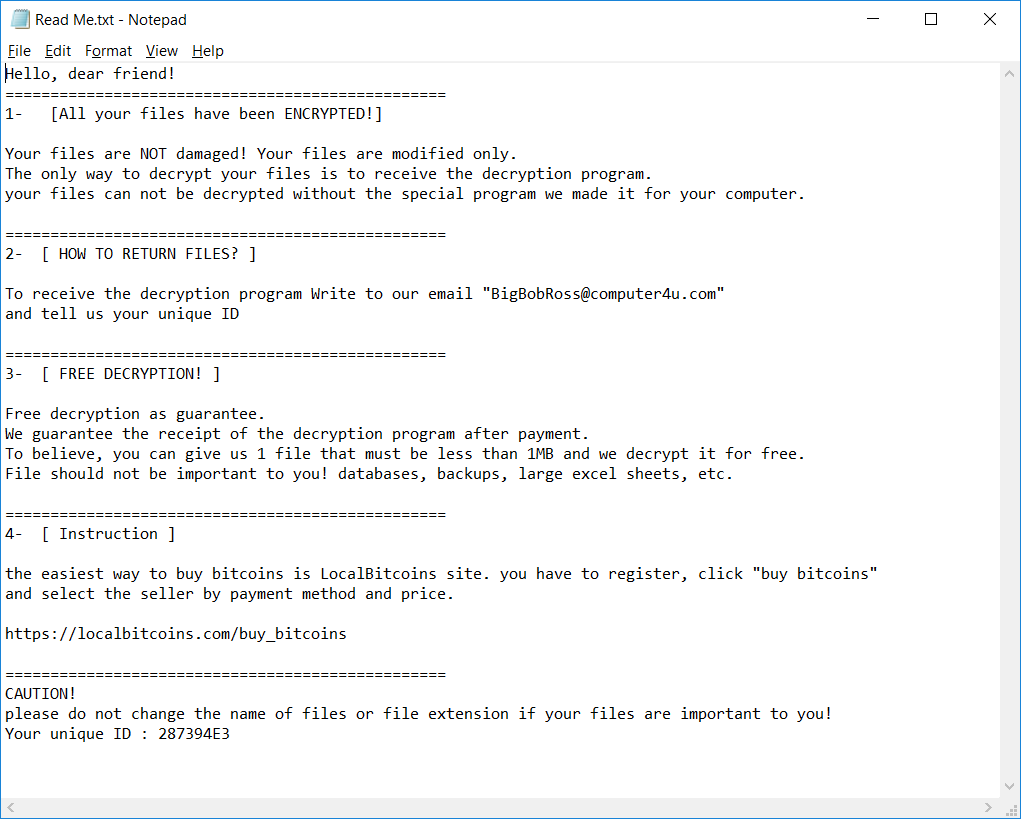

Fidye yazılımı ayrıca her klasörde "Read Me.text" adlı bir metin dosyası oluşturur. Dosya içeriği aşağıda verilmiştir.

BTCWare

BTCWare , ilk olarak Mart 2017'de ortaya çıkmış bir fidye yazılımı türüdür. O zamandan bu yana şifrelenmiş dosya uzantısıyla ayırt edilebilen beş türev gözlemledik. Fidye yazılımı RC4 ve AES 192 olmak üzere iki farklı şifreleme yöntemi kullanır.

Şifrelenmiş dosya adları aşağıdaki gibidir:

foobar.docx.[sql772@aol.com].theva

foobar.docx.[no.xop@protonmail.ch].cryptobyte

foobar.bmp.[no.btc@protonmail.ch].cryptowin

foobar.bmp.[no.btcw@protonmail.ch].btcware

foobar.docx.onyon

Buna ek olarak aşağıdaki dosyalardan biri bilgisayarda bulunabilir:

%USERPROFILE%\Desktop konumunda Key.dat

%USERPROFILE%\AppData\Roaming konumunda 1.bmp

Her klasörde en az bir şifrelenmiş dosyayla birlikte #_README_#.inf veya !#_DECRYPT_#!.inf.

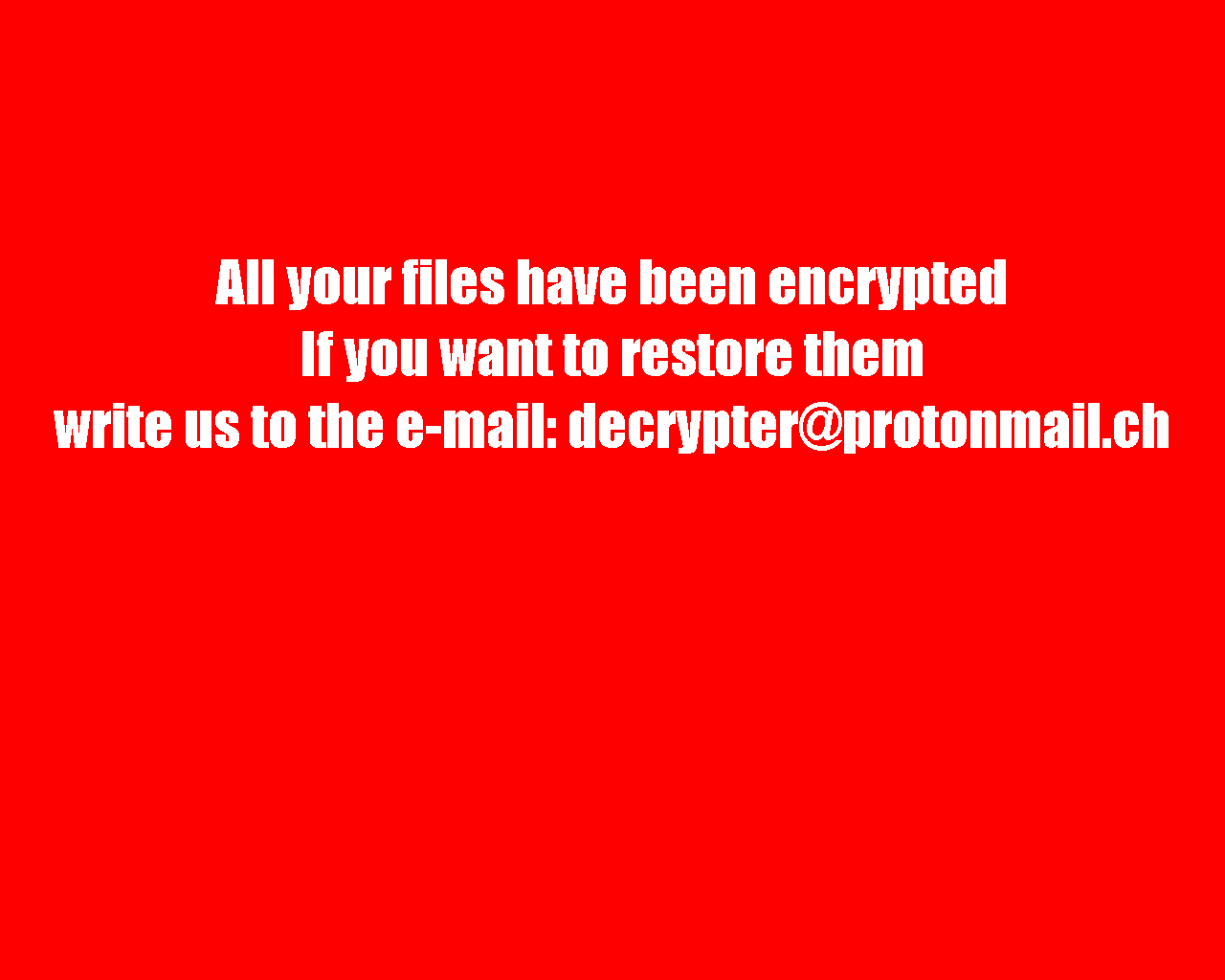

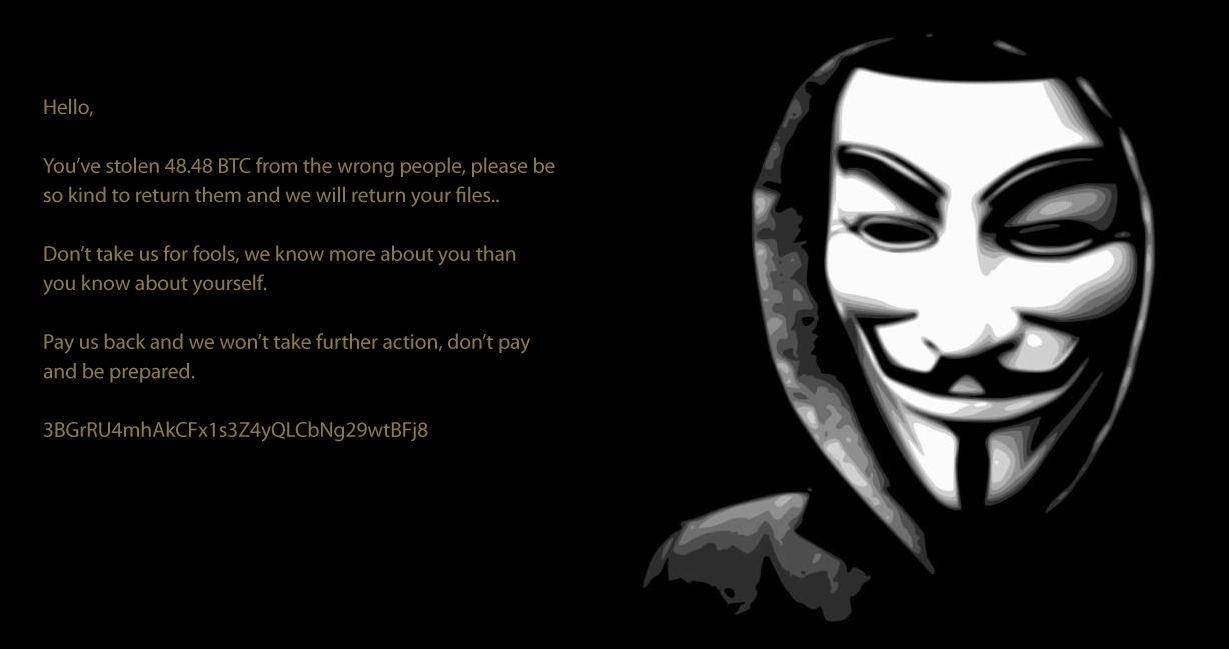

Dosyalarınız şifrelendikten sonra masaüstü duvar kâğıdı aşağıdakiyle değiştirilir:

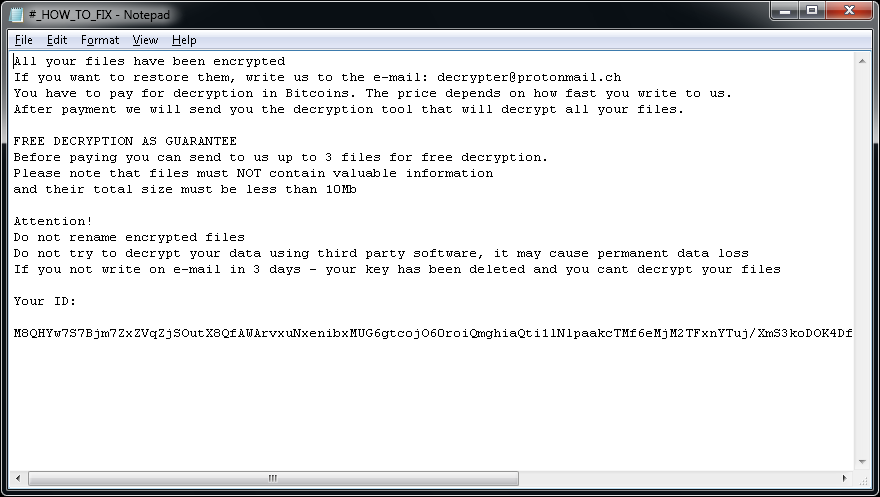

Aşağıdaki fidye notlarından birini de görebilirsiniz:

Crypt888

Crypt888 (Mircop olarak da bilinir), ilk kez Haziran 2016'da görülen bir fidye yazılımı biçimidir. Bulaşma belirtileri:

Crypt888, dosya adlarının başına Lock. ibaresini ekler. (örneğin Tez.doc = Lock.Tez.doc)

Crypt888, dosyalarınızı şifreledikten sonra masaüstü duvar kâğıdınızı aşağıdakilerden biriyle değiştirir:

Crypt888 dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

CryptoMix (Çevrim dışı)

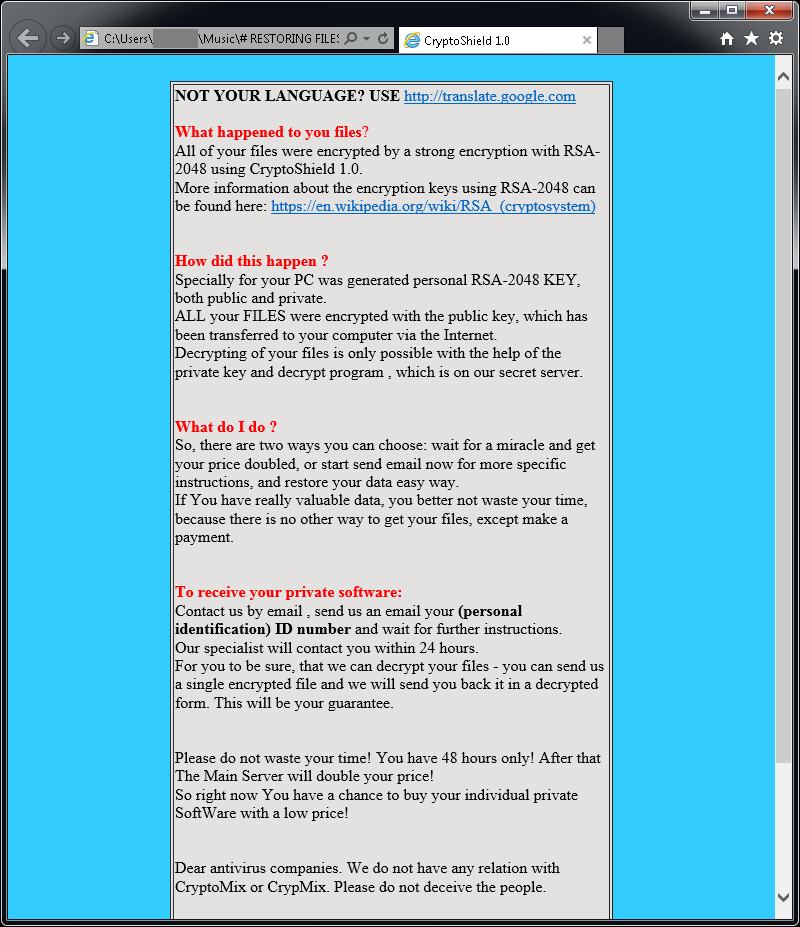

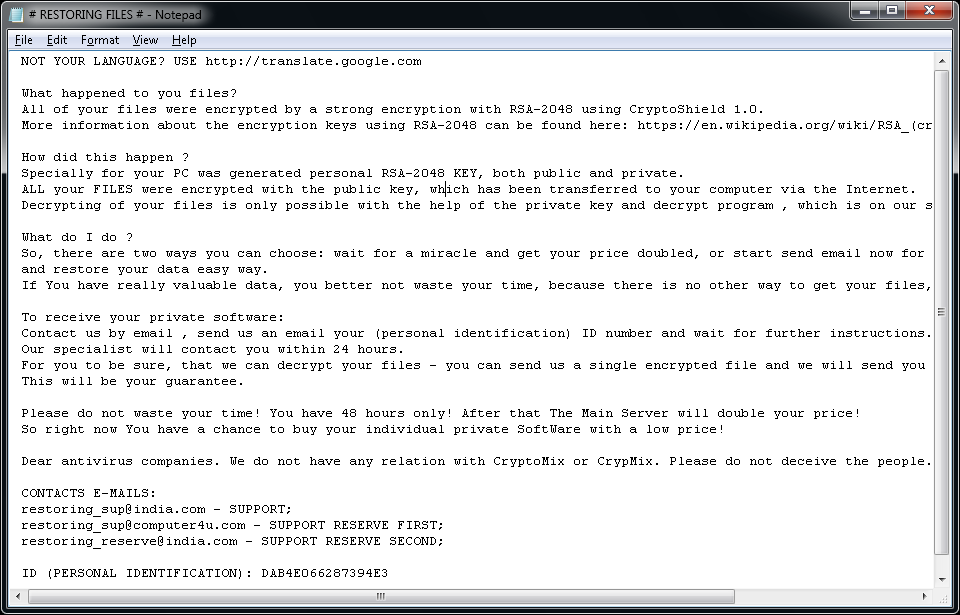

CryptoMix (CryptFile2 veya Zeta olarak da bilinir), ilk kez Mart 2016'da görülen bir fidye yazılımı türüdür. 2017 yılının başında CryptoShield adlı yeni bir CryptoMix türevi ortaya çıktı. Türevler, uzak bir sunucudan indirilen benzersiz bir şifreleme anahtarıyla AES256 şifrelemesi kullanarak dosyaları şifreler. Ancak sunucu kullanılabilir değilse veya kullanıcının internet bağlantısı yoksa fidye yazılımı dosyaları sabit bir anahtarla ("çevrim dışı anahtar") şifreler.

Önemli: Sağlanan düzeltme yalnızca "çevrim dışı anahtar" kullanılarak şifrelenmiş dosyaları destekler. Dosyaları şifrelemek için çevrim dışı anahtarın kullanılmadığı durumlarda düzeltmemiz dosyaları geri yükleyemez ve dosyalarda hiçbir değişiklik yapılmaz.

21.07.2017 Güncellemesi: Şifre çözücü, Mole türeviyle de çalışabilecek şekilde güncellenmiştir.

Şifrelenen dosyalar aşağıdaki uzantılardan birine sahiptir: .CRYPTOSHIELD, .rdmk, .lesli, .scl, .code, .rmd, .rscl veya .MOLE.

Şifreleme işleminden sonra bilgisayarınızda şu dosyalar bulunabilir:

CryptoMix dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

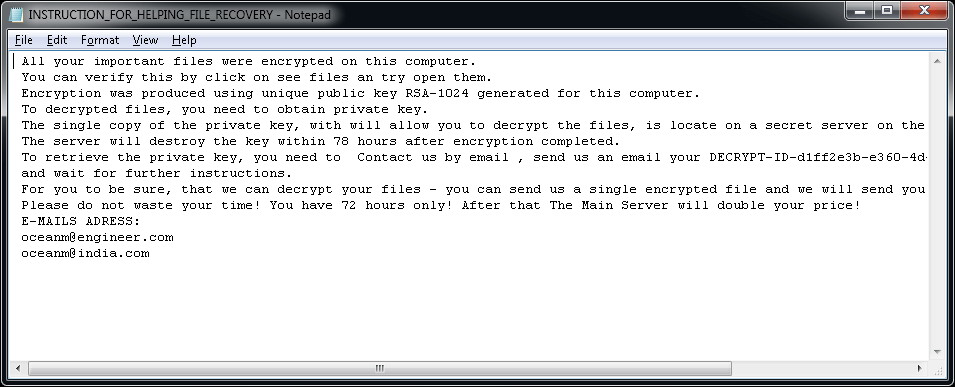

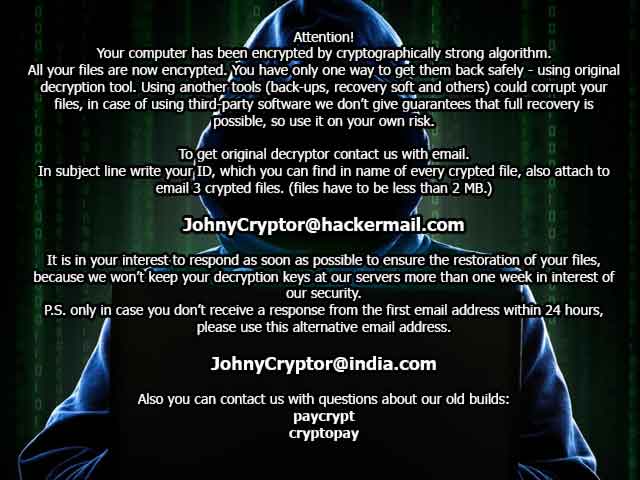

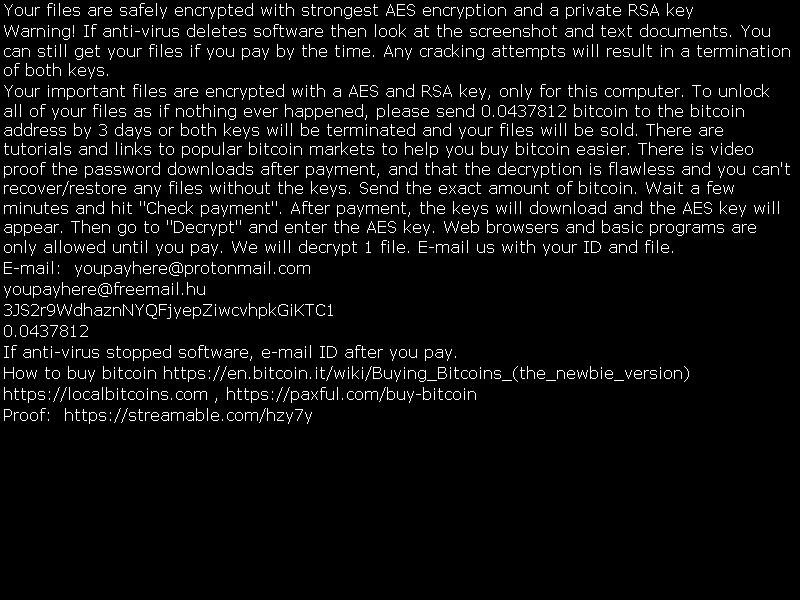

CrySiS

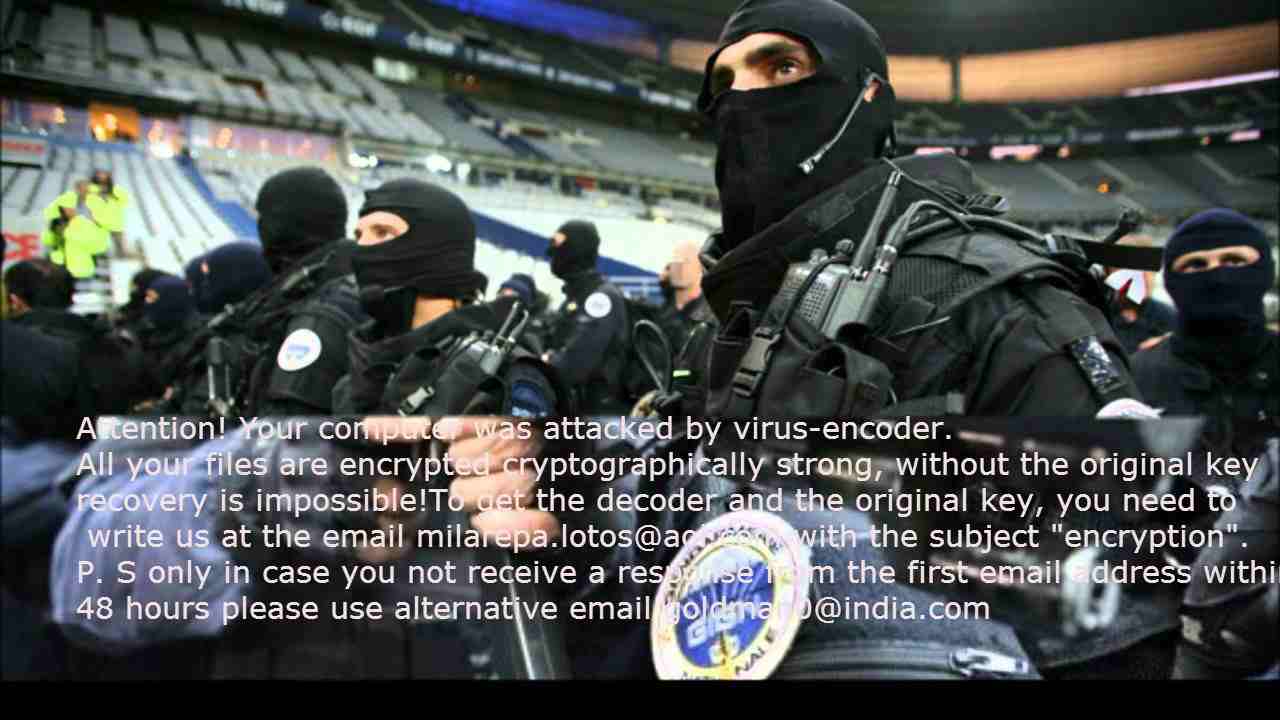

CrySiS (JohnyCryptor, Virus-Encode, Aura, Dharma) Eylül 2015'ten beri gözlemlenen bir fidye yazılımı türüdür. RSA-1024 asimetrik şifrelemesiyle birlikte AES-256 şifrelemesini kullanır.

Şifrelenen dosyalar çeşitli uzantılara sahiptir. Örneğin:

.johnycryptor@hackermail.com.xtbl,

.ecovector2@aol.com.xtbl,

.systemdown@india.com.xtbl,

.Vegclass@aol.com.xtbl,

.{milarepa.lotos@aol.com}.CrySiS,

.{Greg_blood@india.com}.xtbl,

.{savepanda@india.com}.xtbl,

.{arzamass7@163.com}.xtbl,

.{3angle@india.com}.dharma,

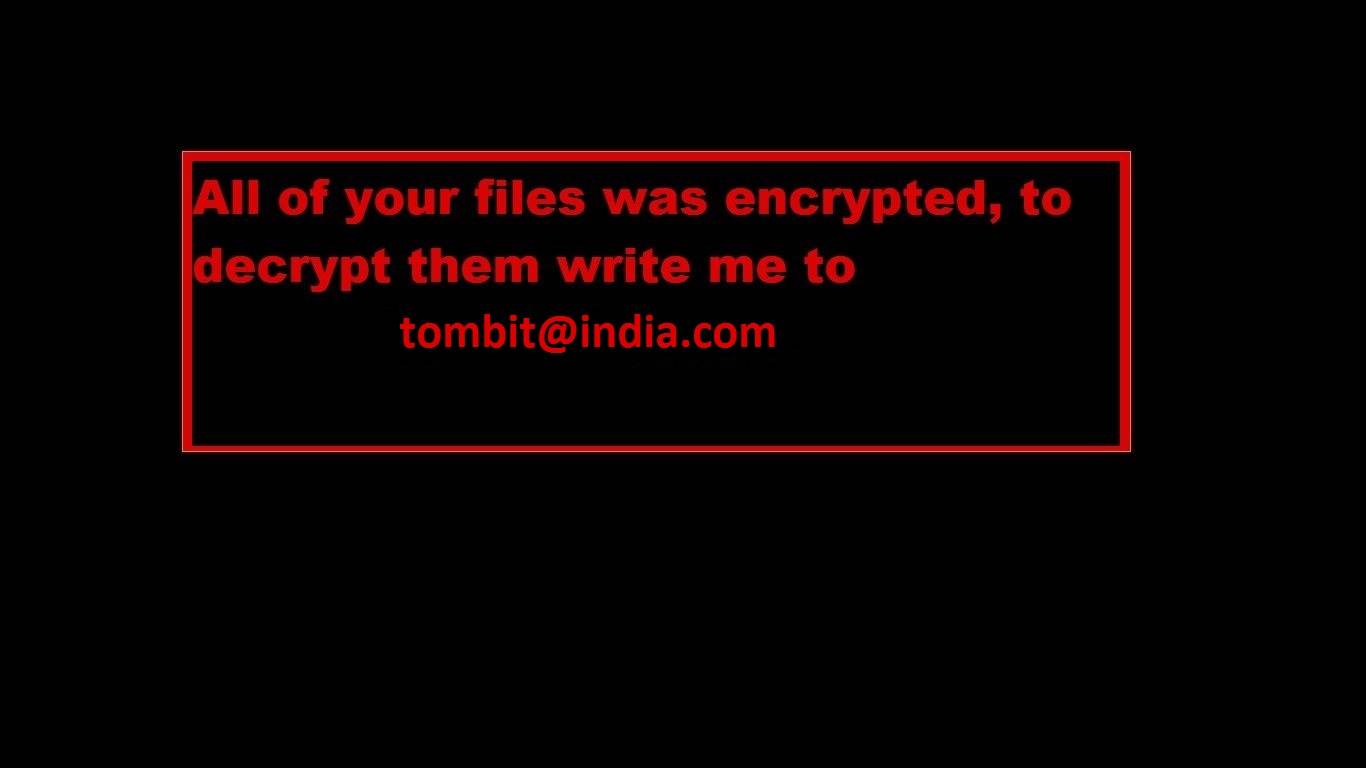

.{tombit@india.com}.dharma,

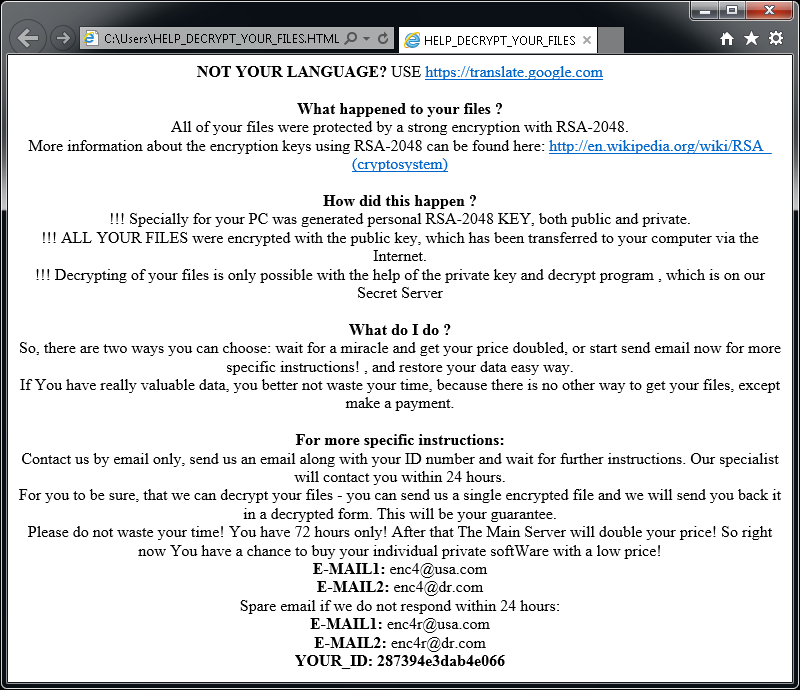

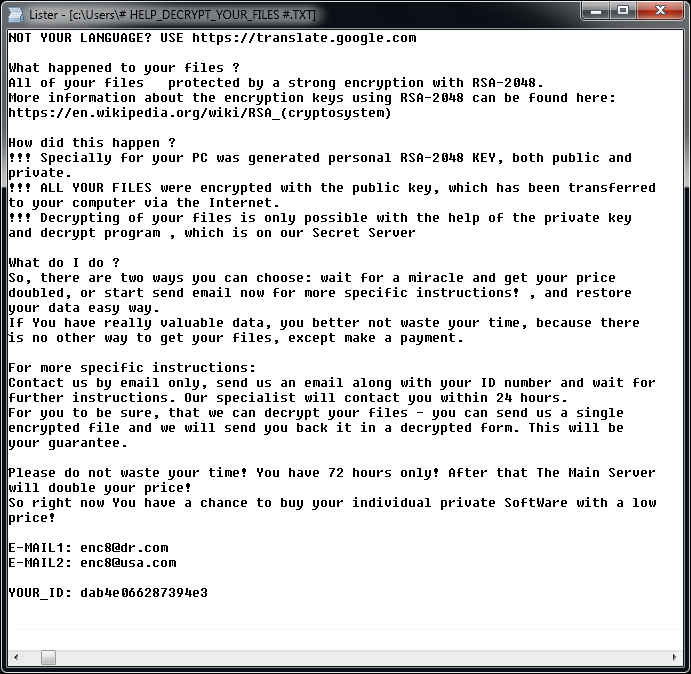

.wallet

Dosyalarınız şifrelendikten sonra aşağıdaki mesajlardan biri görüntülenir (aşağıya bakın). Mesaj, kullanıcının masaüstündeki "Decryption instructions.txt", "Decryptions instructions.txt", "README.txt", "Readme to restore your files.txt" veya "HOW TO DECRYPT YOUR DATA.txt" dosyalarında bulunur. Ayrıca, masaüstü arka planı aşağıdaki resimlerden biriyle değiştirilir.

CrySiS dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

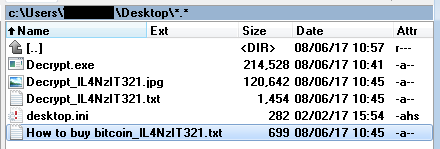

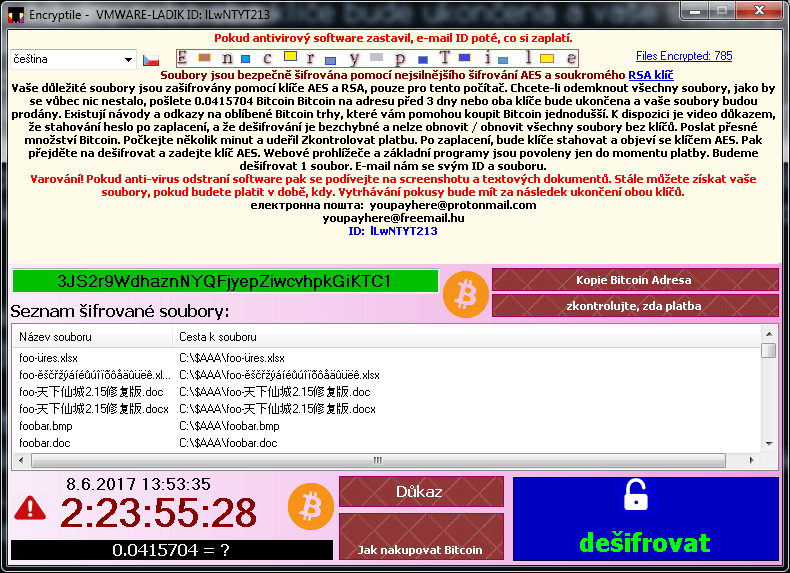

EncrypTile

EncrypTile, ilk kez Kasım 2016'da gözlemlediğimiz bir fidye yazılımı türüdür. Altı aylık geliştirmeden sonra bu fidye yazılımının yeni son sürümünü yakaladık. Bu fidye yazılımı, ilgili bilgisayar ve kullanıcı için sabit bir anahtar belirleyerek AES-128 şifrelemesini kullanır.

Fidye yazılımı, dosya adına "encrypTile" kelimesini ekler:

foobar.doc -> foobar.docEncrypTile.doc

foobar3 -> foobar3EncrypTile

Ayrıca, fidye yazılımı kullanıcının masaüstünde dört yeni dosya oluşturur. Bu dosyaların adları yerelleştirilir, İngilizce sürümleri şu şekildedir:

Çalıştığı sırada fidye yazılımı, kullanıcının kendisini kaldırmak için kullanabileceği araçları çalıştırmasını etkin bir şekilde engeller. Bilgisayarınızda fidye yazılımının çalışması durumunda şifre çözücüyü çalıştırmayla ilgili daha ayrıntılı talimatlar için blog gönderisine bakın.

FindZip

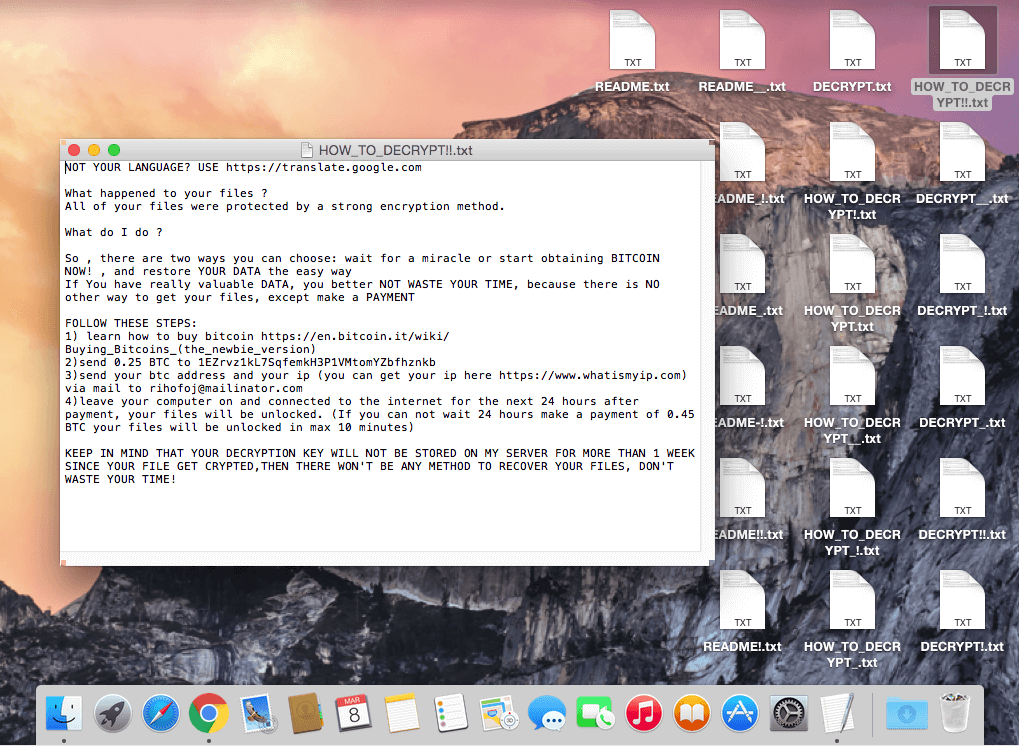

FindZip, Şubat 2017'nin sonunda gözlemlenen bir fidye yazılımı türüdür. Bu fidye yazılımı Mac OS X (10.11 veya üzeri bir sürüm) cihazlara yayılır. Şifreleme, ZIP dosyaları oluşturmaya dayanır. Şifrelenen her dosya, orijinal belgeyi içeren bir ZIP arşividir.

Şifrelenmiş dosyalar ".crypt" uzantısına sahiptir.

Dosyalarınız şifrelendikten sonra kullanıcının masaüstünde aşağıdaki ad türevlerine sahip birkaç dosya oluşturulur: DECRYPT.txt, HOW_TO_DECRYPT.txt, README.txt. Tüm dosyalar aynıdır ve aşağıdaki metin mesajını içerir:

Özel: AVAST şifre çözücüler Windows uygulamaları olduğu için Mac cihazlara bir öykünme katmanı (WINE, CrossOver) yüklenmesi gerekir. Daha fazla bilgi için lütfen blog gönderimizi okuyun.

Dosyalarınız Globe tarafından şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

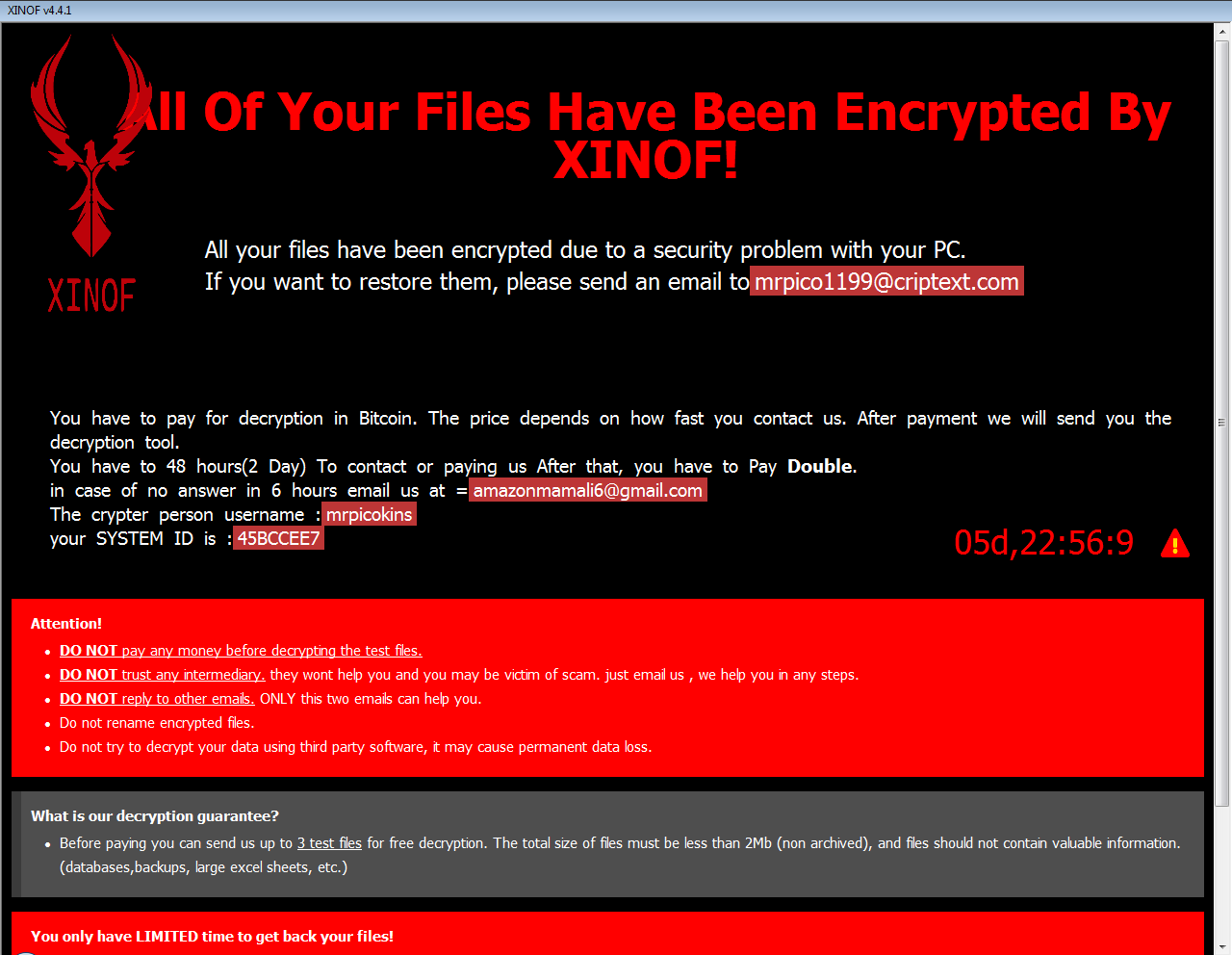

Fonix

Fonix fidye yazılımı Haziran 2020'den beri aktifti. C++ kullanılarak yazılmıştır ve 3 anahtar şifreleme düzeni kullanır (RSA-4096 ana anahtarı, RSA-2048 oturum anahtarı, SALSA/ChaCha şifrelemesi için 256-bit dosya anahtarı). Şubat 2021'de bu fidye yazılımının yazarları faaliyetlerine son verdi ve dosyaların şifrelerinin ücretsiz olarak çözülebilmesi için ana RSA anahtarını yayınladı.

Şifrelenmiş dosyalar şu uzantılardan birine sahiptir:

.FONIX,

.XINOF

Fidye yazılımı, kurbanın bilgisayarındaki dosyaları şifreledikten sonra şu ekranı görüntüler:

Dosyalarınız Fonix tarafından şifrelendiyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

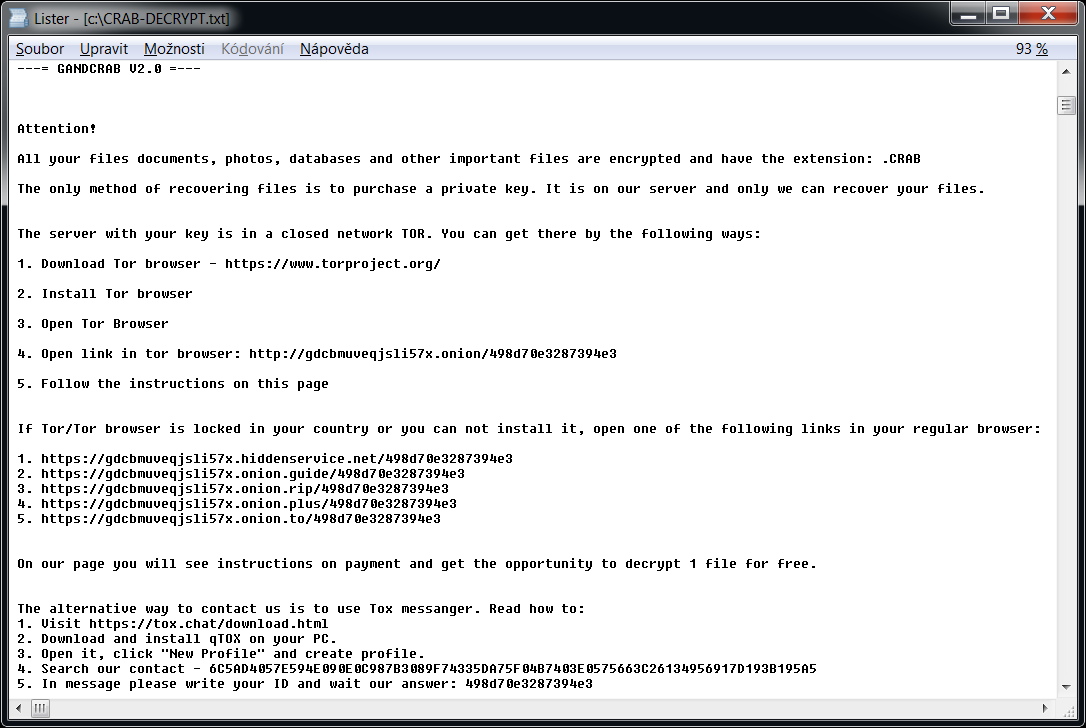

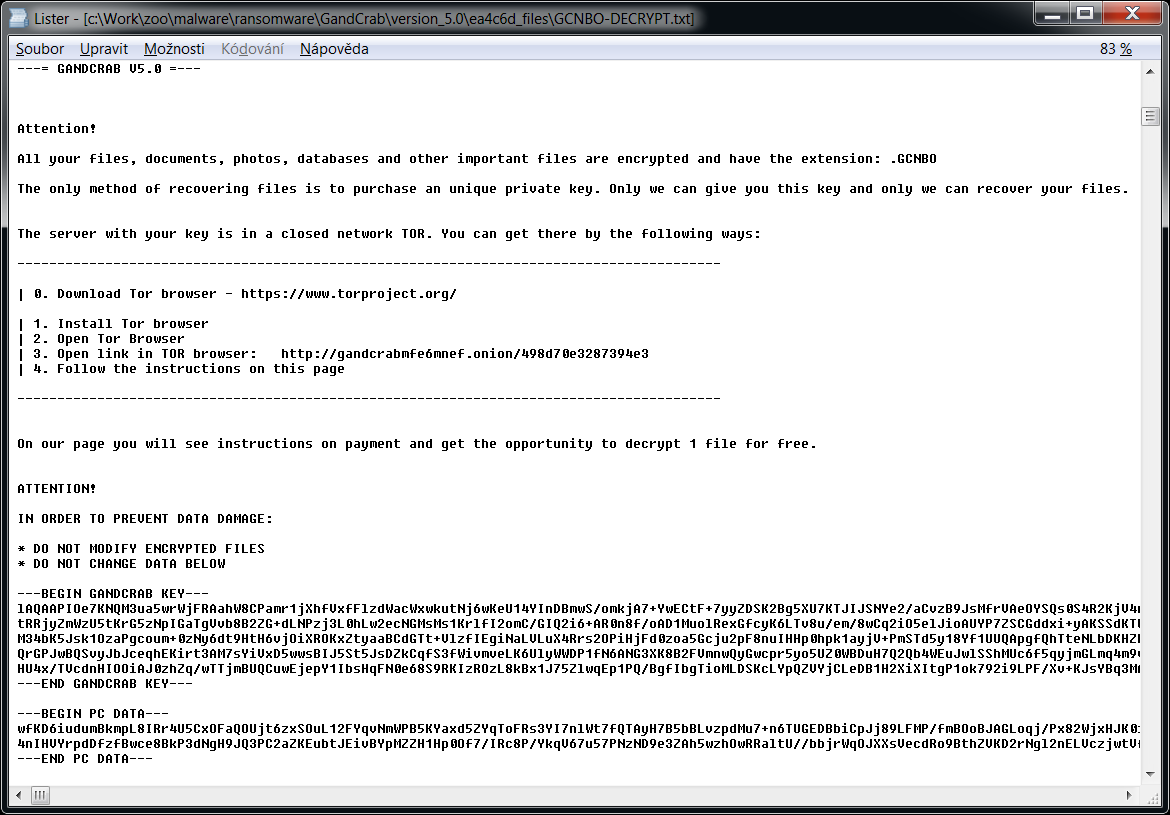

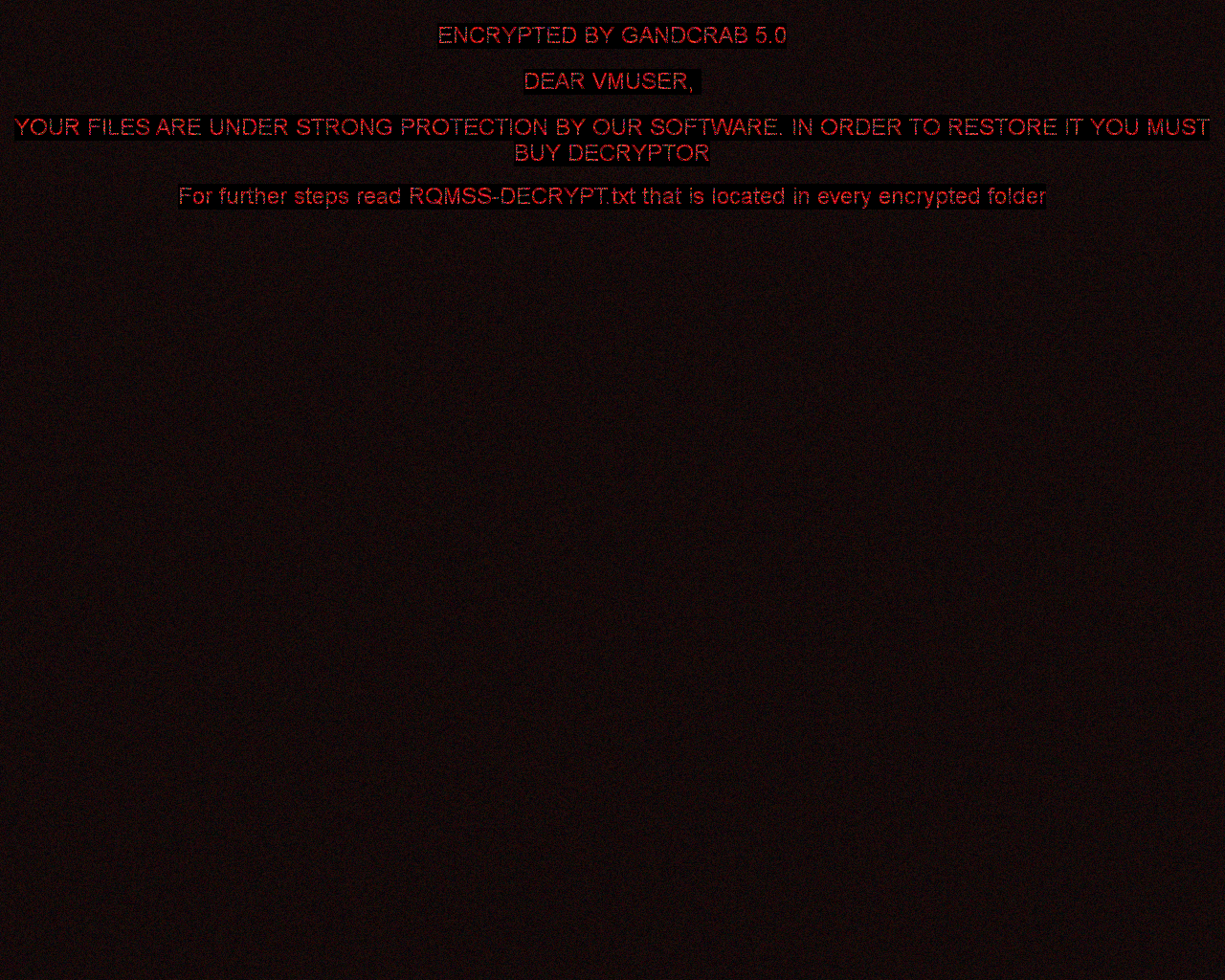

GandCrab

Gandcrab 2018 yılındaki en yaygın fidye yazılımı türlerinden biridir. 17 Ekim 2018'de Gandcrab geliştiricileri, Suriye'de bulunan mağdurlar için 997 adet anahtar yayınlamıştır. Ayrıca, FBI Temmuz 2018'de 4-5.2 sürümleri için ana şifre çözme anahtarlarını yayınladı. Şifre çözücünün bu sürümü bu anahtarların tamamını kullanır ve dosyaların şifresini ücretsiz olarak çözebilir.

Fidye yazılımı olası birden fazla uzantı ekler:

.GDCB,

.CRAB,

.KRAB,

.%RandomLetters%

foobar.doc -> foobar.doc.GDCB

document.dat -> document.dat.CRAB

document.xls -> document.xls.KRAB

foobar.bmp -> foobar.bmp.gcnbo (harfler rastgele seçilmiştir)

Fidye yazılımı ayrıca her klasörde "GDCB-DECRYPT.txt", "CRAB-DECRYPT.txt", "KRAB_DECRYPT.txt", "%RandomLetters%-DECRYPT.txt" veya "%RandomLetters%-MANUAL.txt" adlı bir metin dosyası oluşturur. Dosya içeriği aşağıda verilmiştir.

Fidye yazılımının sonraki sürümleri kullanıcının masaüstüne aşağıdaki resimleri de atayabilir:

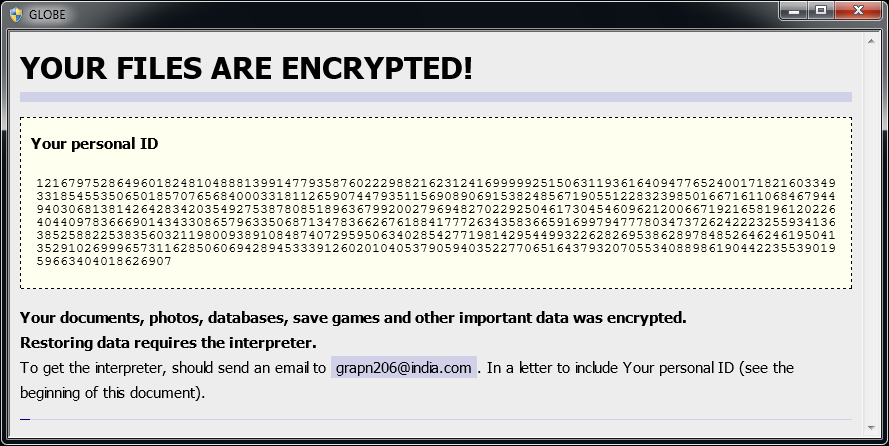

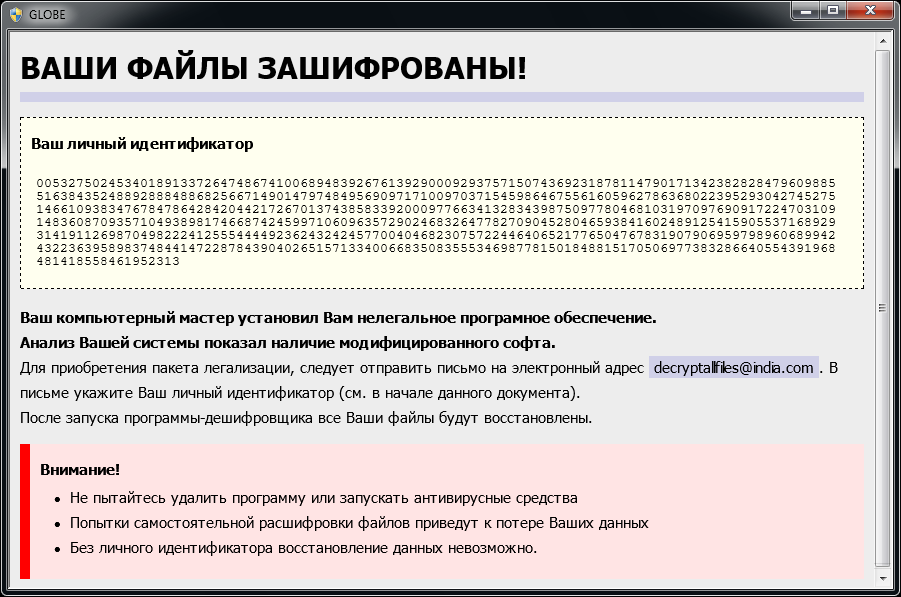

Globe

Globe, Ağustos 2016'dan beri gözlemlenen bir fidye yazılımı türüdür. Türevine bağlı olarak RC4 veya Blowfish şifreleme yöntemini kullanır. Bulaşma belirtileri:

Globe, dosya adına şu uzantılardan birini ekler: ".ACRYPT", ".GSupport[0-9]", ".blackblock", ".dll555", ".duhust", ".exploit", ".frozen", ".globe", ".gsupport", ".kyra", ".purged", ".raid[0-9]", ".siri-down@india.com", ".xtbl", ".zendrz", ".zendr[0-9]" veya ".hnyear". Ayrıca bazı sürümleri dosya adını da şifreler.

Dosyalarınız şifrelendikten sonra benzer bir mesaj görüntülenir (bu mesaj "How to restore files.hta" veya "Read Me Please.hta" adlı bir dosyada bulunur):

Globe dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

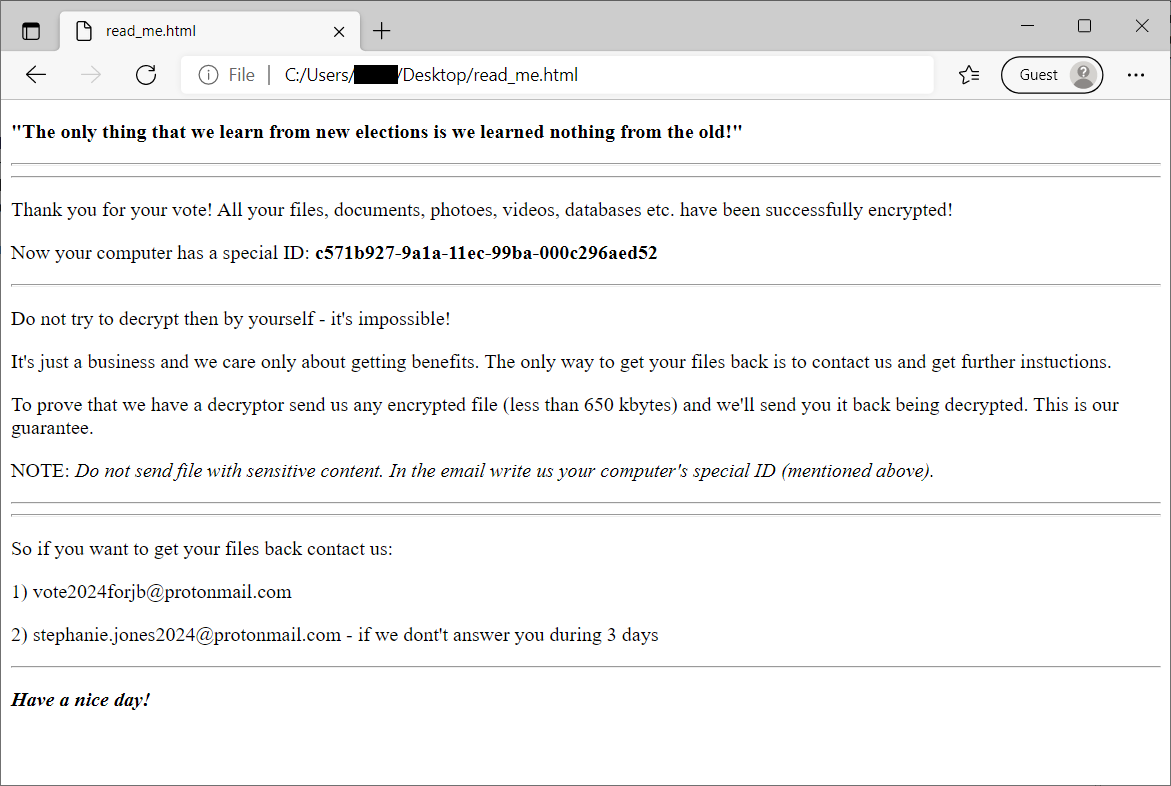

HermeticRansom

HermeticRansom, Rusya'nın Ukrayna'yı işgalinin başlangıcında kullanılmış bir fidye yazılımıdır. Go dilinde yazılmıştır ve dosyaları AES GCM simetrik şifreleme yöntemi ile şifreler. Bu fidye yazılımı saldırısına maruz kalanlar dosyalarını ücretsiz olarak deşifre edebilir.

Şifrelenmiş dosyaları tespit etmek için .[vote2024forjb@protonmail.com].encryptedJB uzantısına sahip olup olmadıklarını kontrol edebilirsiniz. Ayrıca kullanıcının masaüstüne read_me.html adlı bir dosya bırakılır (bkz. aşağıdaki görsel).

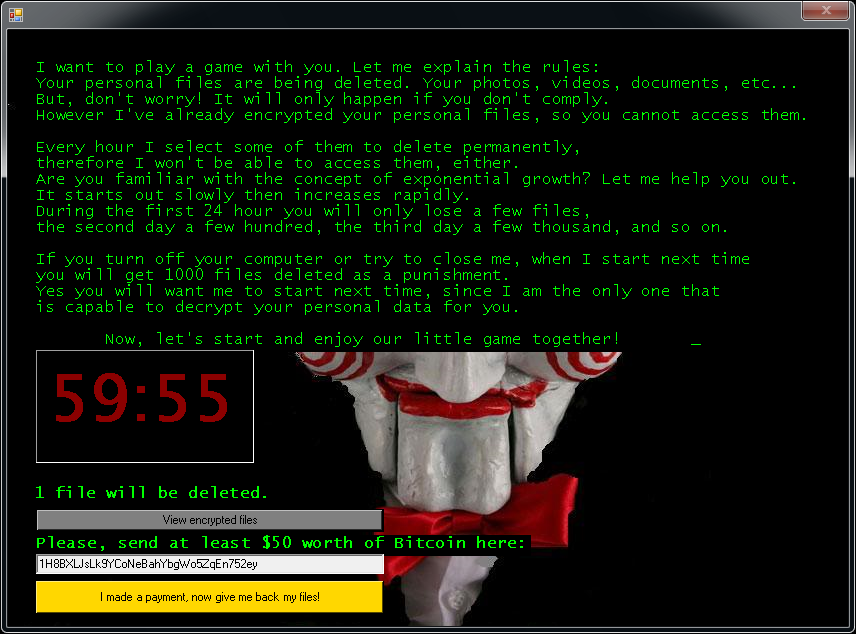

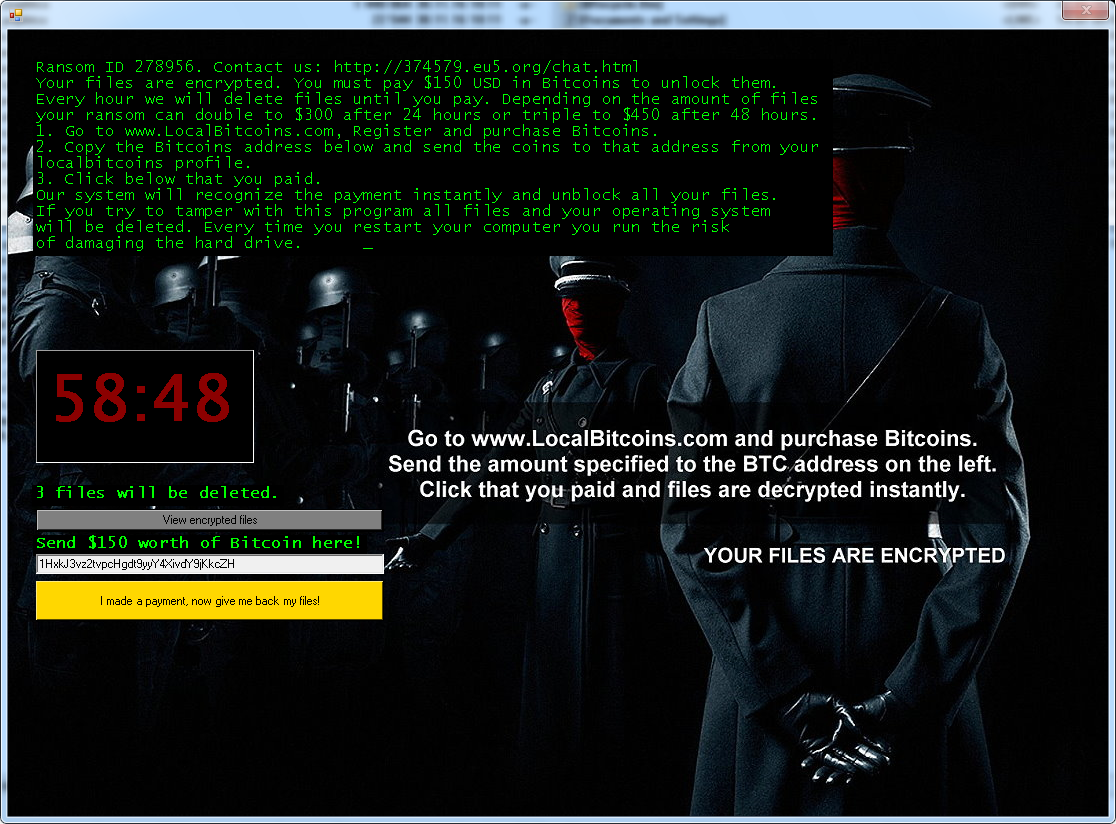

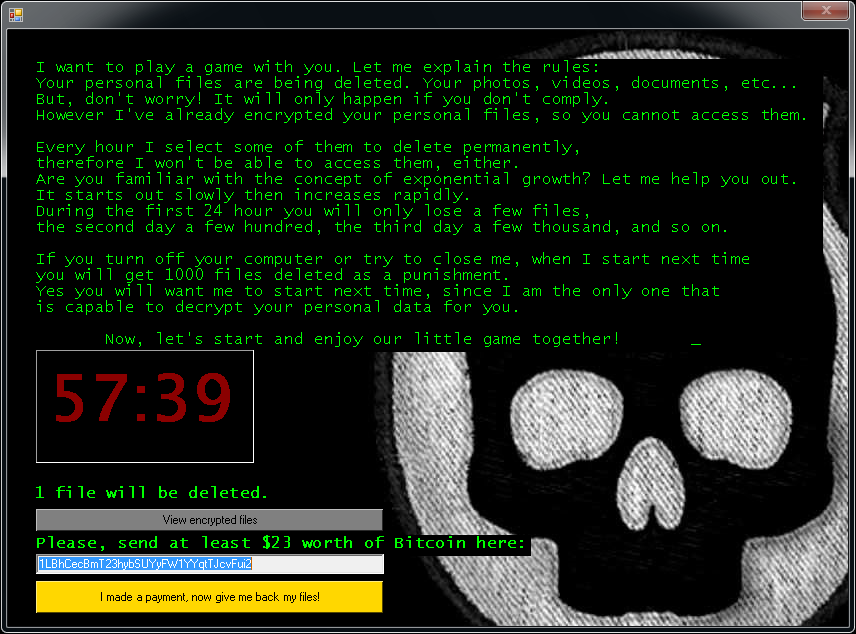

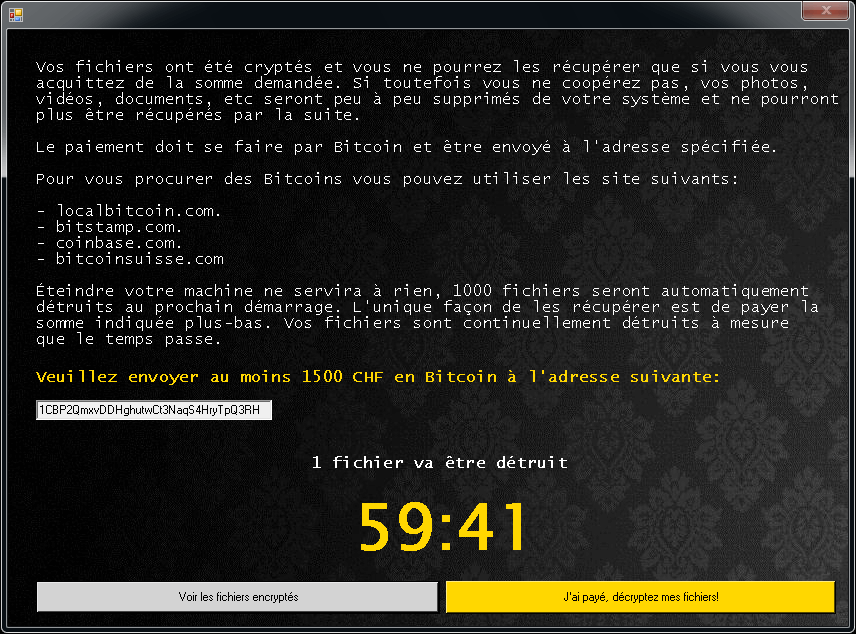

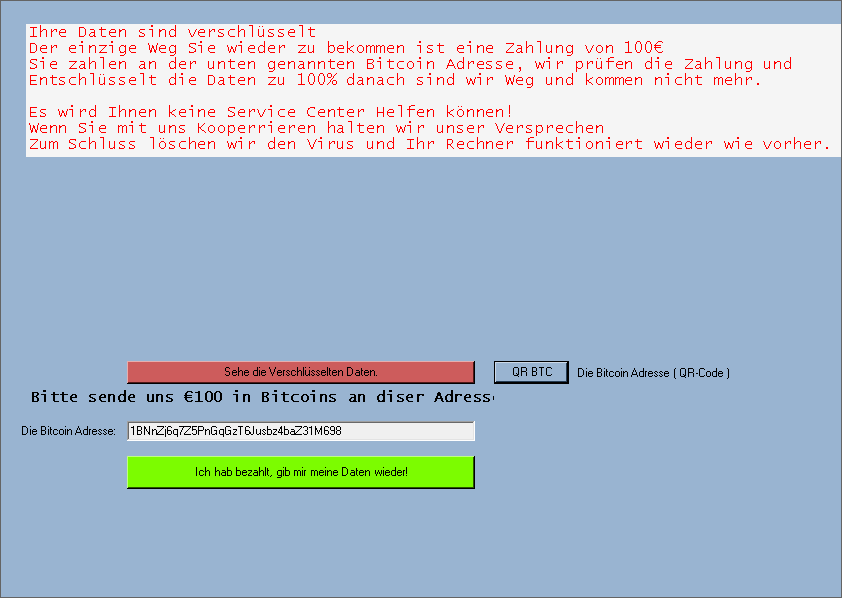

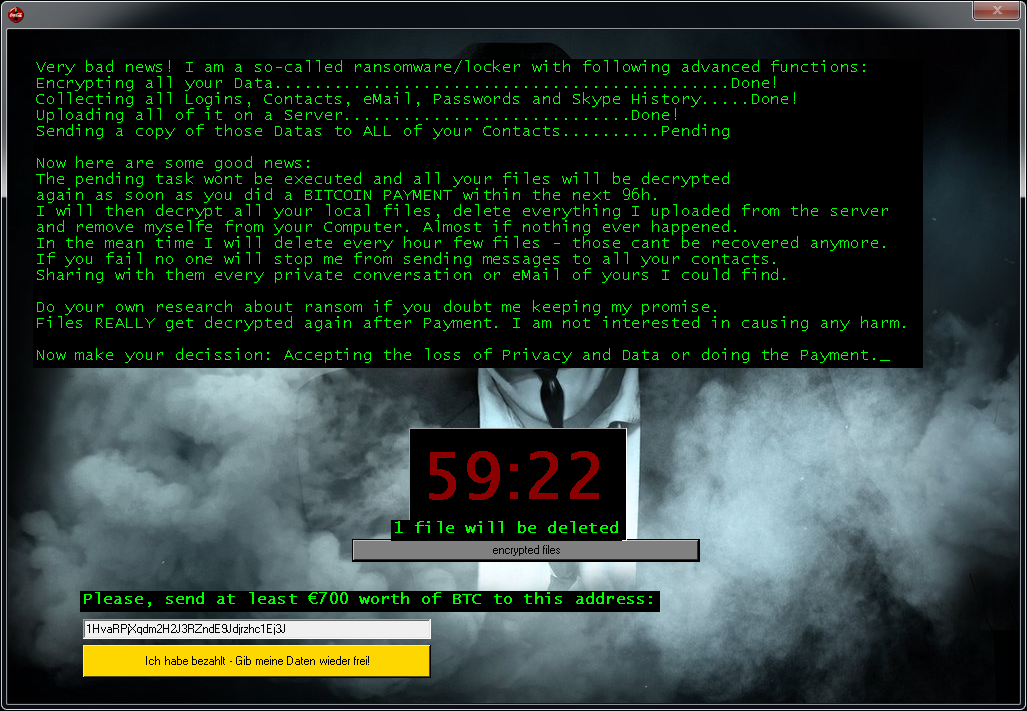

Jigsaw

Jigsaw, Mart 2016'dan beri görülen bir fidye yazılımı türüdür. Fidye yazılımı adını "Jigsaw Katili" film karakterinden almaktadır. Bu fidye yazılımının çeşitli türevleri, fidye ekranında Jigsaw Katili'nin resmini kullanmaktadır.

Şifrelenen dosyalar aşağıdaki uzantılardan birine sahiptir: .kkk, .btc, .gws, .J, .encrypted, .porno, .payransom, .pornoransom, .epic, .xyz, .versiegelt, .encrypted, .payb, .pays, .payms, .paymds, .paymts, .paymst, .payrms, .payrmts, .paymrts, .paybtcs, .fun, .hush, .uk-dealer@sigaint.org veya .gefickt.

Dosyalarınız şifrelendikten sonra aşağıdaki ekranlardan biri görüntülenir:

Jigsaw dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

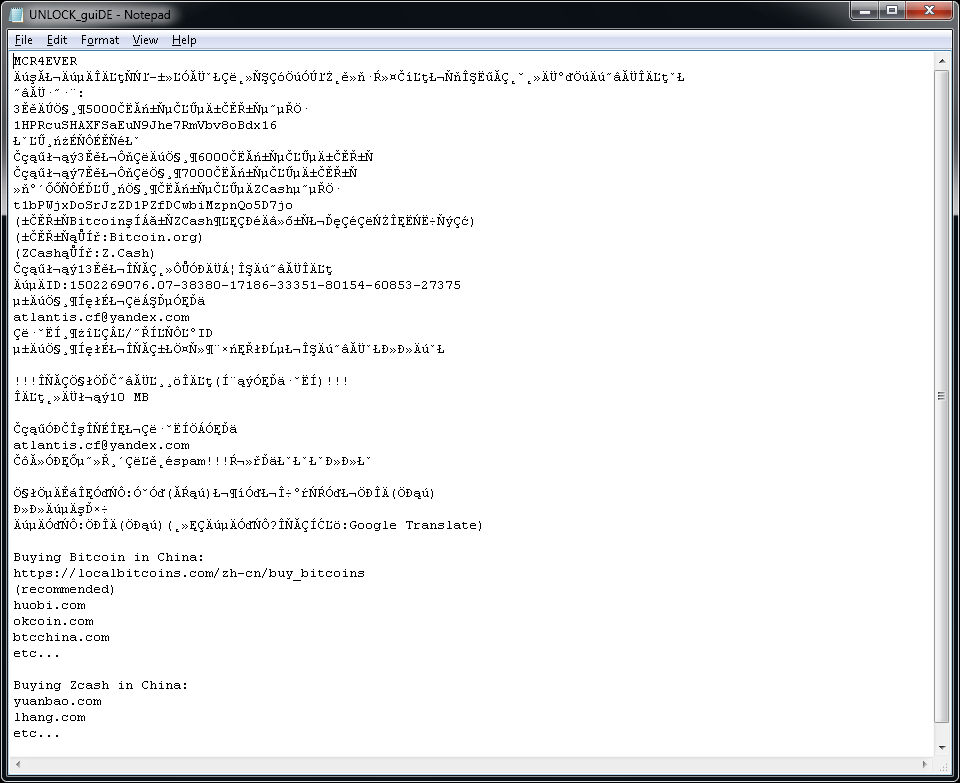

LambdaLocker

LambdaLocker, ilk kez Mayıs 2017'de gözlemlediğimiz bir fidye yazılımı türüdür. Python programlama dilinde yazılmıştır ve şu andaki yaygın türevinin şifresi çözülebilir niteliktedir.

Fidye yazılımı, dosya adına ".MyChemicalRomance4EVER" kelimesini ekler:

foobar.doc -> foobar.doc.MyChemicalRomance4EVER

document.dat -> document.dat.MyChemicalRomance4EVER

Fidye yazılımı ayrıca kullanıcının masaüstünde "UNLOCK_guiDE.txt" adlı bir metin dosyası oluşturur. Dosya içeriği aşağıda verilmiştir.

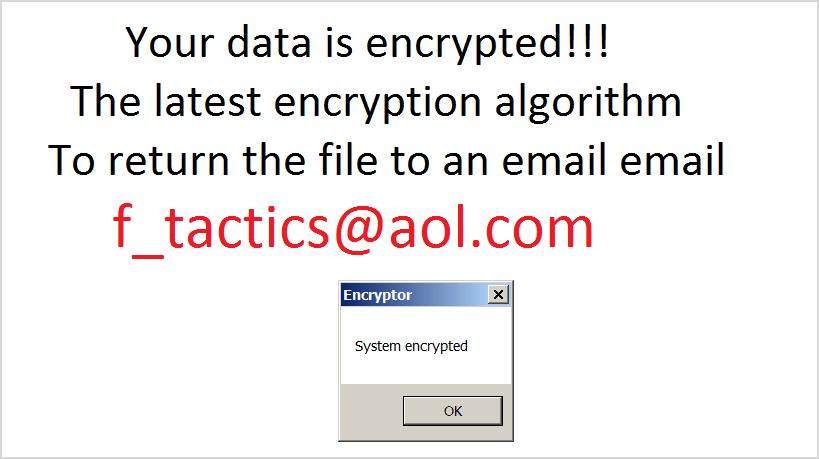

Legion

Legion, ilk kez Haziran 2016'da görülen bir fidye yazılımı biçimidir. Bulaşma belirtileri:

Legion, dosya adlarının sonuna ._23-06-2016-20-27-23_$f_tactics@aol.com$.legion veya .$centurion_legion@aol.com$.cbf uzantısı ekler. (örneğin Tez.doc = Tez.doc._23-06-2016-20-27-23_$f_tactics@aol.com$.legion)

Legion, dosyalarınızı şifreledikten sonra masaüstü duvar kâğıdınızı değiştirir ve aşağıdakine benzer bir açılır mesaj kutusu gösterir:

Legion dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

NoobCrypt

NoobCrypt, Temmuz 2016'nın sonlarından beri gözlemlenen bir fidye yazılımı türüdür. Bu fidye yazılımı, kullanıcıya ait dosyaların şifrelenmesi için AES 256 şifreleme yöntemini kullanır.

NoobCrypt dosya adını değiştirmez. Ancak şifrelenen dosyalar ilgili uygulamalarıyla da açılamaz.

Dosyalarınız şifrelendikten sonra benzer bir mesaj görüntülenir (bu mesaj kullanıcının masaüstünde "ransomed.html" adlı bir dosyada bulunur):

NoobCrypt dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

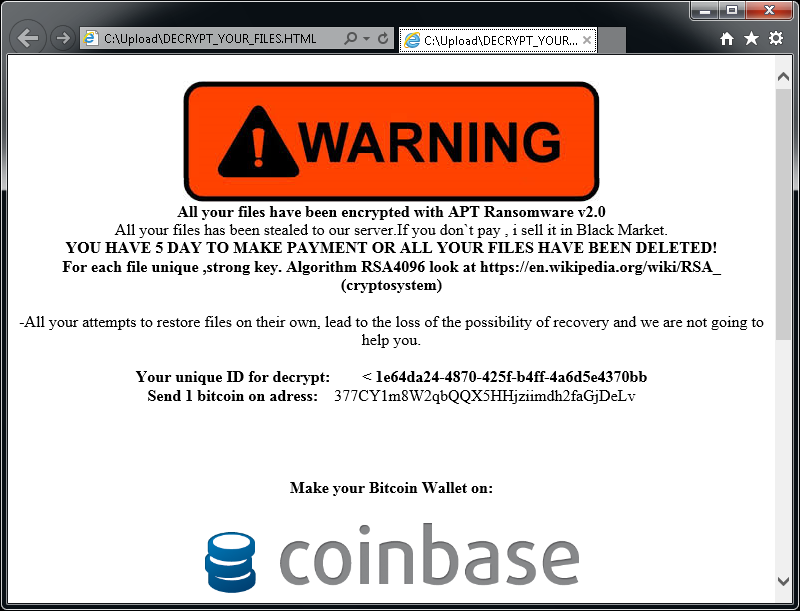

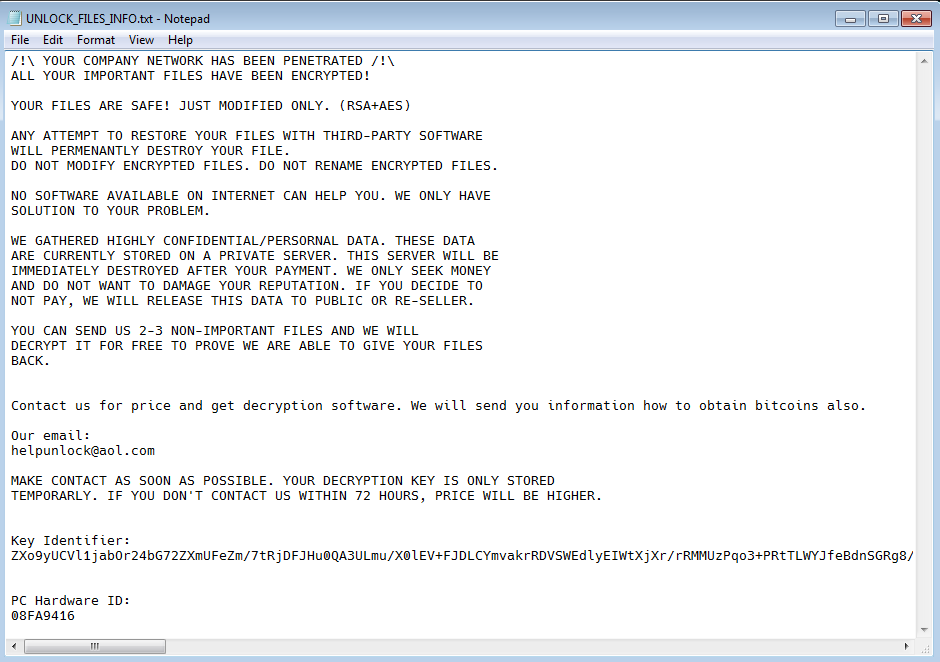

Prometheus

Prometheus fidye yazılımı .NET (C#) dilinde yazılmıştır ve dosyaları Chacha20 veya AES-256 ile şifreler. Ardından dosya şifreleme anahtarı da RSA-2048 ile şifrelenir ve dosyanın sonuna eklenir. Bu fidye yazılımının belirli varyantları ücretsiz olarak deşifre edilebilir.

Şifrelenmiş dosyaları tespit etmek için şu uzantılardan birine sahip olup olmadıklarını kontrol edebilirsiniz:

- .[cmd_bad@keemail.me].VIPxxx

- .[cmd_bad@keemail.me].crypt

- .[cmd_bad@keemail.me].CRYSTAL

- .[KingKong2@tuta.io].crypt

- .reofgv

- .y9sx7x

- .[black_privat@tuta.io].CRYSTAL

- .BRINKS_PWNED

- .9ten0p

- .uo8bpy

- .iml

- .locked

- .unlock

- .secure[milleni5000@qq.com]

- .secure

- .61gutq

- .hard

Ayrıca, kullanıcının masaüstüne şu adlardan birine sahip bir fidye notu bırakılır:

- HOW_TO_DECYPHER_FILES.txt

- UNLOCK_FILES_INFO.txt

- Инструкция.txt

TargetCompany

TargetCompany, kullanıcı dosyalarını Chacha20 şifrelemesi kullanarak şifreleyen bir fidye yazılımıdır. Bu fidye yazılımı saldırısının kurbanları artık dosyalarını ücretsiz deşifre edebilir.

Şifrelenmiş dosyaları tespit etmek için şu uzantılardan birine sahip olup olmadıklarını kontrol edebilirsiniz:

.mallox

.exploit

.architek

.brg

.carone

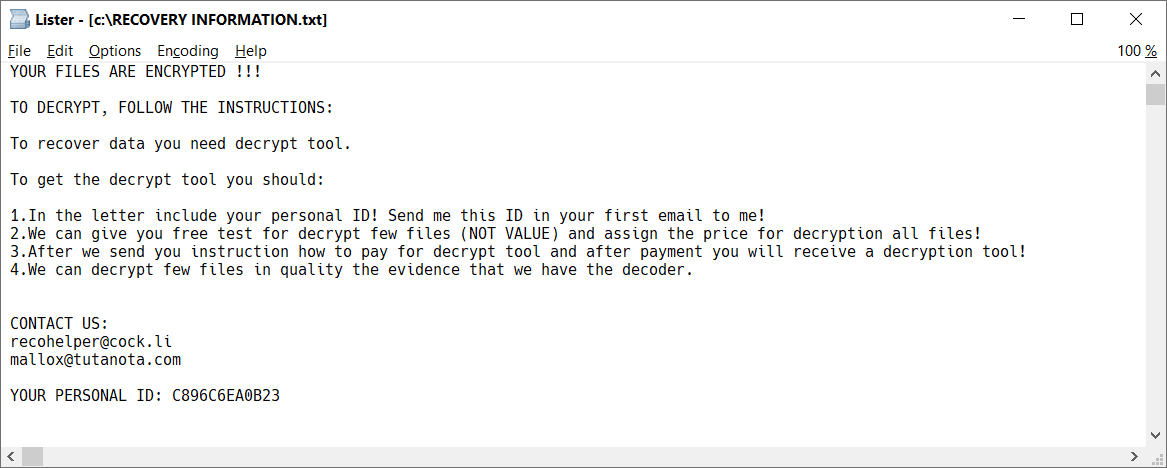

Her klasörde en az bir şifrelenmiş dosyayla birlikte RECOVERY INFORMATION.txt adında fidye notu dosyası bulunur (bkz. aşağıdaki görsel).

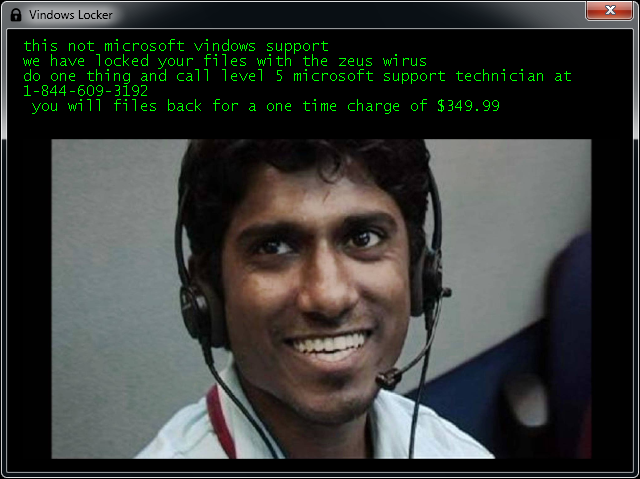

Stampado

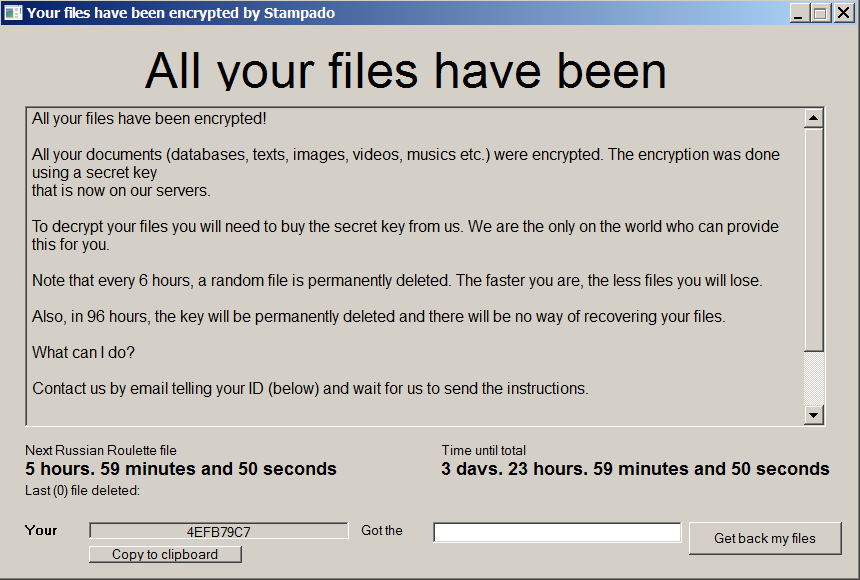

Stampado, AutoIt komut dosyası aracı kullanılarak yazılan bir fidye yazılımı türüdür. Ağustos 2016'dan beri görülmektedir. Fidye yazılımı karanlık ağda satılmaktadır ve yeni türevleri ortaya çıkmaya devam etmektedir. Yazılımın türevlerinden birinin adı da Philadelphia'dır.

Stampado şifrelenmiş dosyalara .locked uzantısını ekler. Ayrıca bazı türevleri dosya adını şifrelemektedir, bu nedenle şifreli dosya adı document.docx.locked veya 85451F3CCCE348256B549378804965CD8564065FC3F8.locked olarak görünebilir.

Şifreleme işlemi tamamlandıktan sonra aşağıdaki ekran görüntülenir:

Stampado dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

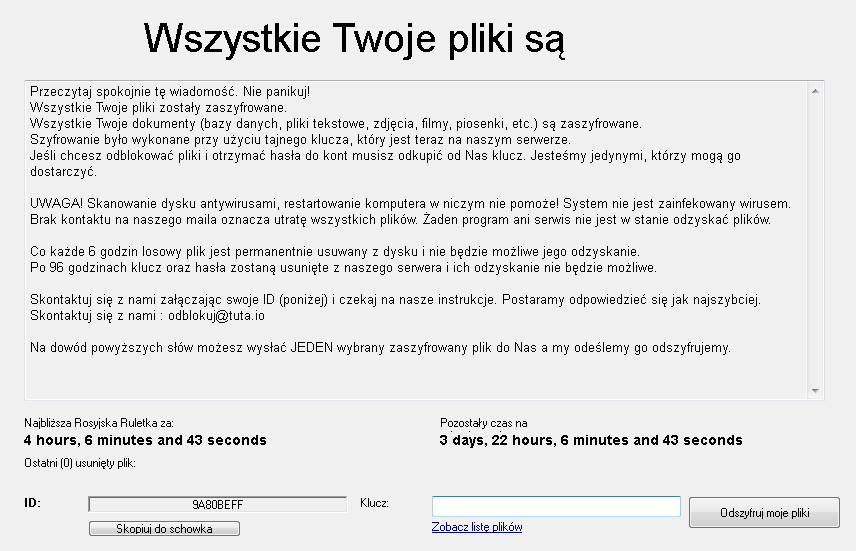

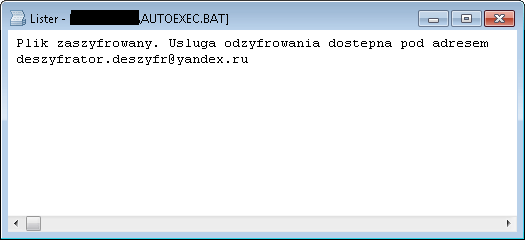

SZFLocker

SZFLocker, ilk kez Mayıs 2016'da görülen bir fidye yazılımı biçimidir. Bulaşma belirtileri:

SZFLocker, dosya adlarının sonuna .szf uzantısını ekler. (örneğin, Tez.doc = Tez.doc.szf)

SZFLocker, şifrelenmiş dosyayı açmaya çalıştığınızda aşağıdaki mesajı görüntüler (Lehçe dilinde):

SZFLocker dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

TeslaCrypt

TeslaCrypt, ilk kez Şubat 2015'te görülen bir fidye yazılımı biçimidir. Bulaşma belirtileri:

TeslaCrypt yazılımının en son sürümü dosyalarınızı yeniden adlandırmaz.

TeslaCrypt, dosyalarınızı şifreledikten sonra aşağıdaki mesajı veya bir benzerini görüntüler:

TeslaCrypt dosyalarınızı şifrelediyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

Troldesh / Shade

Shade veya Encoder.858 olarak da bilinen Troldesh, 2016'dan beri mevcut olan bir fidye yazılımı türüdür. Nisan 2020'nin sonunda bu fidye yazılımının yazarları faaliyetlerine son verdi ve dosyaların şifrelerinin ücretsiz olarak çözülebilmesi için ana anahtarları yayınladı.

Daha fazla bilgi:https://www.bleepingcomputer.com/news/security/shade-ransomware-shuts-down-releases-750k-decryption-keys/

Şifrelenmiş dosyalar şu uzantılardan birine sahiptir:

• xtbl

• ytbl

• breaking_bad

• heisenberg

• better_call_saul

• los_pollos

• da_vinci_code

• magic_software_syndicate

• windows10

• windows8

• no_more_ransom

• tyson

• crypted000007

• crypted000078

• rsa3072

• decrypt_it

• dexter

• miami_california

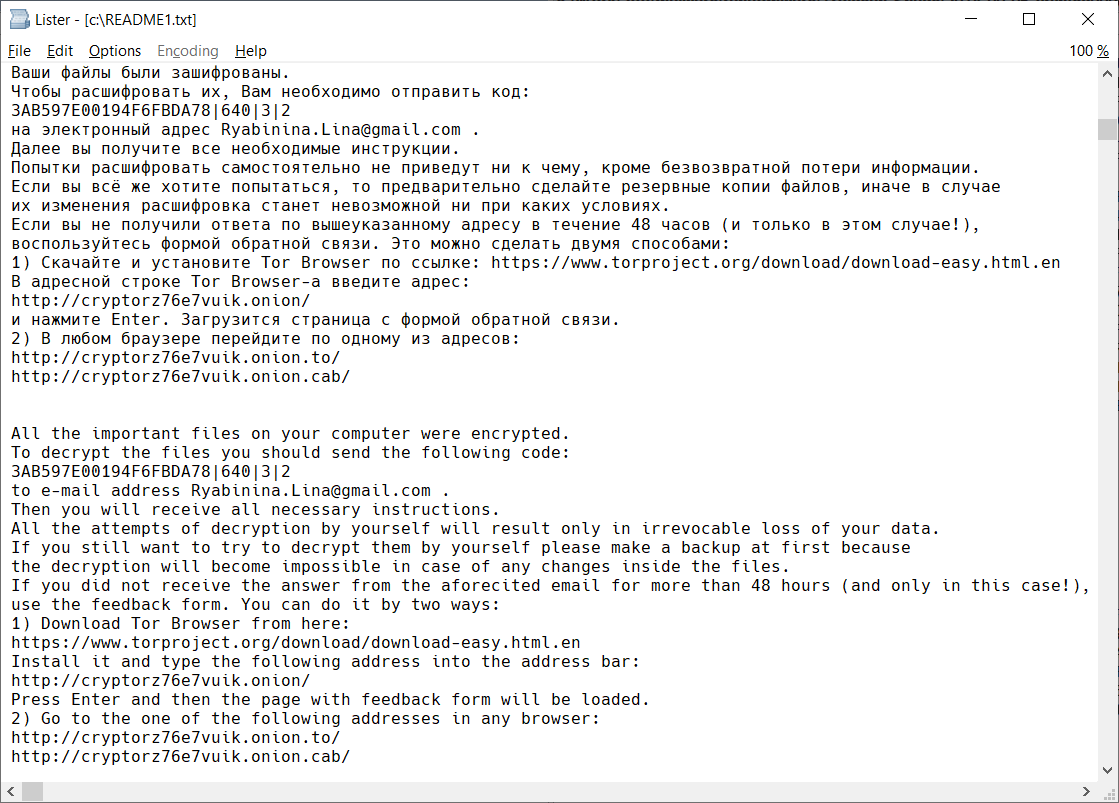

Dosyalarınız şifrelendikten sonra kullanıcının masaüstünde README1.txt - README10.txt adlarından birine sahip birkaç dosya oluşturur. Bu dosyalar farklı dillerde yazılmıştır ve şu metni içerir:

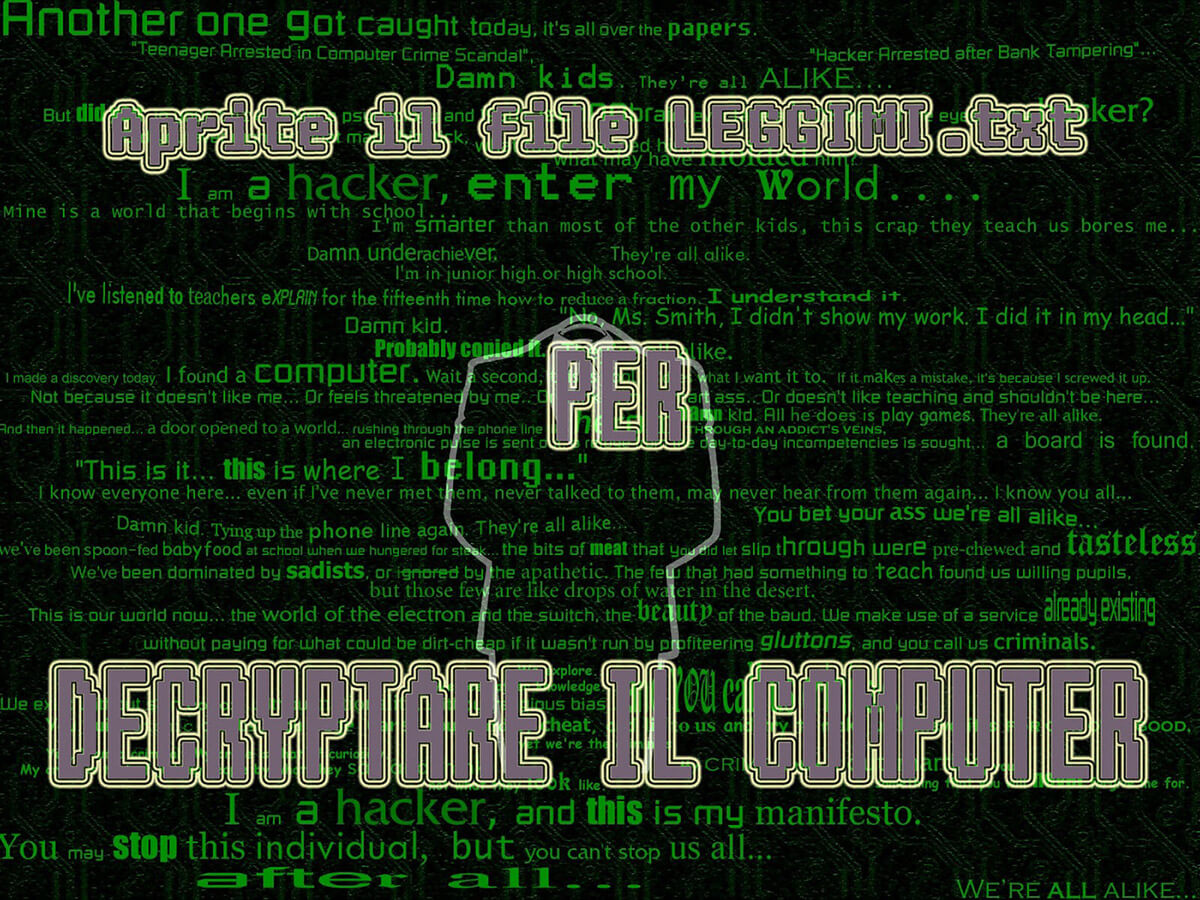

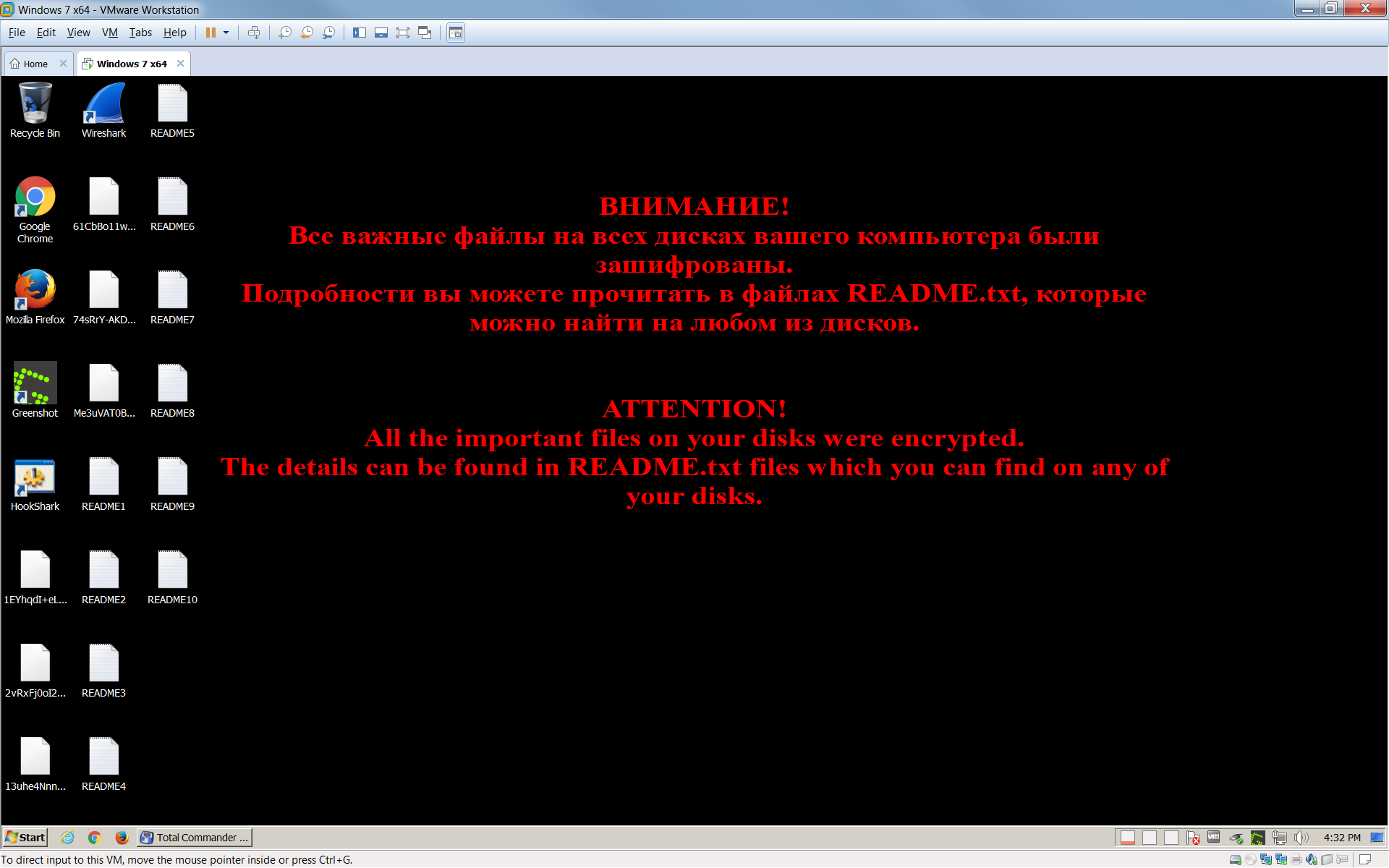

Ayrıca, kullanıcının arka planı değiştirilerek aşağıdaki resme benzer şekilde görünür:

Dosyalarınız Troldesh tarafından şifrelendiyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın:

XData

XData, AES_NI yazılımından türetilmiş bir fidye yazılımı türüdür ve diğer cihazlara yayılmak için WannaCry gibi Eternal Blue güvenlik açığını kullanır.

Fidye yazılımı, şifrelenmiş dosyalara ".~xdata~" uzantısını ekler.

Her klasörde en az bir şifrelenmiş dosyayla birlikte "HOW_CAN_I_DECRYPT_MY_FILES.txt" dosyası bulunabilir. Fidye yazılımı ayrıca C:\ProgramData klasöründe adı şuna benzeyen bir anahtar dosyası oluşturur:

Aşağıdaki klasörlerde [PC_NAME]#9C43A95AC27D3A131D3E8A95F2163088-Bravo NEW-20175267812-78.key.~xdata~ dosyası bulunur:

• C:\

• C:\ProgramData

• Masaüstü

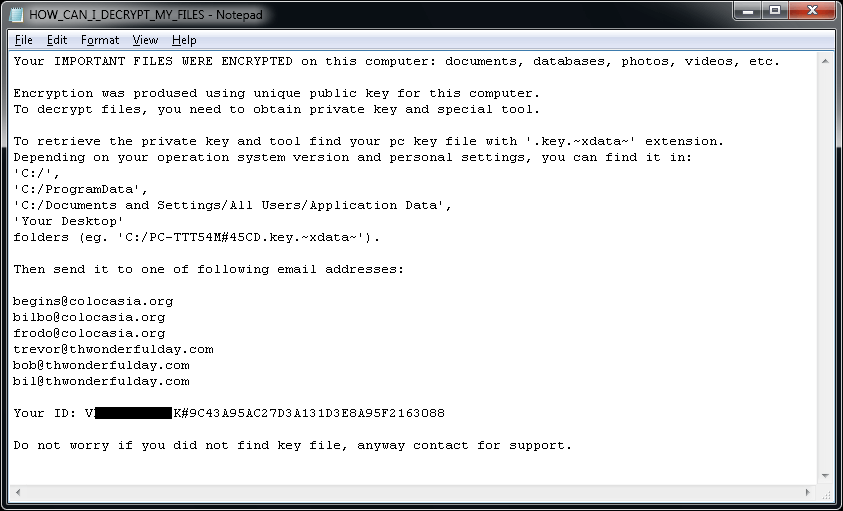

"HOW_CAN_I_DECRYPT_MY_FILES.txt" dosyası aşağıdaki fidye yazılımı notlarını içerir:

Dosyalarınız Troldesh tarafından şifrelendiyse, ücretsiz düzeltmemizi indirmek için buraya tıklayın: