Бесплатные дешифраторы

Стали жертвой программы-вымогателя? Не платите выкуп!

Выберите тип программы-вымогателя

Наши бесплатные дешифраторы помогут вернуть доступ к файлам, заблокированным различными видами описанного ниже ПО, требующего выкупа. Просто выберите название, чтобы просмотреть признаки заражения и получить бесплатную помощь.

- AES_NI

- Alcatraz Locker

- Apocalypse

- AtomSilo и LockFile

- Babuk

- BadBlock

- Bart

- BigBobRoss

- BTCWare

- Crypt888

- CryptoMix (автономная версия)

- CrySiS

- EncrypTile

- FindZip

- Fonix

- GandCrab

- Globe

- HermeticRansom

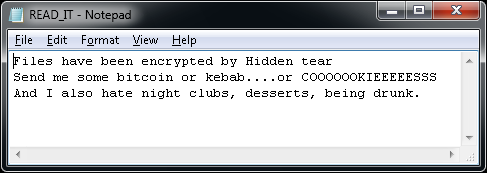

- HiddenTear

- Jigsaw

- LambdaLocker

- Legion

- NoobCrypt

- Prometheus

- Stampado

- SZFLocker

- TargetCompany

- TeslaCrypt

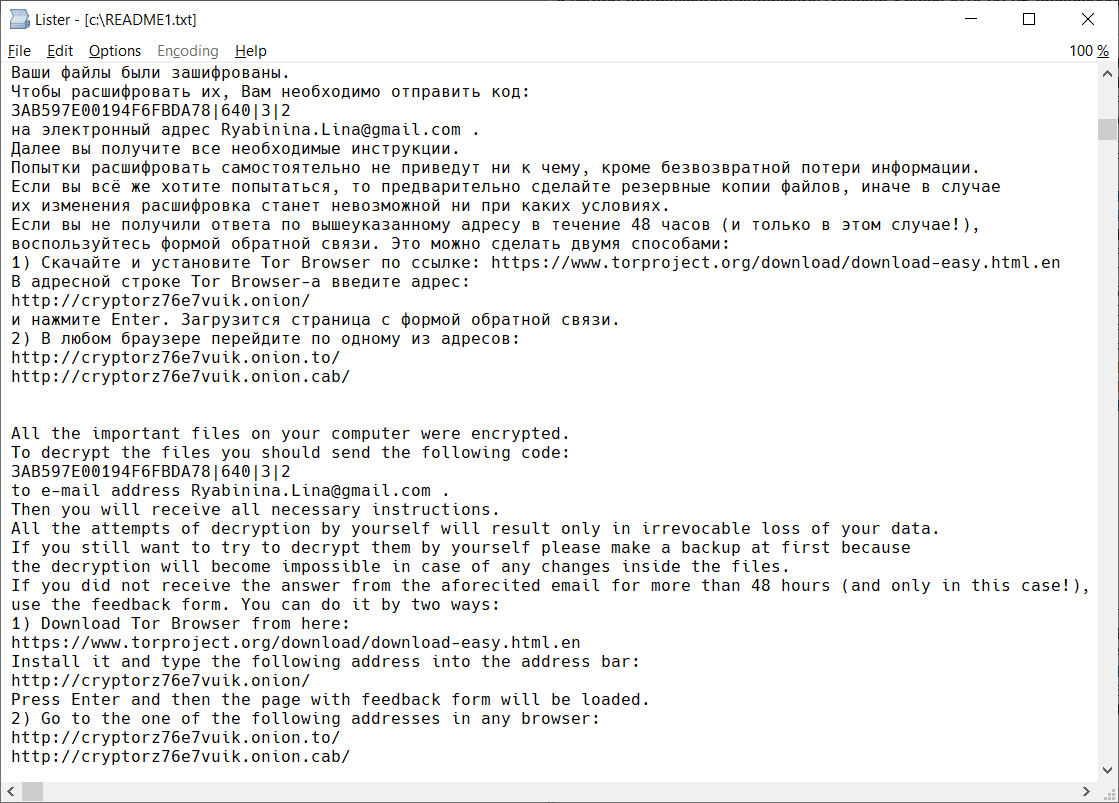

- Troldesh/Shade

- XData

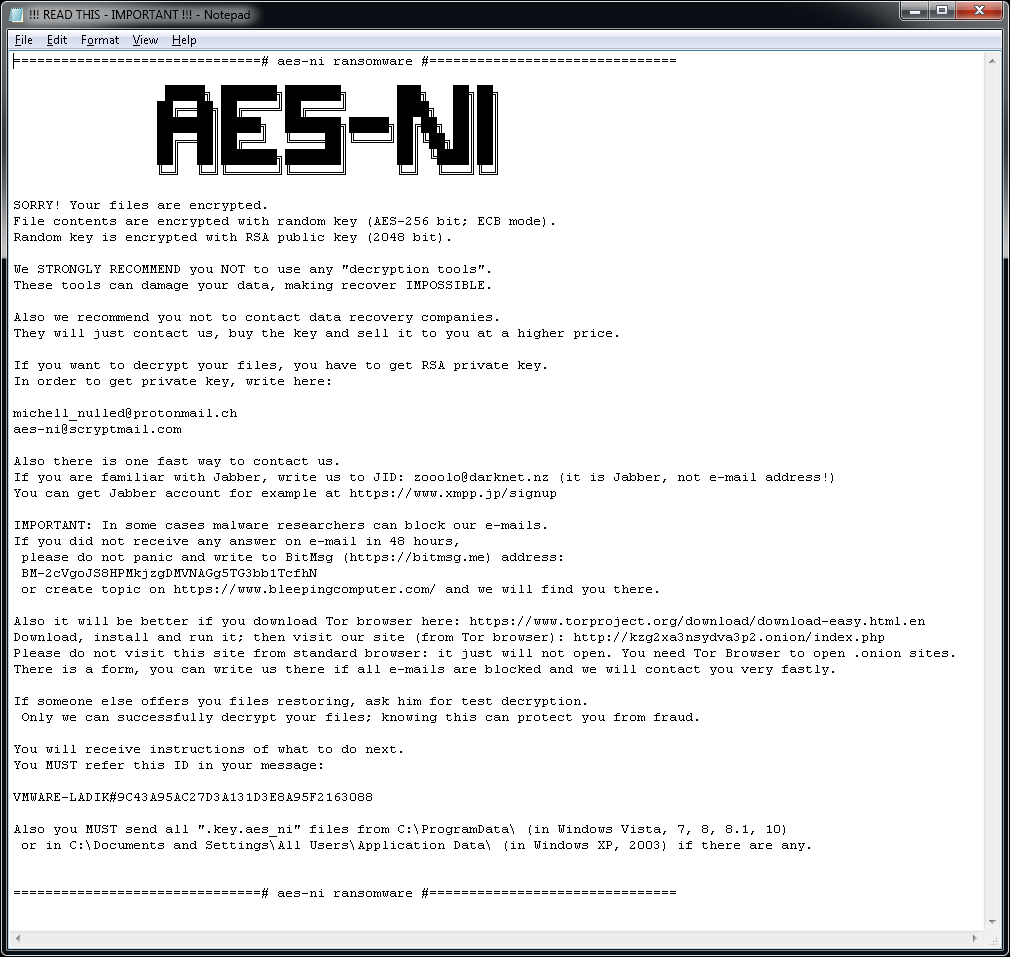

AES_NI

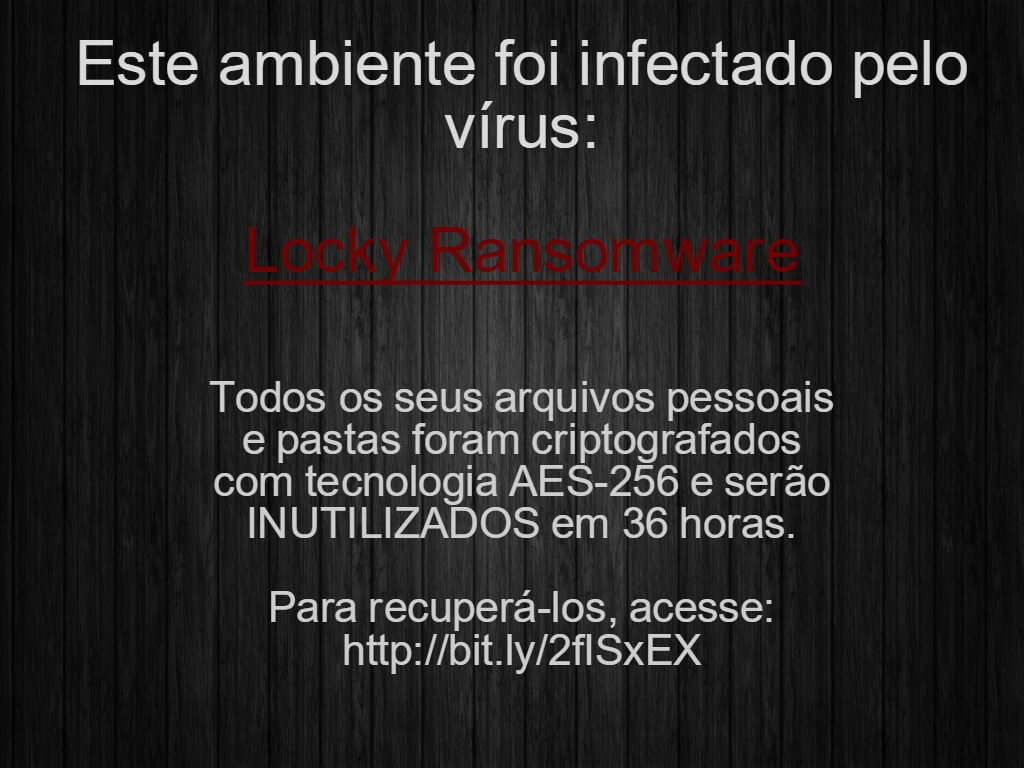

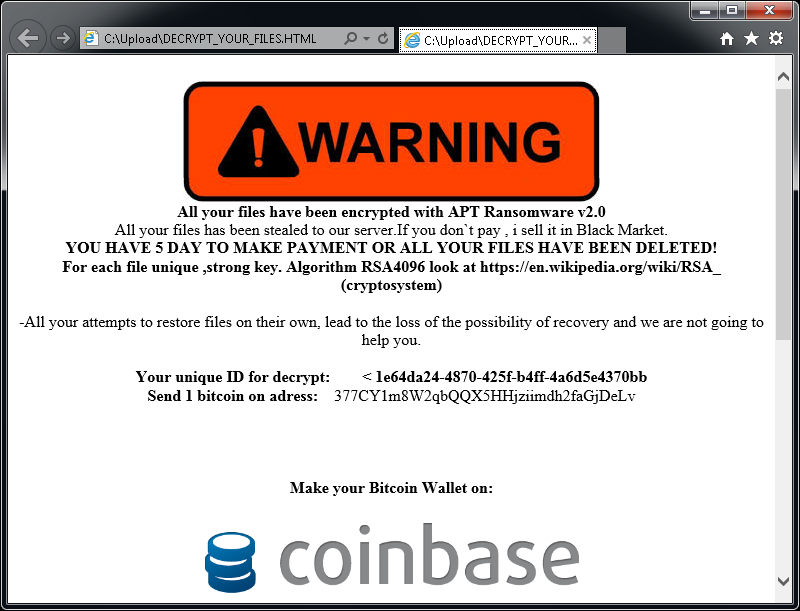

AES_NI — это одна из программ-вымогателей, впервые появившаяся в декабре 2016 года. С тех пор было обнаружено несколько ее вариантов с разными расширениями файлов. Для шифрования файлов она использует метод AES-256 в комбинации с RSA-2048.

Эта программа-вымогатель добавляет зашифрованным файлам одно из следующих расширений:

.aes_ni

.aes256

.aes_ni_0day

В каждой папке, где есть хотя бы один зашифрованный файл, появляется файл «!!! READ THIS - IMPORTANT !!!.txt». Кроме того, программа-вымогатель создает файл ключа с именем вроде следующего: [PC_NAME]#9C43A95AC27D3A131D3E8A95F2163088-Bravo NEW-20175267812-78.key.aes_ni_0day в папке C:\ProgramData.

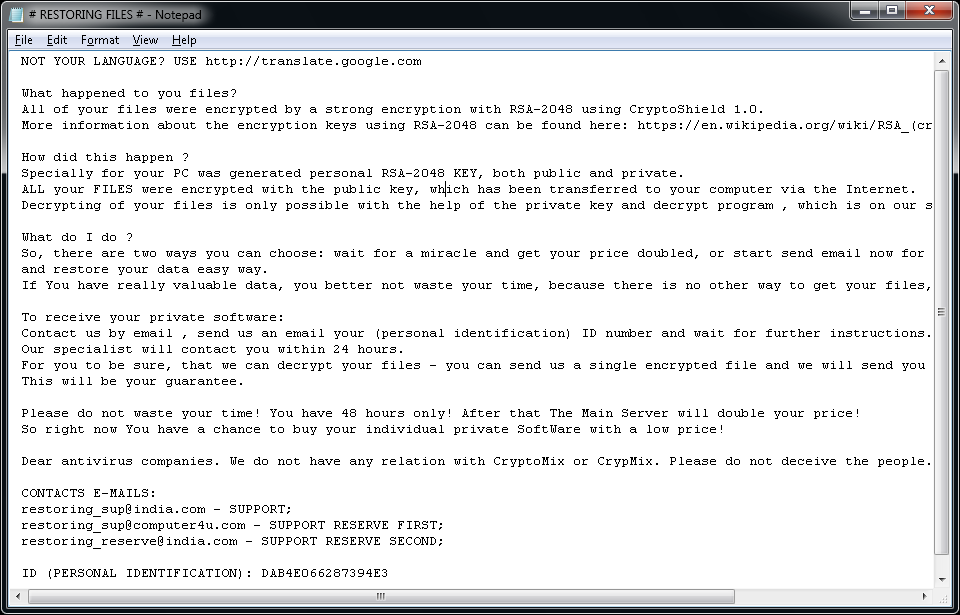

В файле «!!! READ THIS - IMPORTANT !!!.txt» содержится следующее сообщение о выкупе:

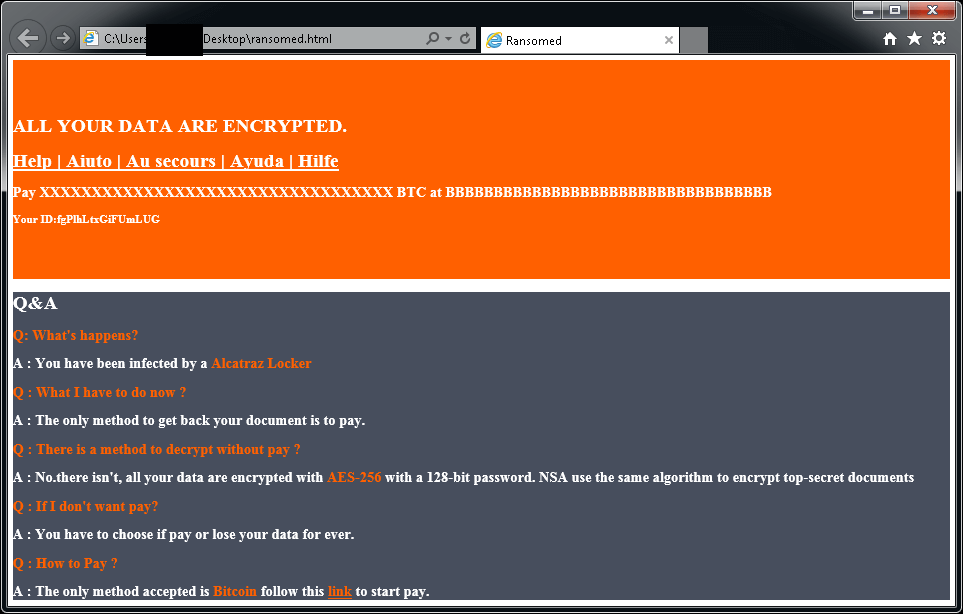

Alcatraz Locker

Alcatraz Locker — это одна из программ-вымогателей, впервые обнаруженная в средине ноября 2016 года. Для шифрования файлов пользователя она применяет стандарт AES 256 в сочетании с кодированием Base64.

Зашифрованные файлы получают расширение .Alcatraz.

После зашифровки файлов программа отображает такое сообщение, которое находится в файле ransomed.html на рабочем столе:

Если программа Alcatraz зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

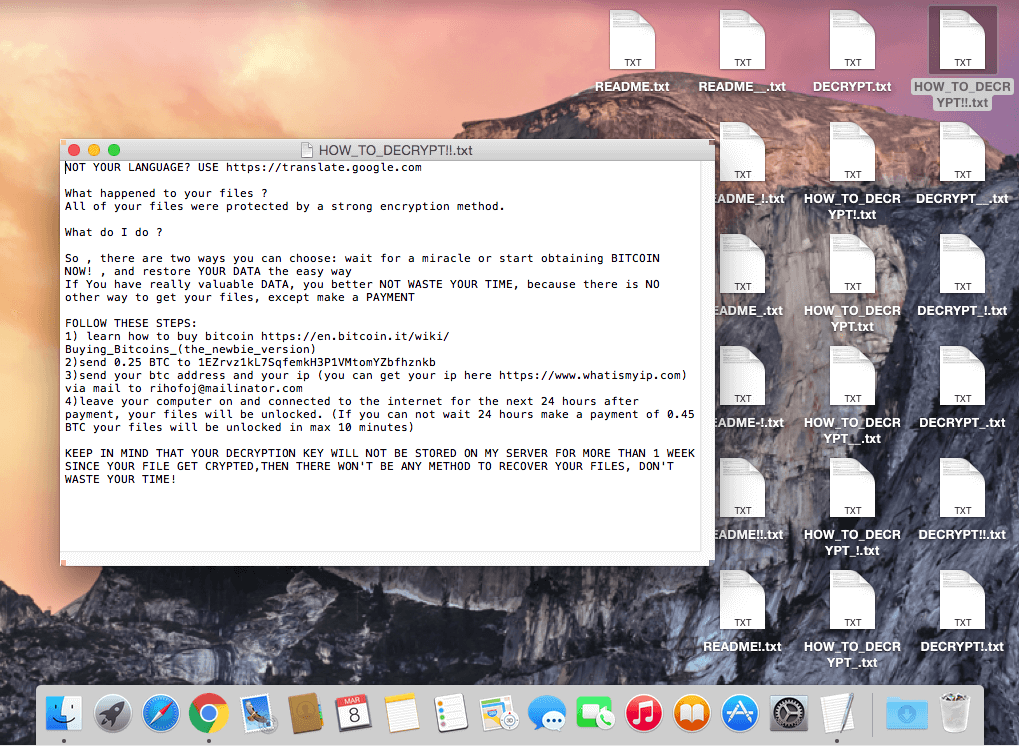

Apocalypse

Apocalypse — это вид программы-вымогателя, впервые обнаруженный в июне 2016 г. Ниже описаны признаки заражения.

Программа Apocalypse добавляет расширения .encrypted, .FuckYourData, .locked, .Encryptedfile или .SecureCrypted в конце имен файлов. (Например, вместо Thesis.doc файл будет называться Thesis.doc.locked.)

При открытии файла с расширением .How_To_Decrypt.txt, .README.Txt, .Contact_Here_To_Recover_Your_Files.txt, .How_to_Recover_Data.txt или .Where_my_files.txt (например, Thesis.doc.How_To_Decrypt.txt) появится сообщение примерно следующего содержания:

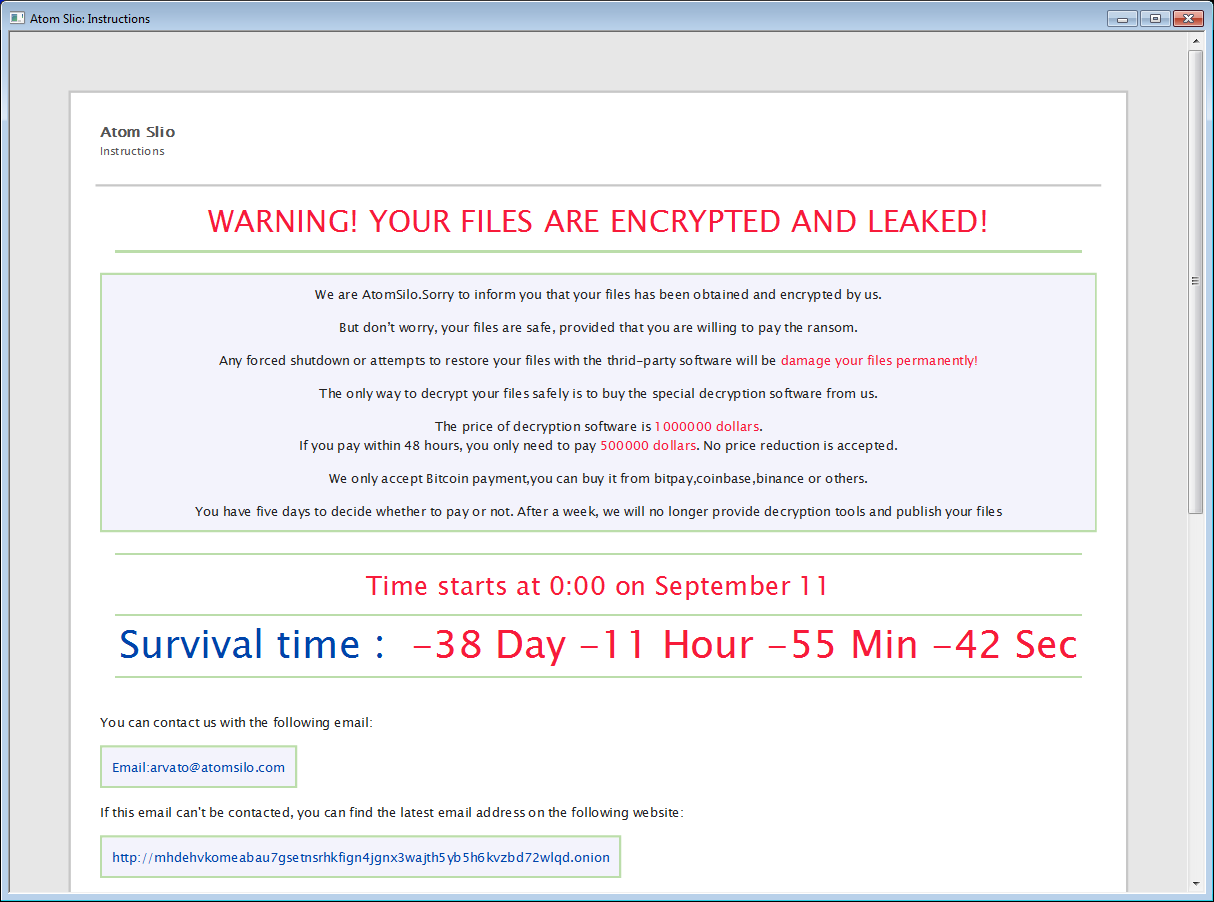

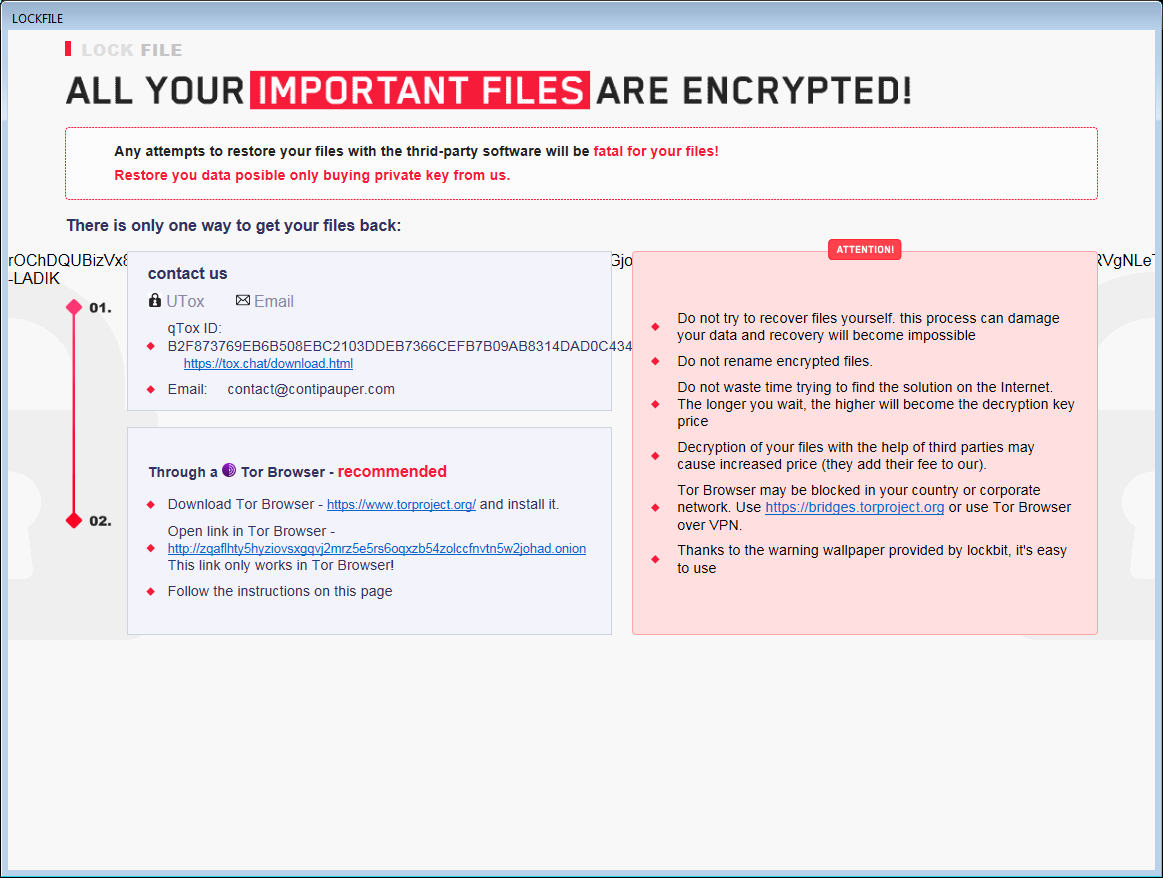

AtomSilo и LockFile

AtomSilo и LockFile — это программы-вымогатели, которые были проанализированы исследователем по имени Иржи Винопал. У них похожие схемы шифрования, поэтому этот дешифратор можно использовать для обеих программ-вымогателей. Жертвы таких атак могут бесплатно расшифровать свои файлы.

Зашифрованные файлы можно узнать по одному из следующих расширений:

.ATOMSILO

.lockfile

Каждая папка с как минимум одним зашифрованным файлом будет содержать также сообщение о выкупе с именем README-FILE-%ComputerName%-%Number%.hta или LOCKFILE-README-%ComputerName%-%Number%.hta. Примеры:

- README-FILE-JOHN_PC-1634717562.hta

- LOCKFILE-README-JOHN_PC-1635095048.hta

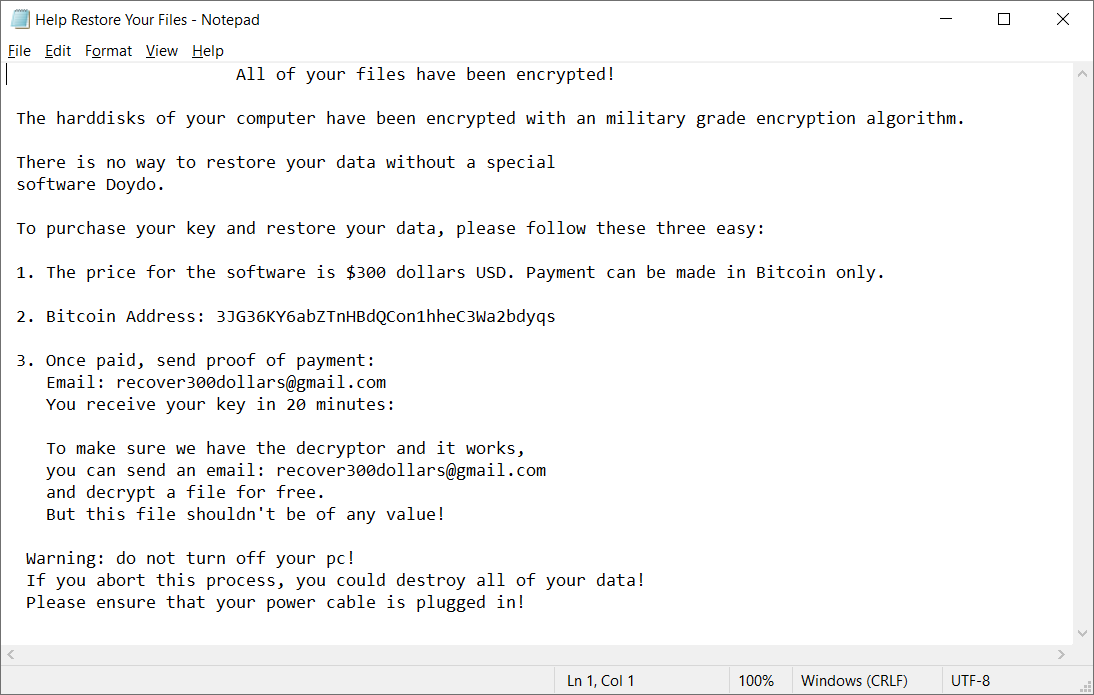

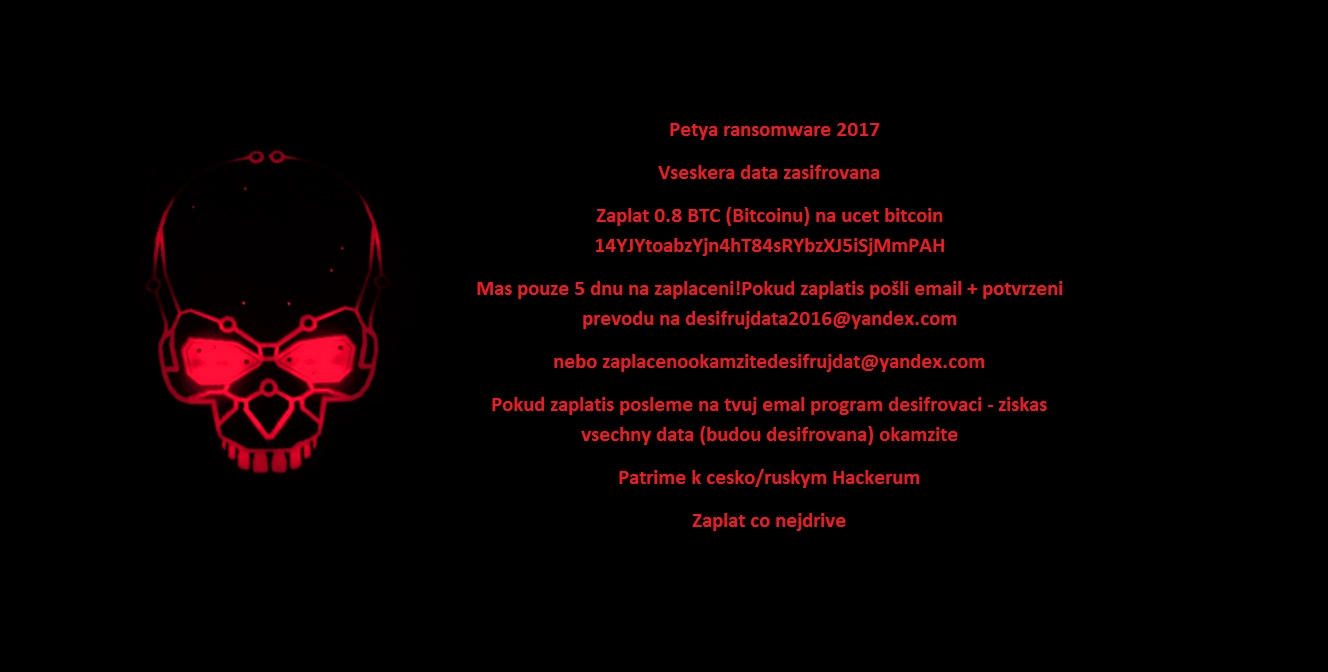

Babuk

Babuk — российская программа-вымогатель. В сентябре 2021 года в Интернет выложили ее исходный код с несколькими ключами для расшифровки. Жертвы таких атак могут бесплатно расшифровать свои файлы.

Зашифровывая файл, Babuk добавляет к имени файла одно из следующих расширений:

.babuk;

.babyk;

.doydo.

В каждой папке, где есть хотя бы один зашифрованный файл, создается файл Help Restore Your Files.txt следующего содержания:

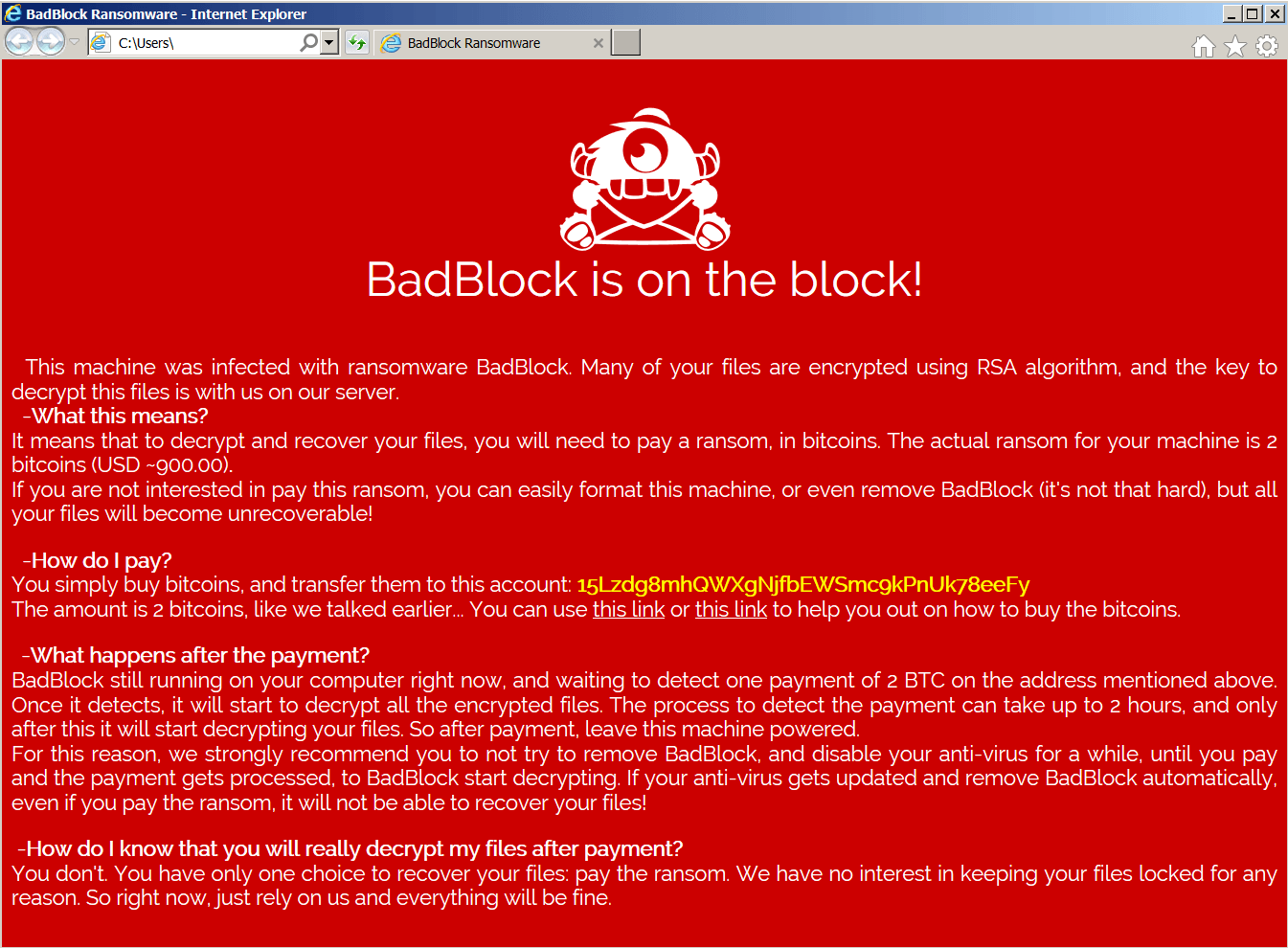

BadBlock

BadBlock — это вид программы-вымогателя, впервые обнаруженный в мае 2016 г. Ниже описаны признаки заражения.

Программа BadBlock не переименовывает файлы.

Зашифровав ваши файлы, троянец BadBlock отображает одно из следующих сообщений (на примере файла Help Decrypt.html):

Если программа BadBlock зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

Bart

Bart — это вид программы-вымогателя, впервые обнаруженный в конце июня 2016 г. Ниже описаны признаки заражения.

Программа Bart добавляет текст .bart.zip в конце имен файлов (например, вместо Thesis.doc файл будет называться Thesis.docx.bart.zip). В этом зашифрованном ZIP-архиве содержатся исходные файлы.

После зашифровки файлов программа Bart изменяет фон рабочего стола, как показано ниже. С помощью текста на этом изображении также можно распознать программу Bart. Текст хранится на рабочем столе в файлах recover.bmp и recover.txt.

Если программа Bart зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

Благодарность: благодарим Питера Конрада, автора программы PkCrack, который разрешил использовать свою библиотеку в нашем дешифраторе для троянца-вымогателя Bart.

BigBobRoss

Программа BigBobRoss шифрует файлы пользователя по алгоритму AES128. В конце имени зашифрованных файлов появляется новое расширение .obfuscated.

Эта программа-вымогатель добавляет следующее расширение: .obfuscated

foobar.doc -> foobar.doc.obfuscated

document.dat -> document.dat.obfuscated

document.xls -> document.xls.obfuscated

foobar.bmp -> foobar.bmp.obfuscated

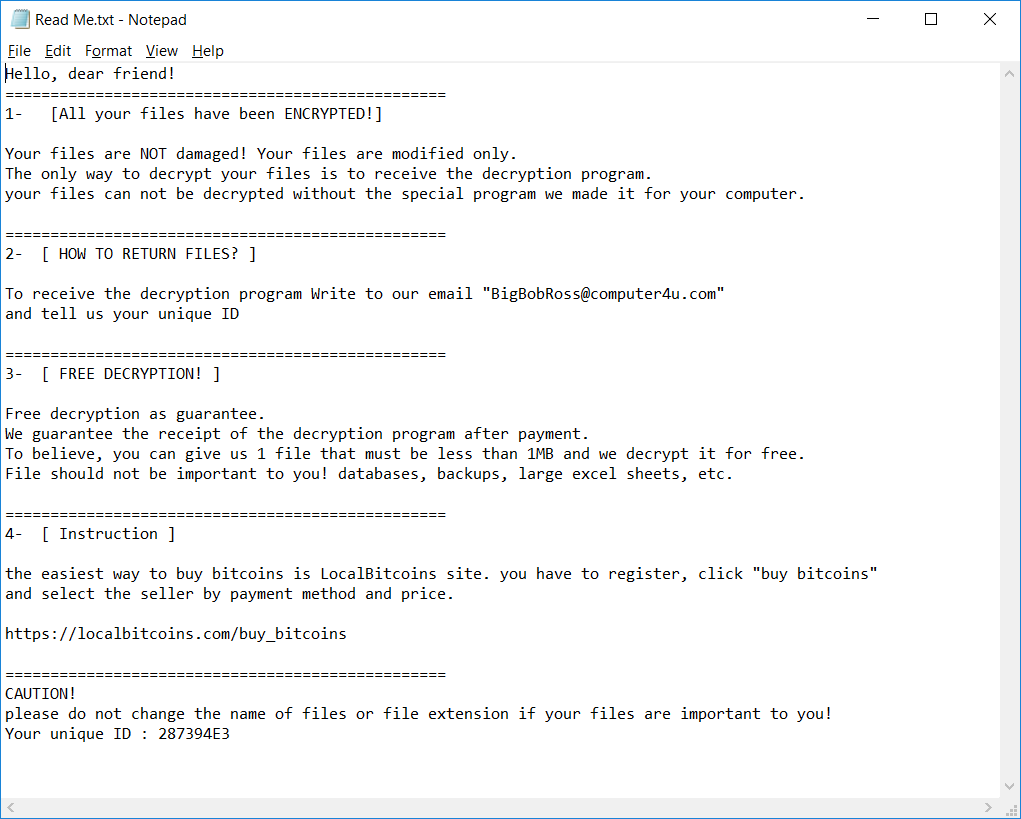

Она также создает файл с именем Read Me.txt в каждой папке. Ниже приведено содержимое этого файла.

BTCWare

BTCWare — это одна из программ-вымогателей, впервые появившаяся в марте 2017 года. С тех пор мы обнаружили пять ее разновидностей, которые отличаются расширением зашифрованных файлов. Она использует два различных метода шифрования: RC4 и AES 192.

Имена зашифрованных файлов приобретают такой формат:

foobar.docx.[sql772@aol.com].theva

foobar.docx.[no.xop@protonmail.ch].cryptobyte

foobar.bmp.[no.btc@protonmail.ch].cryptowin

foobar.bmp.[no.btcw@protonmail.ch].btcware

foobar.docx.onyon

Кроме того, на компьютере появляется один из следующих файлов:

Key.dat на рабочем столе %USERPROFILE%\Desktop

1.bmp в папке %USERPROFILE%\AppData\Roaming

#_README_#.inf или !#_DECRYPT_#!.inf в каждой папке, где есть хотя бы один зашифрованный файл.

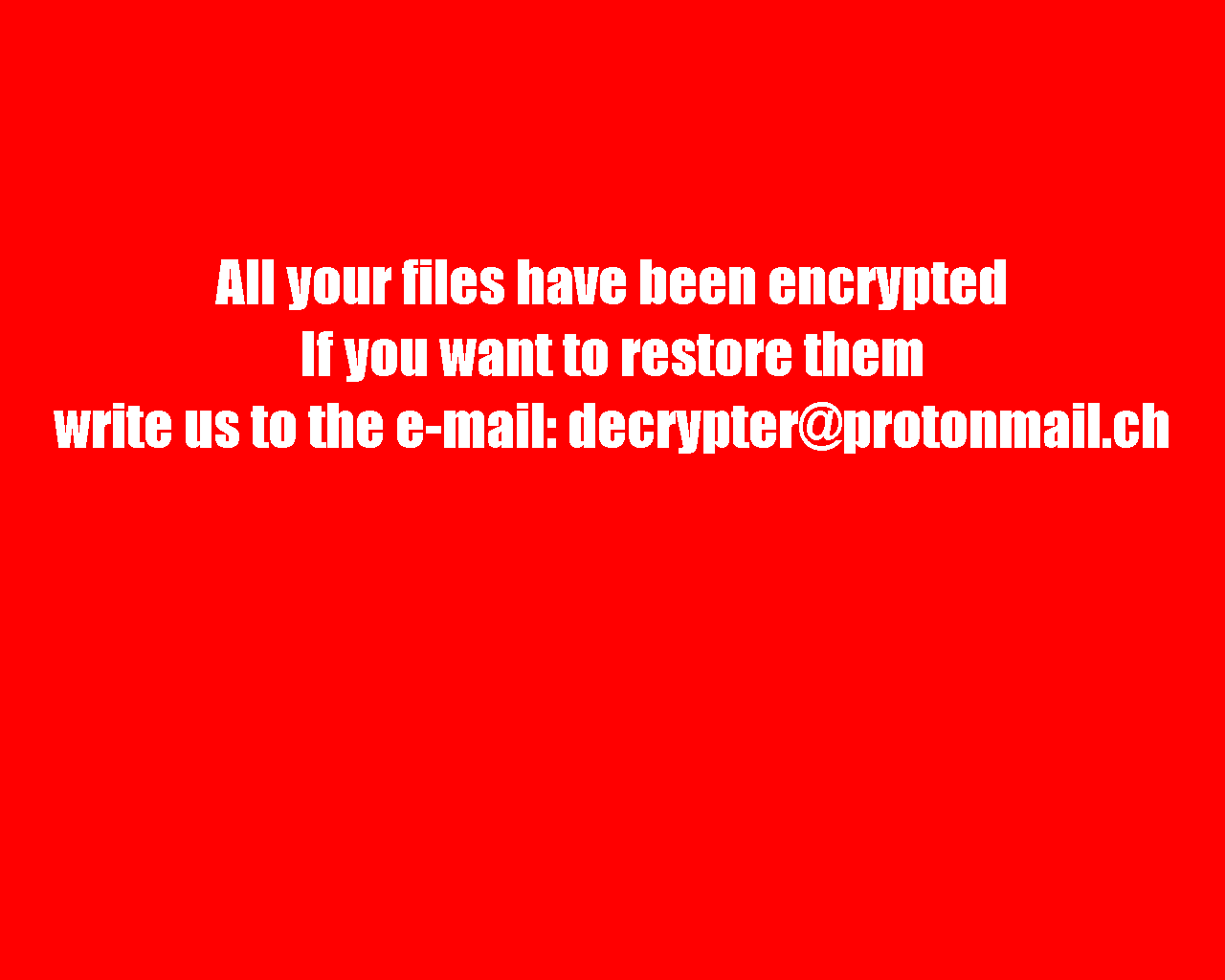

После зашифровки файлов фон рабочего стола принимает следующий вид:

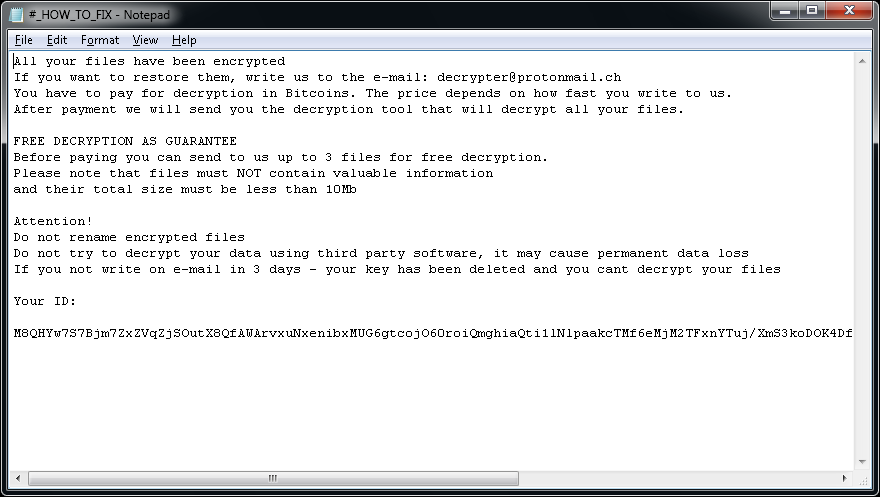

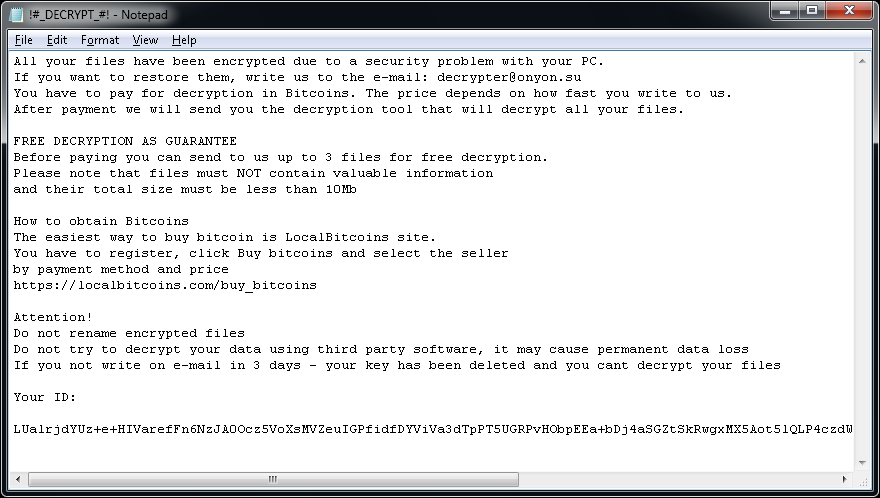

Может также отображаться одно из следующих сообщений о выкупе:

Crypt888

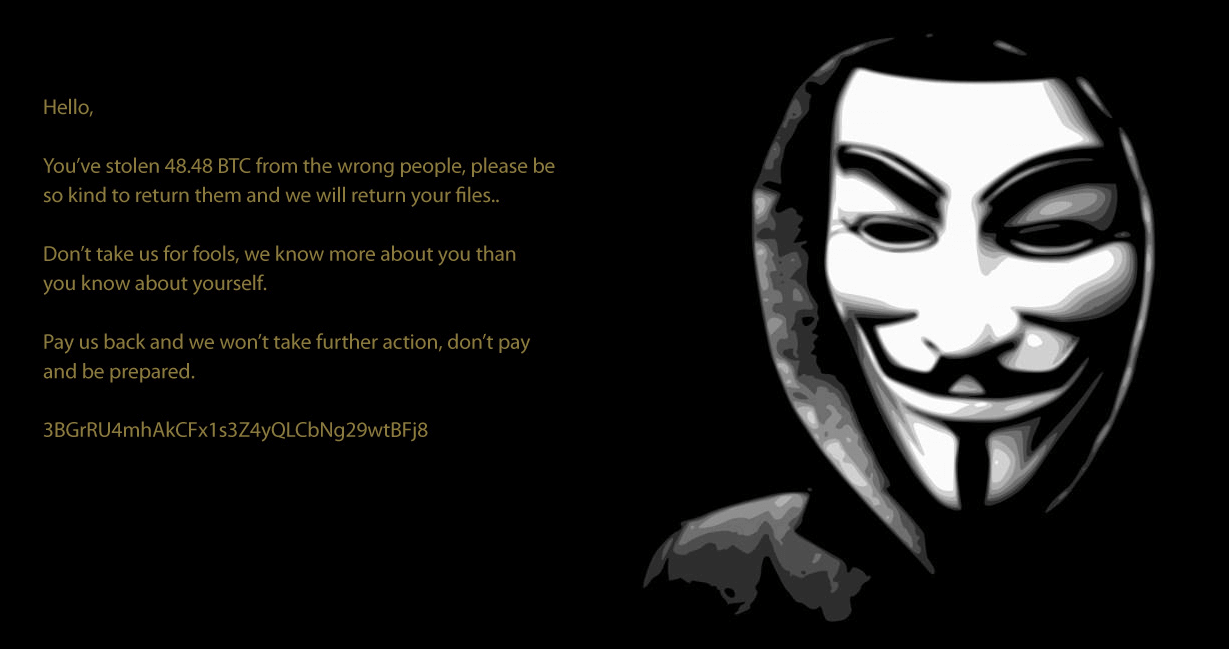

Crypt888 (также известна как Mircop) — это вид программы-вымогателя, впервые обнаруженный в июне 2016 г. Ниже описаны признаки заражения.

Crypt888 добавляет Lock. в начало имени файлов. Например, вместо Thesis.doc файл будет называться Lock.Thesis.doc.

Зашифровав ваши файлы, программа Crypt888 меняет фон рабочего стола на один из вариантов ниже.

Если программа Crypt888 зашифровала ваши файлы, щелкните здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

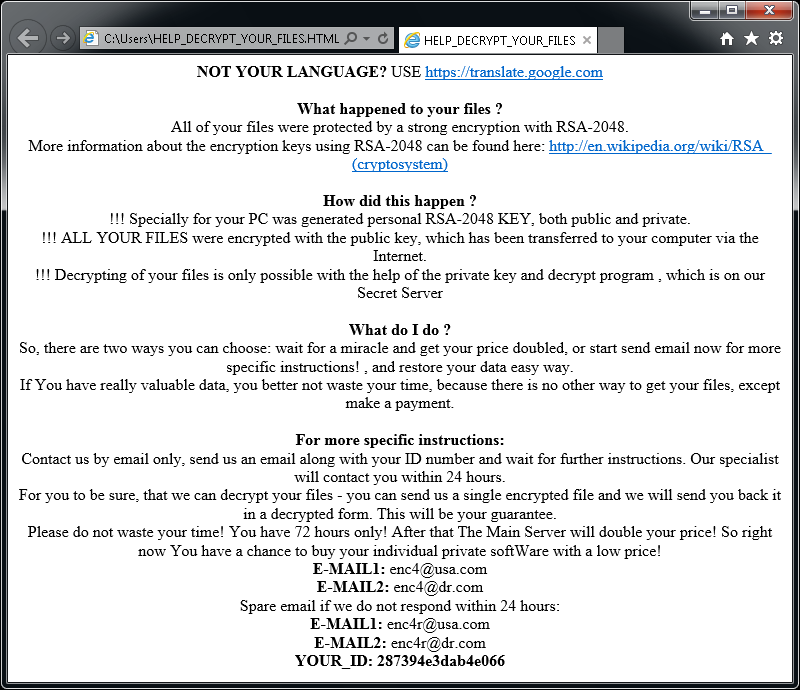

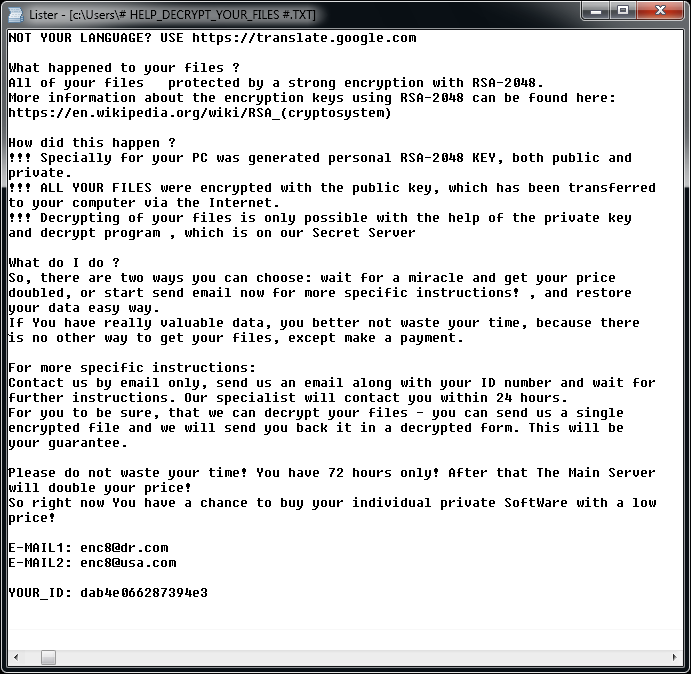

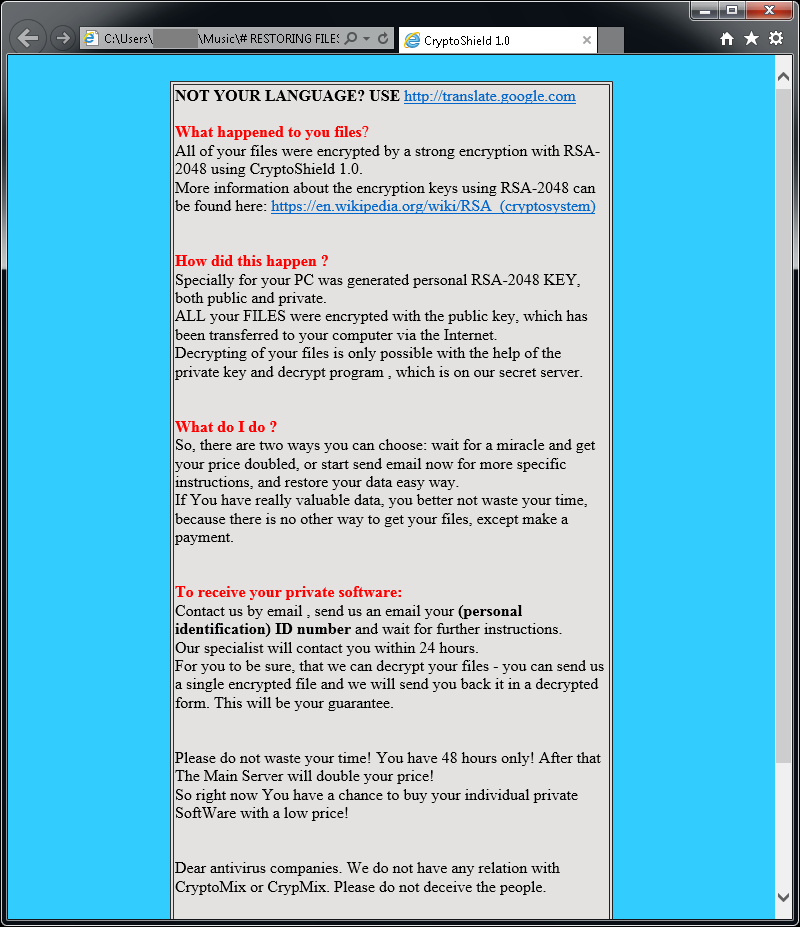

CryptoMix (автономная версия)

CryptoMix (известная также как CryptFile2 и Zeta) — это одна из программ-вымогателей, впервые замеченная в марте 2016 года. В начале 2017 года появилась новая разновидность CryptoMix, получившая имя CryptoShield. Оба варианта программы шифруют файлы, применяя алгоритм AES256 с уникальным ключом шифрования, который скачивается с удаленного сервера. Если же сервер недоступен или пользователь не подключен к Интернету, программа-вымогатель шифрует файлы, используя фиксированный ключ («автономный ключ»).

Важно! Предлагаемый дешифратор способен разблокировать только файлы, зашифрованные при помощи «автономного ключа». В случаях, когда автономный ключ для шифрования файлов не использовался, наш дешифратор не сможет восстановить доступ к файлам.

Обновление от 21.07.2017: в дешифратор добавлена возможность работы с разновидностью Mole.

Зашифрованные файлы получают одно из следующих расширений: .CRYPTOSHIELD, .rdmk, .lesli, .scl, .code, .rmd, .rscl или .MOLE.

После зашифровки файлов на ПК можно найти следующие файлы:

Если программа CryptoMix зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

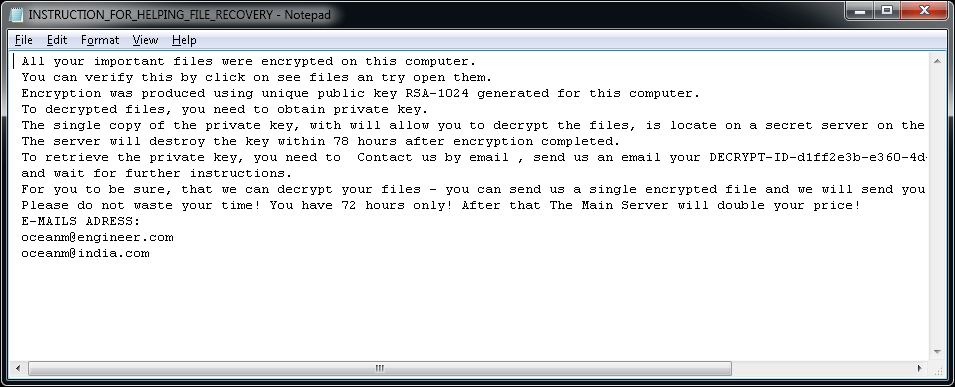

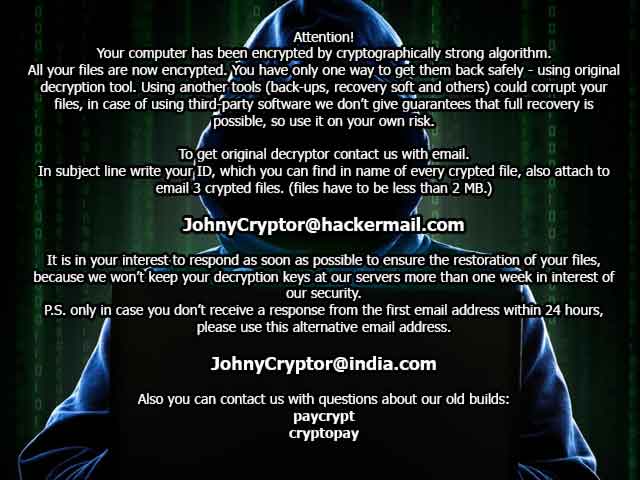

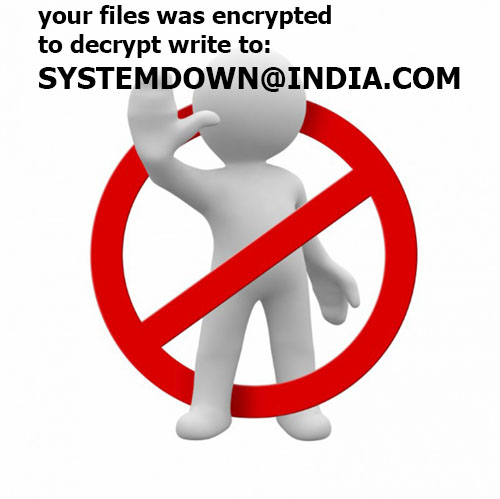

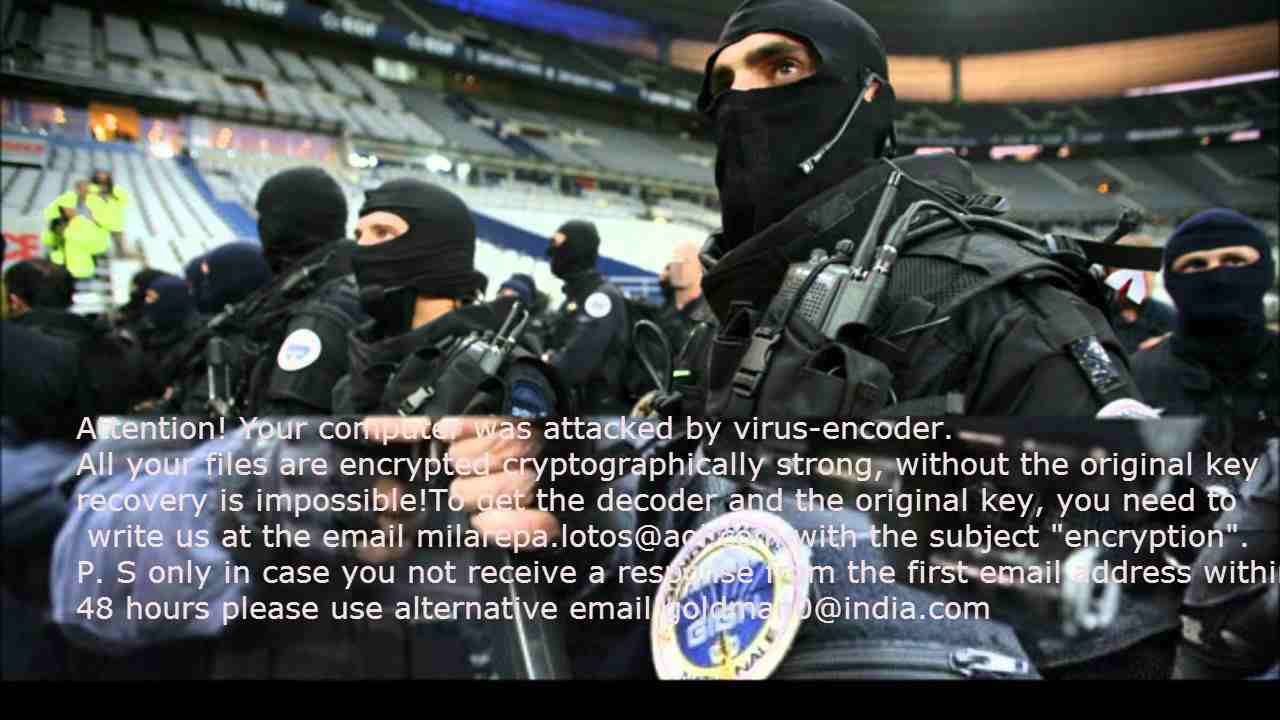

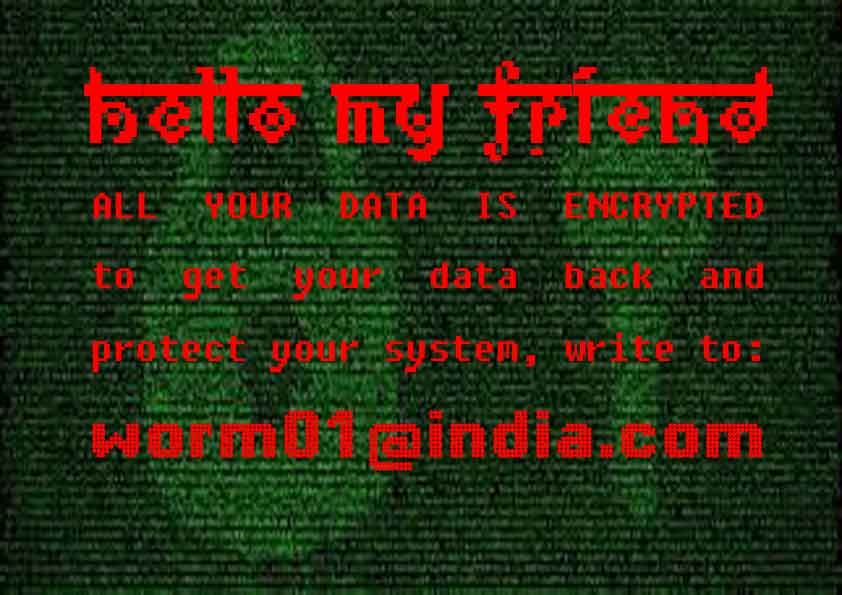

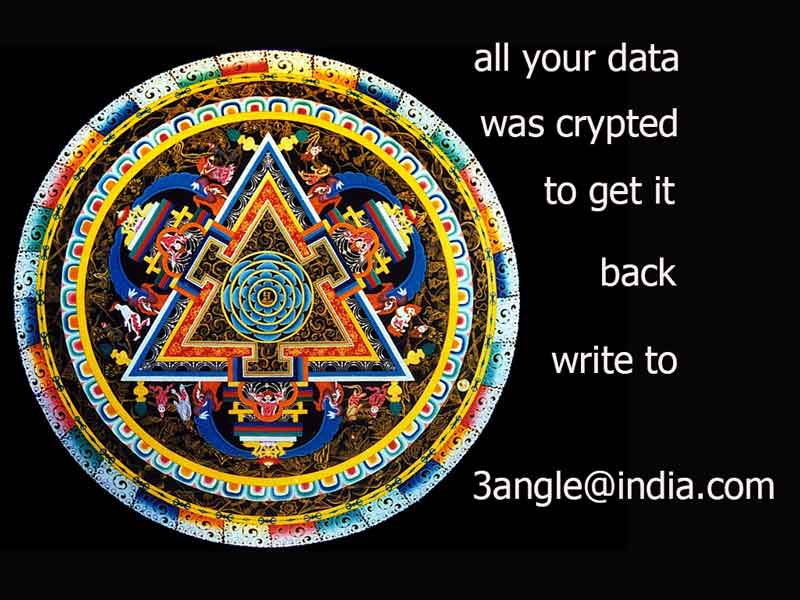

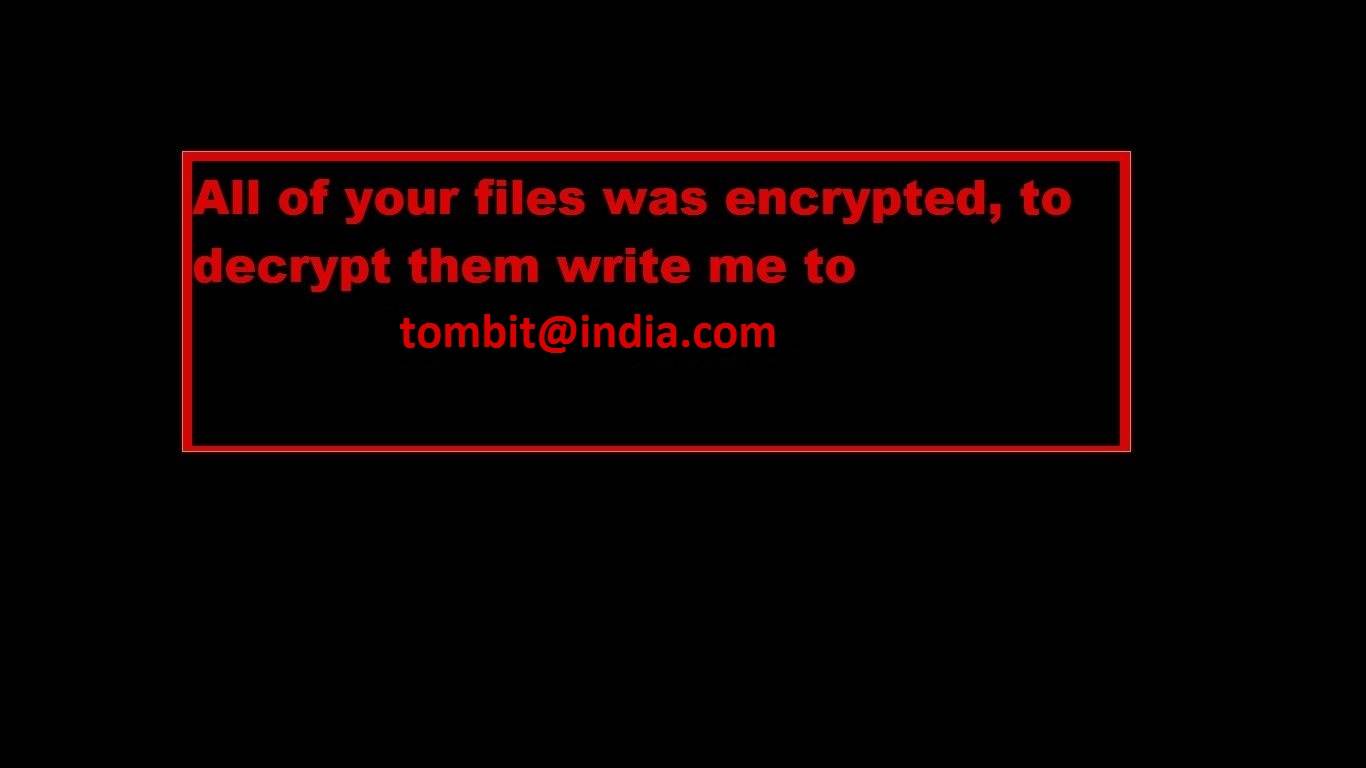

CrySiS

CrySiS (JohnyCryptor, Virus-Encode, Aura, Dharma) — это одна из программ-вымогателей, впервые замеченная в сентябре 2015 года. В ней используется шифрование типа AES-256 в сочетании с асимметричным методом шифрования RSA-1024.

Зашифрованные файлы имеют одно из следующих расширений:

.johnycryptor@hackermail.com.xtbl,

.ecovector2@aol.com.xtbl,

.systemdown@india.com.xtbl,

.Vegclass@aol.com.xtbl,

.{milarepa.lotos@aol.com}.CrySiS,

.{Greg_blood@india.com}.xtbl,

.{savepanda@india.com}.xtbl,

.{arzamass7@163.com}.xtbl,

.{3angle@india.com}.dharma,

.{tombit@india.com}.dharma,

.wallet

Зашифровав ваши файлы, программа отображает одно из следующих сообщений. Сообщение находится в файле с именем Decryption instructions.txt, Decryptions instructions.txt, README.txt, Readme to restore your files.txt или HOW TO DECRYPT YOUR DATA.txt на рабочем столе пользователя. Кроме того, фон рабочего стола заменяется на одно из приведенных ниже изображений.

Если программа CrySiS зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

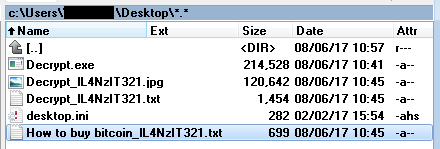

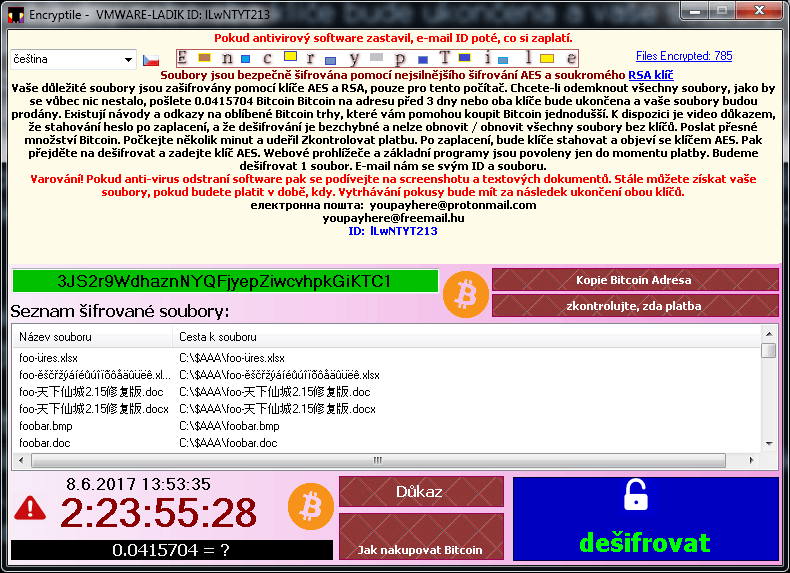

EncrypTile

EncrypTile — программа-вымогатель, впервые выявленная в ноябре 2016 года. После полугода разработки мы обнаружили ее новую, окончательную версию. В ней применяется шифрование по алгоритму AES-128 с использованием ключа, постоянного для конкретного ПК и пользователя.

Эта программа-вымогатель добавляет к имени файла слово encrypTile:

foobar.doc -> foobar.docEncrypTile.doc

foobar3 -> foobar3EncrypTile

Кроме того, на рабочем столе пользователя создается четыре новых файла. Имена этих файлов локализуются, ниже приведены их английские версии:

Пока эта программа-вымогатель работает, она активно препятствует запуску любых средств, потенциально способных ее удалить. В этой публикации в блоге приведены более подробные инструкции по запуску дешифратора в случае заражения ПК этой программой.

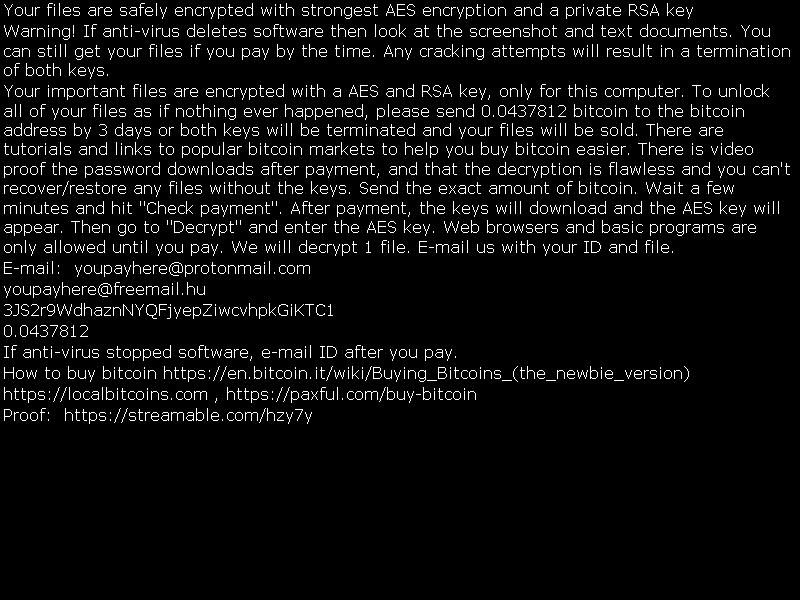

FindZip

FindZip — это одна из программ-вымогателей, впервые обнаруженная в конце февраля 2017 года. Она распространяется на Mac OS X (10.11 и более новые версии). Принцип шифрования основан на создании ZIP-файлов: каждый зашифрованный файл представляет собой ZIP-архив, содержащий исходный документ.

Зашифрованные файлы получают расширение .crypt.

После зашифровки файлов на рабочем столе пользователя создается несколько файлов, которые могут называться DECRYPT.txt, HOW_TO_DECRYPT.txt или README.txt. Они все идентичны и содержат следующее текстовое сообщение:

Особые требования: поскольку дешифраторы AVAST — это приложения для ОС Windows, на Mac необходимо установить эмулятор (WINE, CrossOver). Подробнее о том, как это сделать, читайте в нашей публикации в блоге.

Если программа Globe зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

Fonix

Программа-вымогатель Fonix активна с июня 2020 г. Она написана на языке C++ и использует три схемы шифрования ключей (RSA-4096 для основного ключа, RSA-2048 для ключа сеанса и 256-разрядный стандарт ключа файла для шифрования SALSA/ChaCha). В феврале 2021 г. создатели программы-вымогателя прекратили свою работу и опубликовали основной ключ RSA, который можно использовать для бесплатной расшифровки файлов.

Зашифрованные файлы получают одно из следующих расширений:

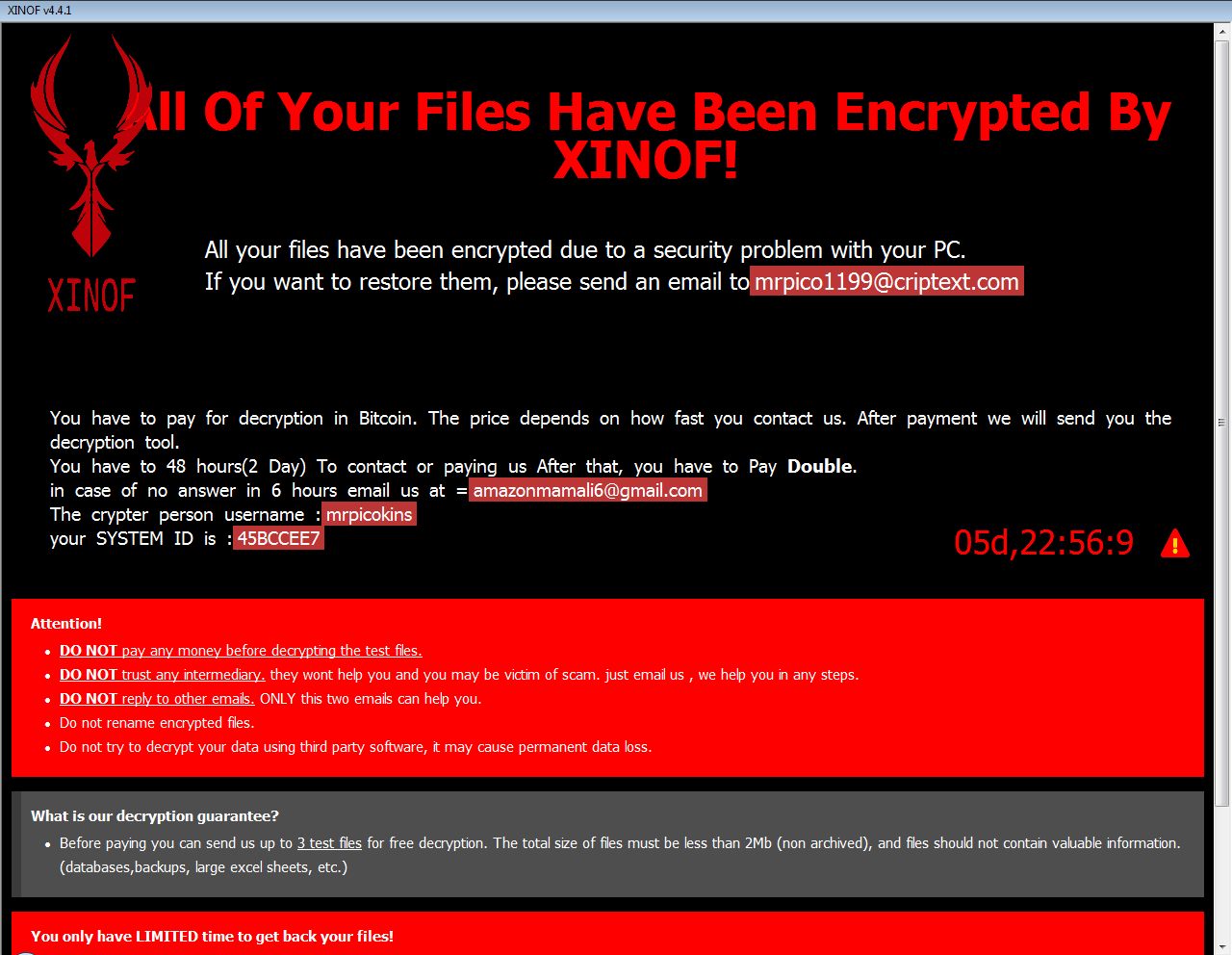

.FONIX

.XINOF

Зашифровав файлы на устройстве жертвы, программа-вымогатель отображала следующий экран:

Если программа Fonix зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

GandCrab

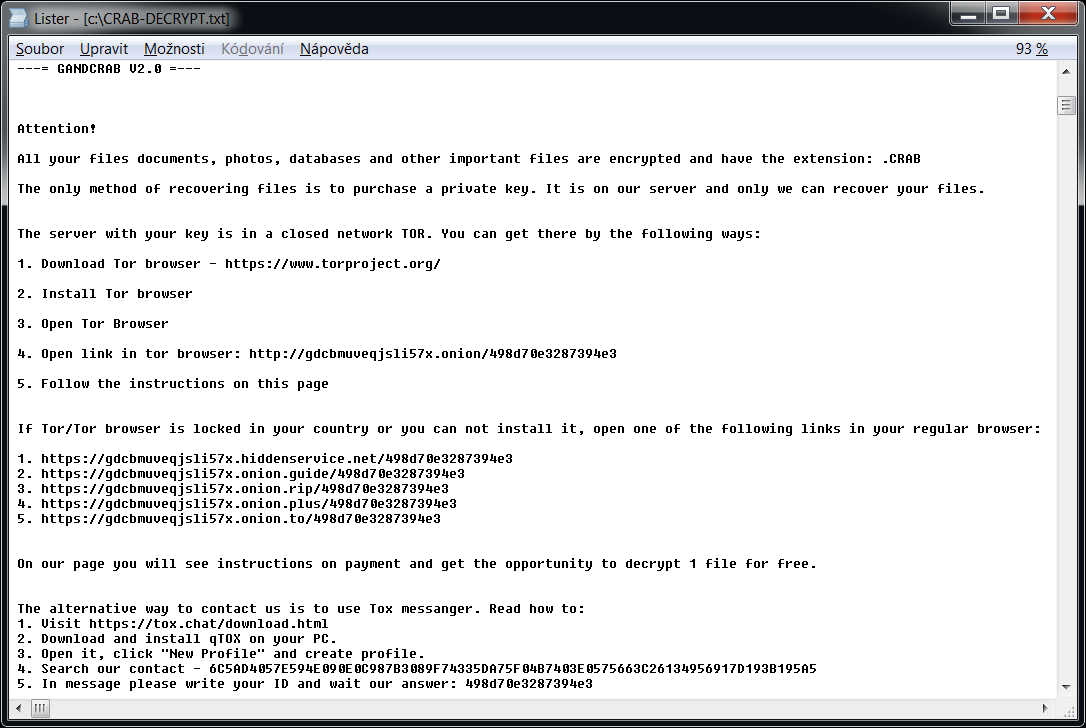

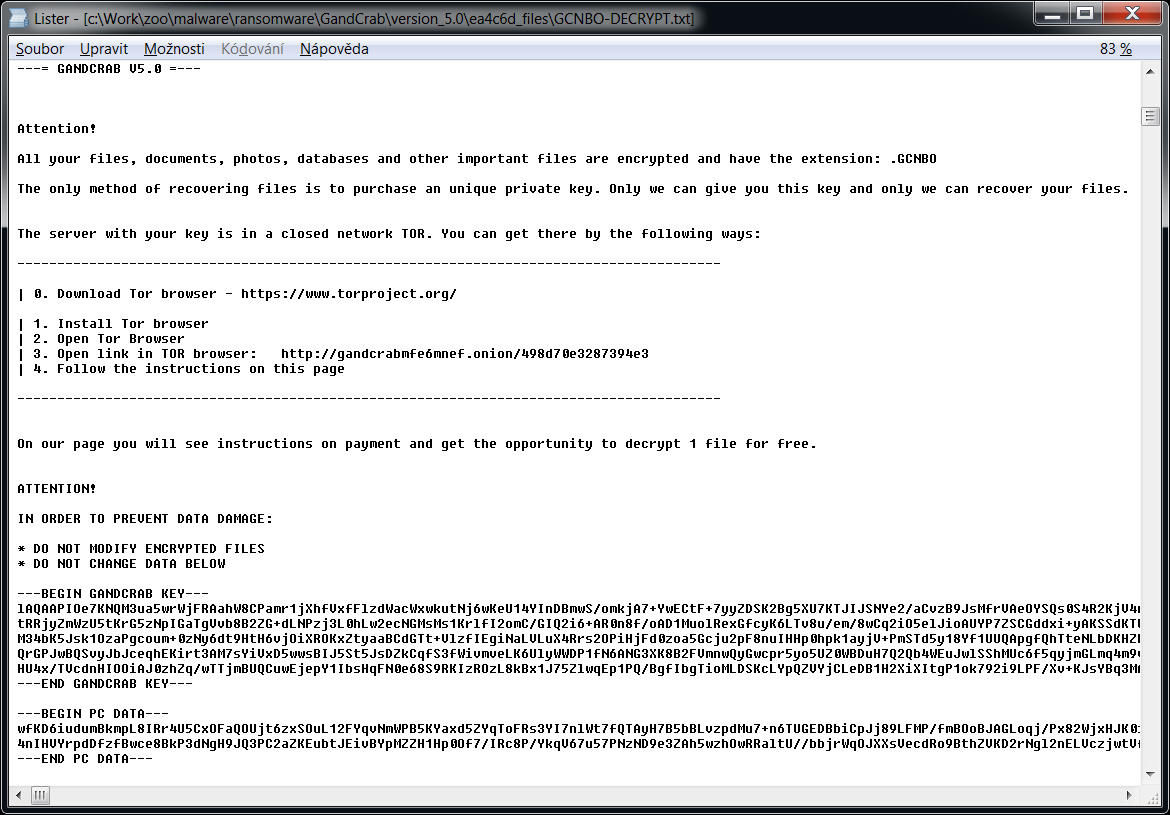

GandCrab — одна из самых распространенных программ-вымогателей в 2018 году. 17 октября 2018 года разработчики Gandcrab выпустили 997 ключей для сирийских пользователей, пострадавших от этой программы. Кроме того, в июле 2018 г. ФБР выпустила основные ключи для расшифровки, подходящие для версий 4–5.2. Данная версия дешифратора использует все эти ключи и позволяет расшифровать файлы бесплатно.

Эта программа-вымогатель может добавлять разные расширения:

.GDCB

.CRAB

.KRAB

.%RandomLetters%

foobar.doc -> foobar.doc.GDCB

document.dat -> document.dat.CRAB

document.xls -> document.xls.KRAB

foobar.bmp -> foobar.bmp.gcnbo (случайный набор букв)

Она также создает текстовый файл с именем GDCB-DECRYPT.txt, CRAB-DECRYPT.txt, KRAB_DECRYPT.txt, %RandomLetters%-DECRYPT.txt или %RandomLetters%-MANUAL.txt в каждой папке. Ниже приведено содержимое этого файла.

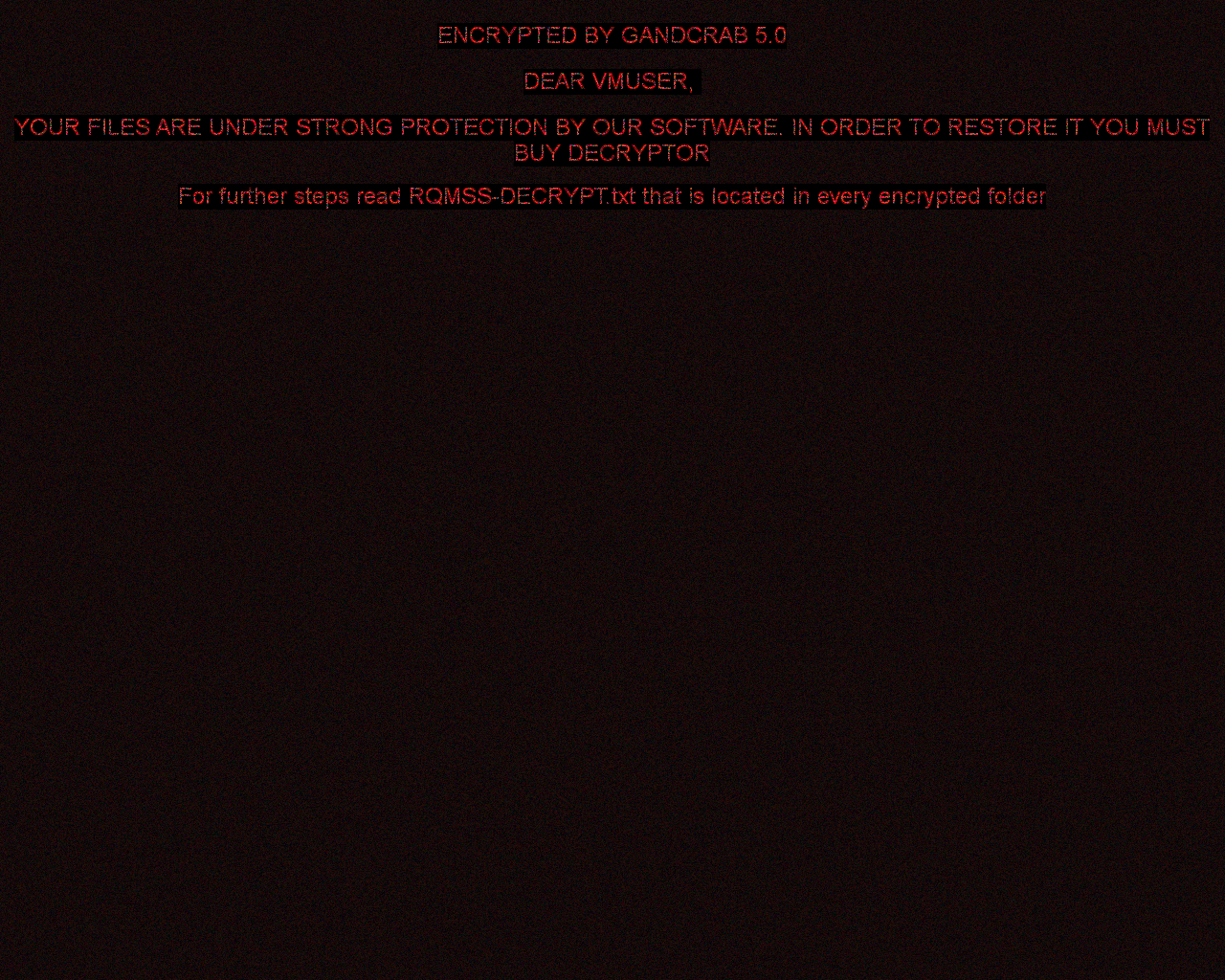

Более поздние версии программы могут также устанавливать на рабочий стол пользователя следующее изображение:

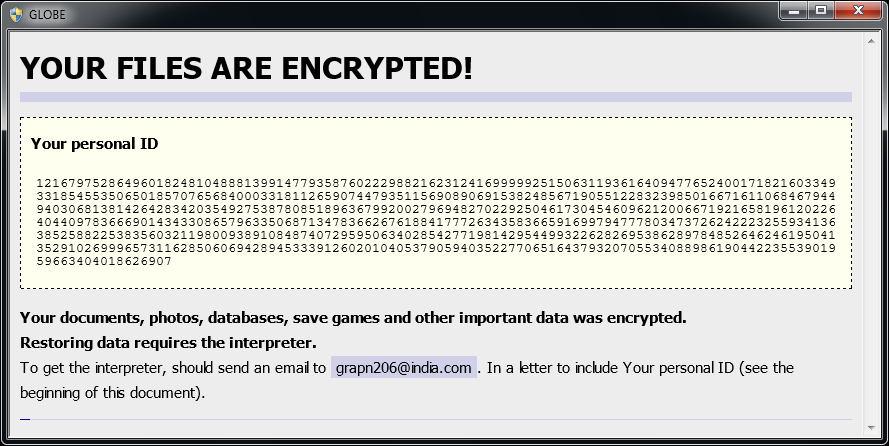

Globe

Globe — это одна из программ-вымогателей, обнаруженная в августе 2016 года. В ней используется метод шифрования RC4 или Blowfish. Ниже описаны признаки заражения.

Программа Globe добавляет одно из следующих расширений к названию файла: .ACRYPT, .GSupport[0-9], .blackblock, .dll555, .duhust, .exploit, .frozen, .globe, .gsupport, .kyra, .purged, .raid[0-9], .siri-down@india.com, .xtbl, .zendrz, .zendr[0-9] или .hnyear. Более того, некоторые версии программы зашифровывают само название файла.

После зашифровки файлов программа отображает такое сообщение, которое находится в файле How to restore files.hta или Read Me Please.hta:

Если программа Globe зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

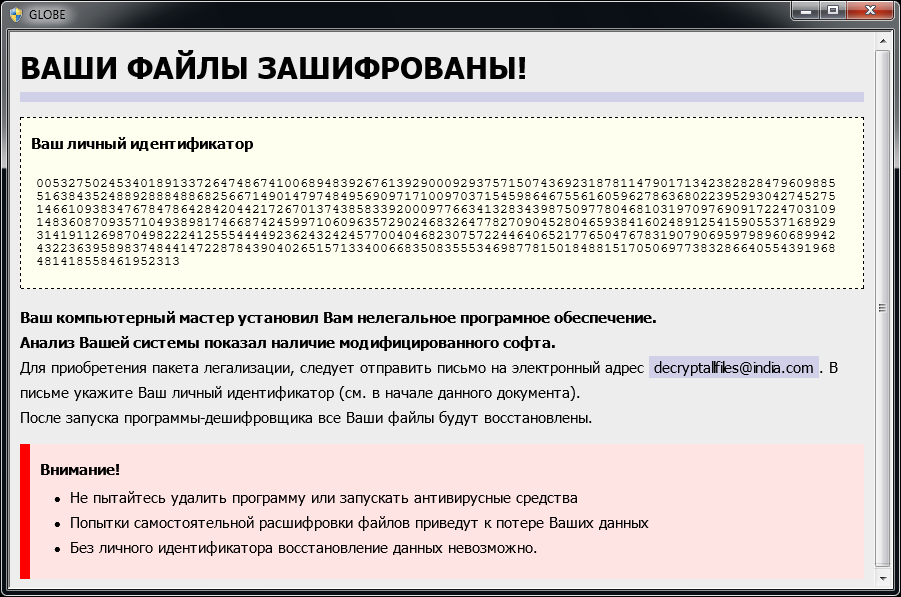

HermeticRansom

HermeticRansom — это программа-вымогатель, которая использовалась в самом начале вторжения России в Украину. Она написана на языке Go и шифрует файлы с помощью симметричного шифра AES-GCM. Пользователи, пострадавшие от ее атак, могут бесплатно расшифровать свои файлы.

Зашифрованные файлы можно распознать по расширению их имен: [vote2024forjb@protonmail.com].encryptedJB. На рабочем столе пользователя также появляется файл под названием read_me.html (см. изображение ниже).

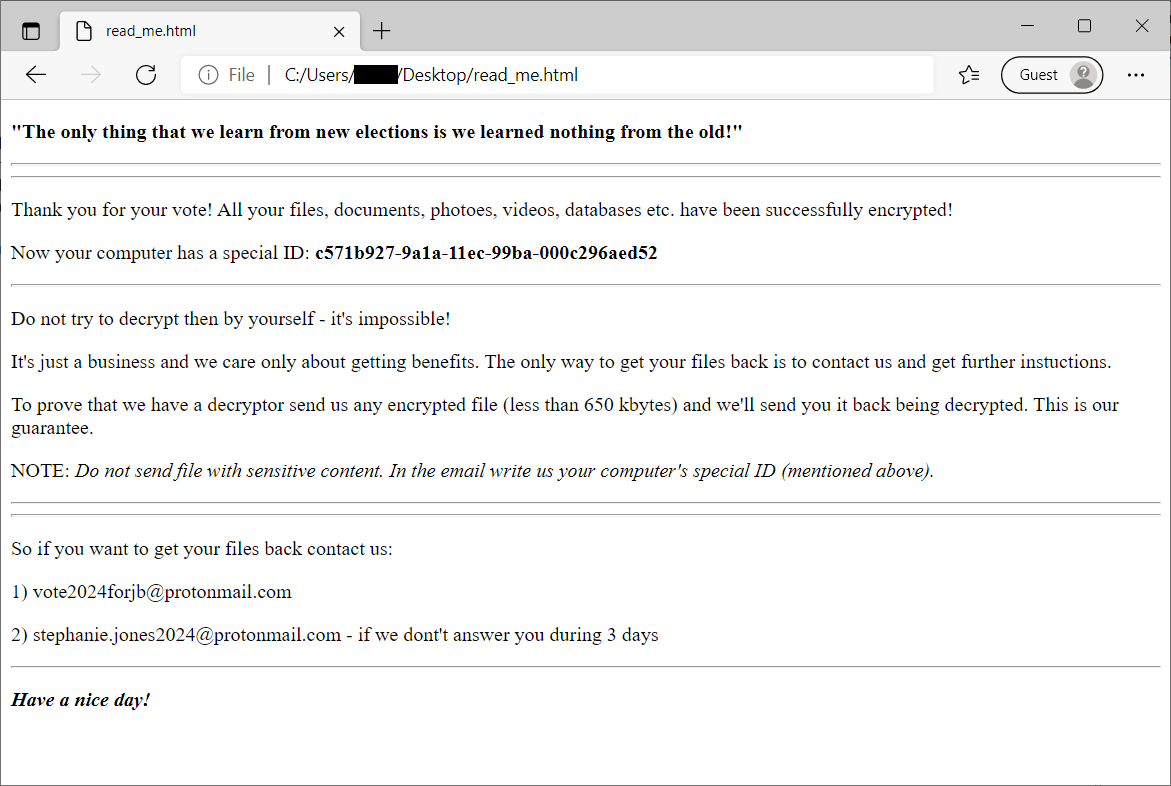

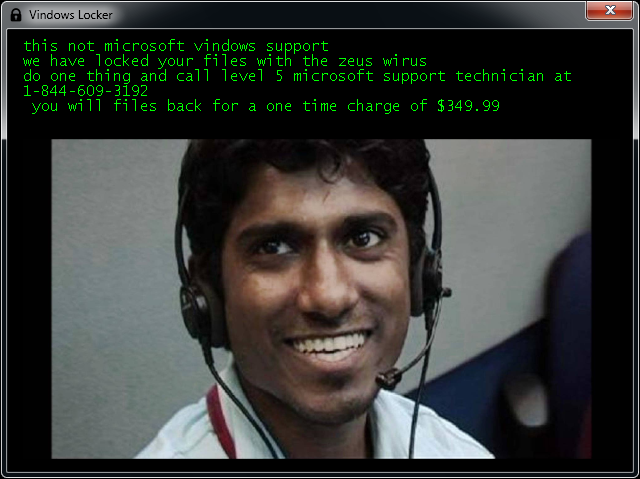

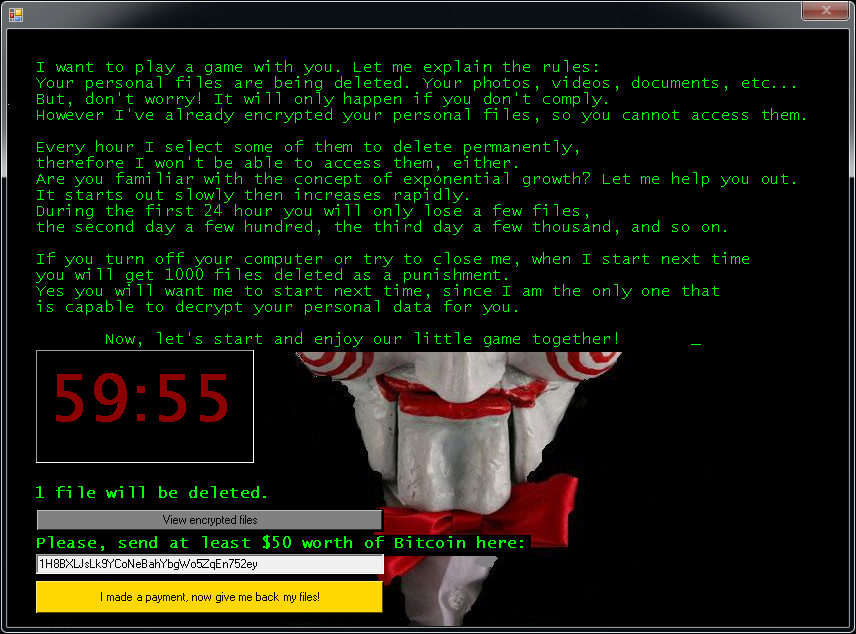

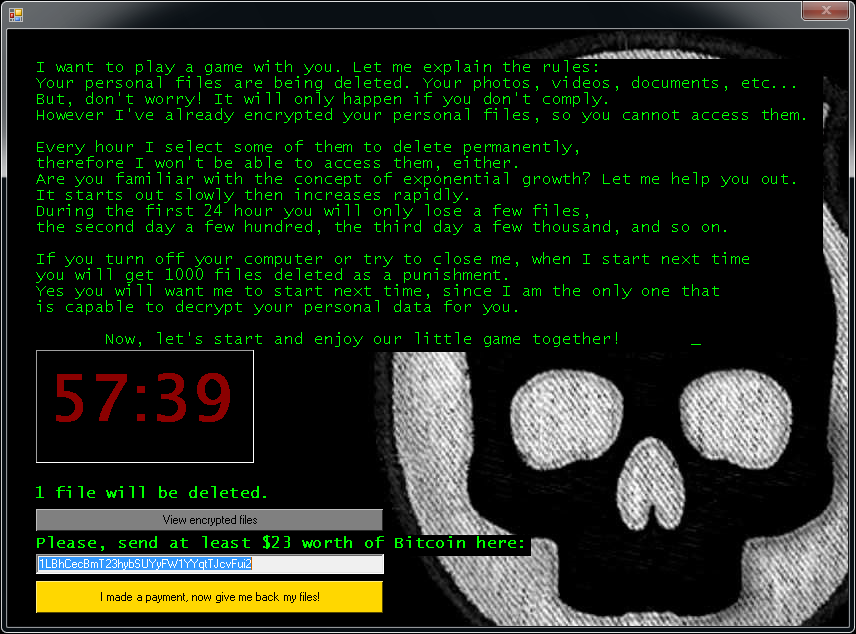

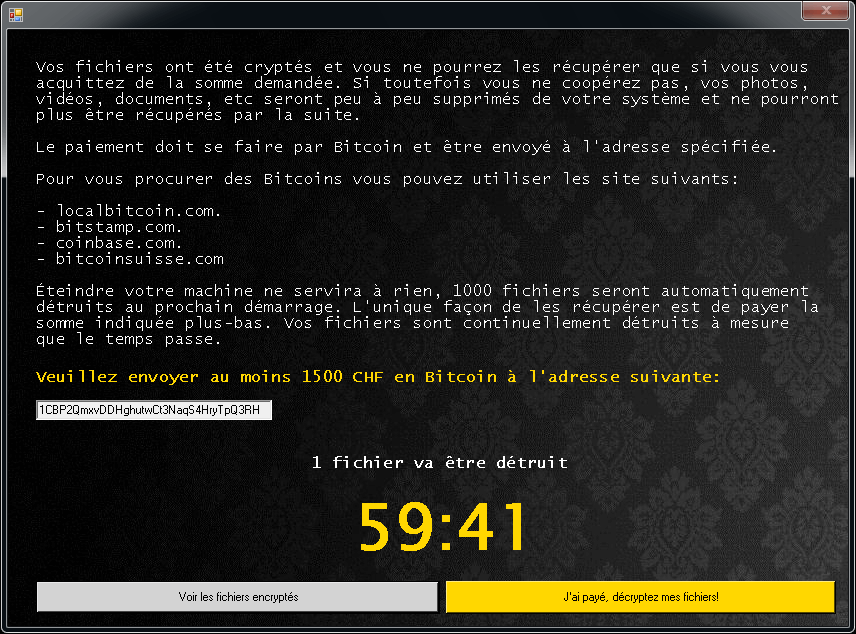

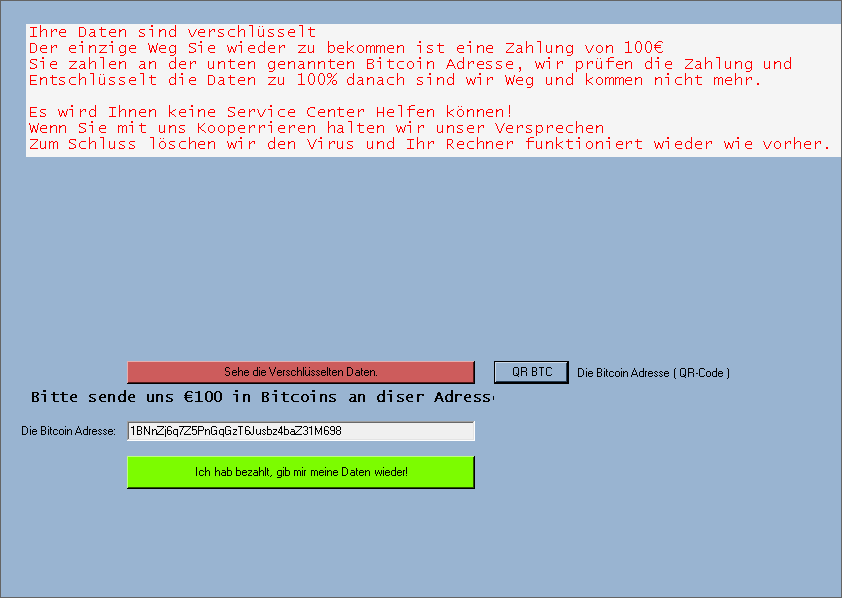

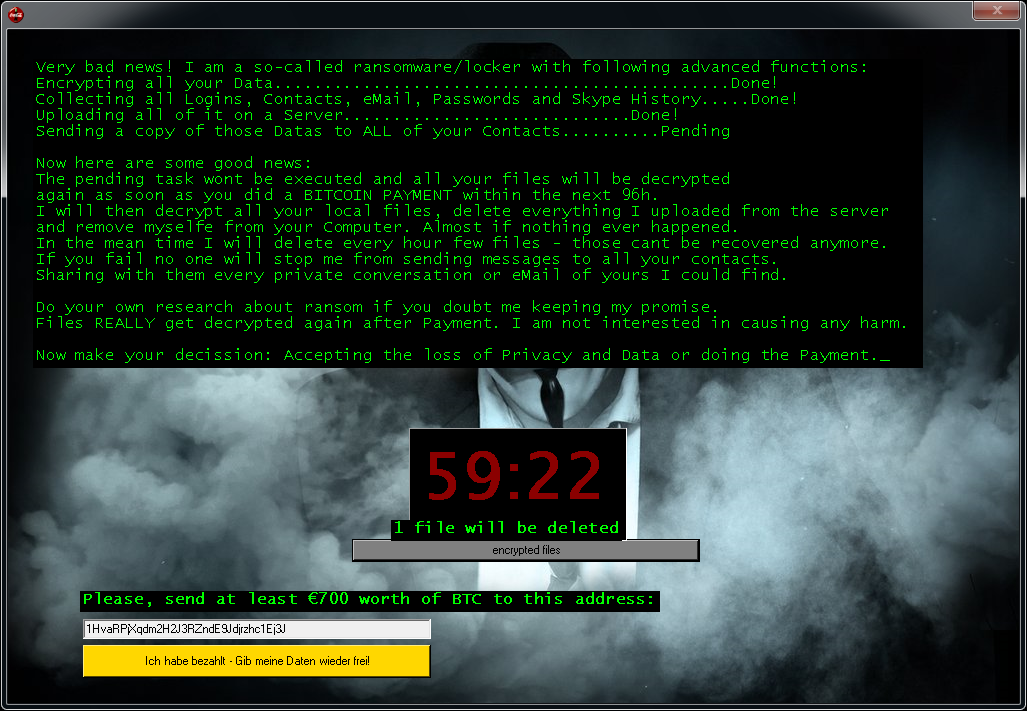

Jigsaw

Jigsaw — это одна из программ-вымогателей, существующая примерно с марта 2016 года. Она названа в честь кинозлодея по прозвищу Jigsaw Killer («Пила-убийца»). Некоторые варианты этой программы используют изображение этого персонажа на экране с требованием выкупа за разблокировку.

Зашифрованные файлы получают одно из следующих расширений: .kkk, .btc, .gws, .J, .encrypted, .porno, .payransom, .pornoransom, .epic, .xyz, .versiegelt, .encrypted, .payb, .pays, .payms, .paymds, .paymts, .paymst, .payrms, .payrmts, .paymrts, .paybtcs, .fun, .hush, .uk-dealer@sigaint.org или .gefickt.

Когда файлы будут зашифрованы, отобразится один из экранов, представленных ниже:

Если программа Jigsaw зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

LambdaLocker

LambdaLocker — это одна из программ-вымогателей, впервые замеченная в мае 2017 года. Она написана на языке программирования Python. Наиболее распространенная на данный момент разновидность этой программы поддается дешифровке.

Эта программа-вымогатель добавляет после имени файла расширение .MyChemicalRomance4EVER:

foobar.doc -> foobar.doc.MyChemicalRomance4EVER

document.dat -> document.dat.MyChemicalRomance4EVER

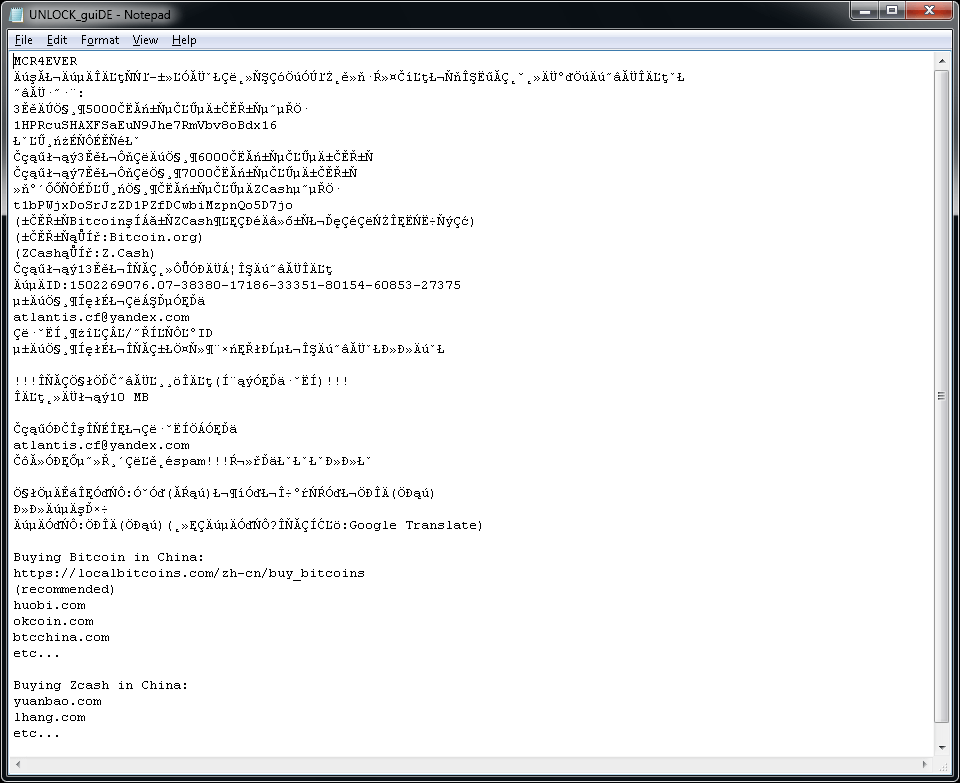

На рабочем столе пользователя также создается файл UNLOCK_guiDE.txt. Ниже приведено содержимое этого файла.

Legion

Legion — это вид программы-вымогателя, впервые обнаруженный в июне 2016 г. Ниже описаны признаки заражения.

Программа Legion добавляет нечто вроде ._23-06-2016-20-27-23_$f_tactics@aol.com$.legion или .$centurion_legion@aol.com$.cbf в конце имен файлов (Например, вместо Thesis.doc файл будет называться Thesis.doc._23-06-2016-20-27-23_$f_tactics@aol.com$.legion.)

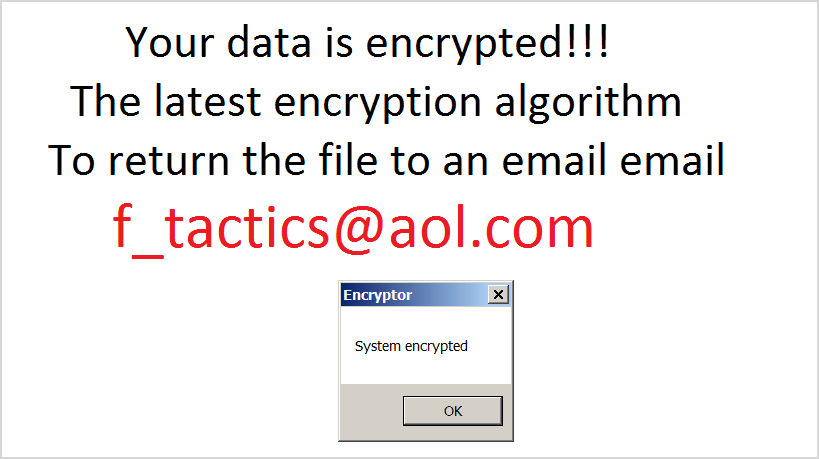

Зашифровав ваши файлы, программа Legion меняет фон рабочего стола, при этом появляется всплывающее окно, аналогичное этому:

Если программа Legion зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

NoobCrypt

NoobCrypt — это одна из программ-вымогателей, обнаруженная в конце июля 2016 года. Для шифрования файлов пользователя она применяет стандарт AES 256.

Программа NoobCrypt не меняет название файлов. Однако, зашифрованные файлы нельзя открыть программами по умолчанию.

После зашифровки файлов программа отображает такое сообщение, которое находится в файле ransomed.html на рабочем столе:

Если программа NoobCrypt зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

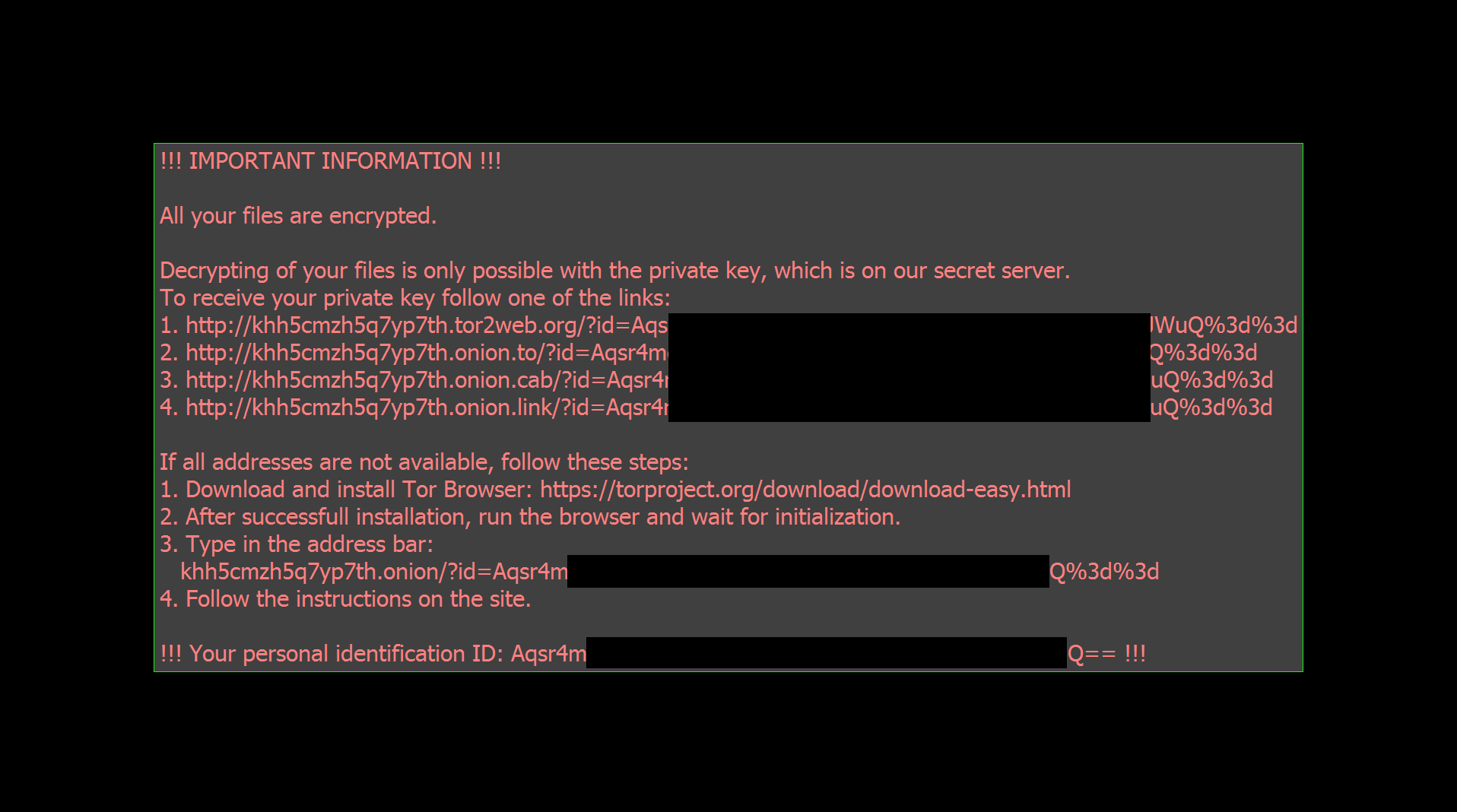

Prometheus

Программа-вымогатель Prometheus написана на языке .NET (C#) и шифрует файлы с помощью шифра Chacha20 или AES-256. Затем ключ шифрования файла шифруется еще раз с помощью алгоритма RSA-2048 и добавляется в конец файла. Файлы, зашифрованные некоторыми видами программ-вымогателей, можно расшифровать бесплатно.

Зашифрованные файлы можно узнать по одному из следующих расширений:

- .[cmd_bad@keemail.me].VIPxxx

- .[cmd_bad@keemail.me].crypt

- .[cmd_bad@keemail.me].CRYSTAL

- .[KingKong2@tuta.io].crypt

- .reofgv

- .y9sx7x

- .[black_privat@tuta.io].CRYSTAL

- .BRINKS_PWNED

- .9ten0p

- .uo8bpy

- .iml

- .locked

- .unlock

- .secure[milleni5000@qq.com]

- .secure

- .61gutq

- .hard

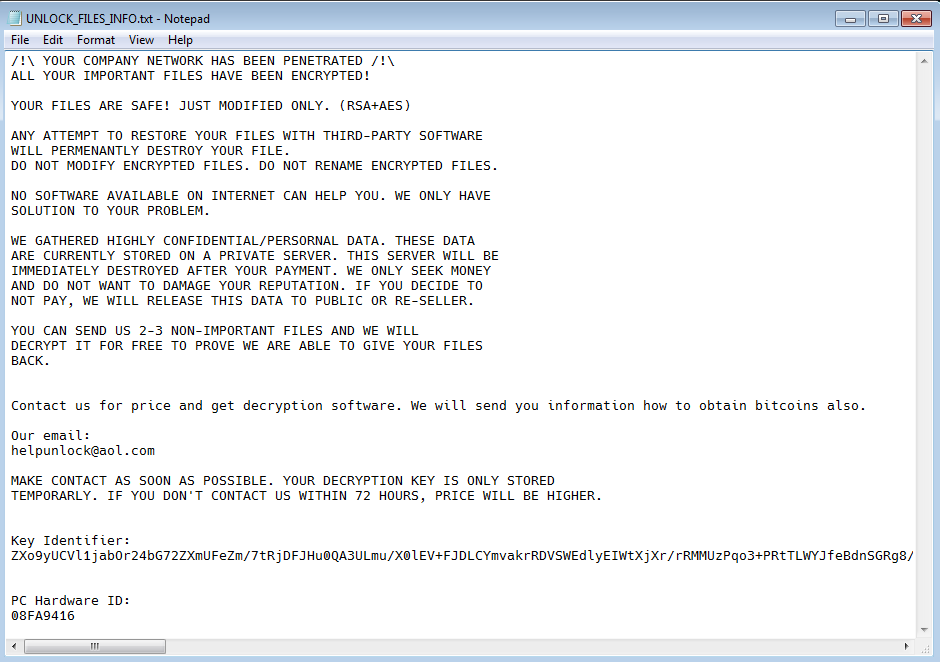

На рабочем столе пользователя также появляется сообщение с требованием выкупа под одним из следующих названий:

- HOW_TO_DECYPHER_FILES.txt

- UNLOCK_FILES_INFO.txt

- Инструкция.txt

TargetCompany

TargetCompany — это программа-вымогатель, которая шифрует файлы пользователя при помощи шифра Chacha20. Пользователи, пострадавшие от ее атак, теперь могут бесплатно расшифровать свои файлы.

Зашифрованные файлы можно узнать по одному из следующих расширений:

.mallox

.exploit

.architek

.brg

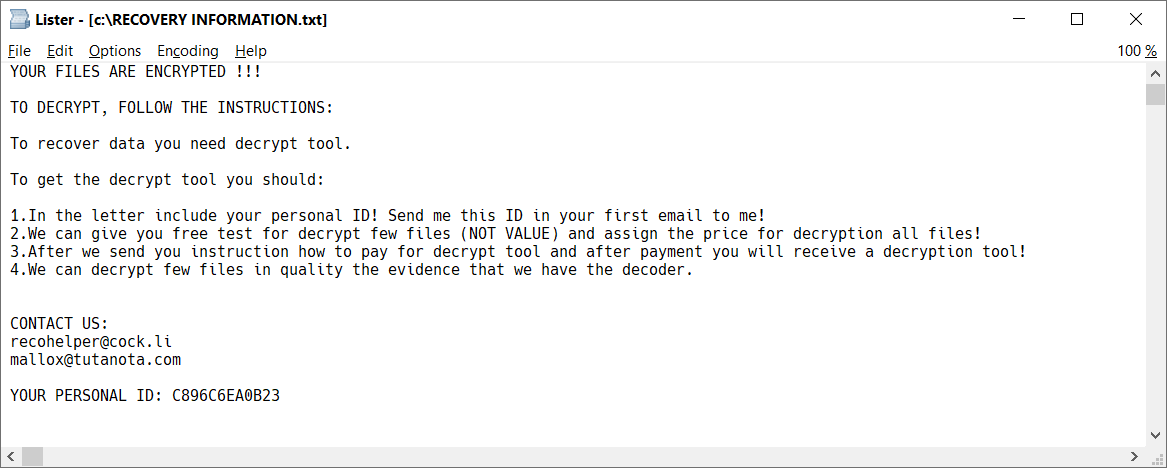

.carone

В каждой папке, где есть хотя бы один зашифрованный файл, появляется также сообщение о выкупе под названием RECOVERY INFORMATION.txt (см. изображение ниже).

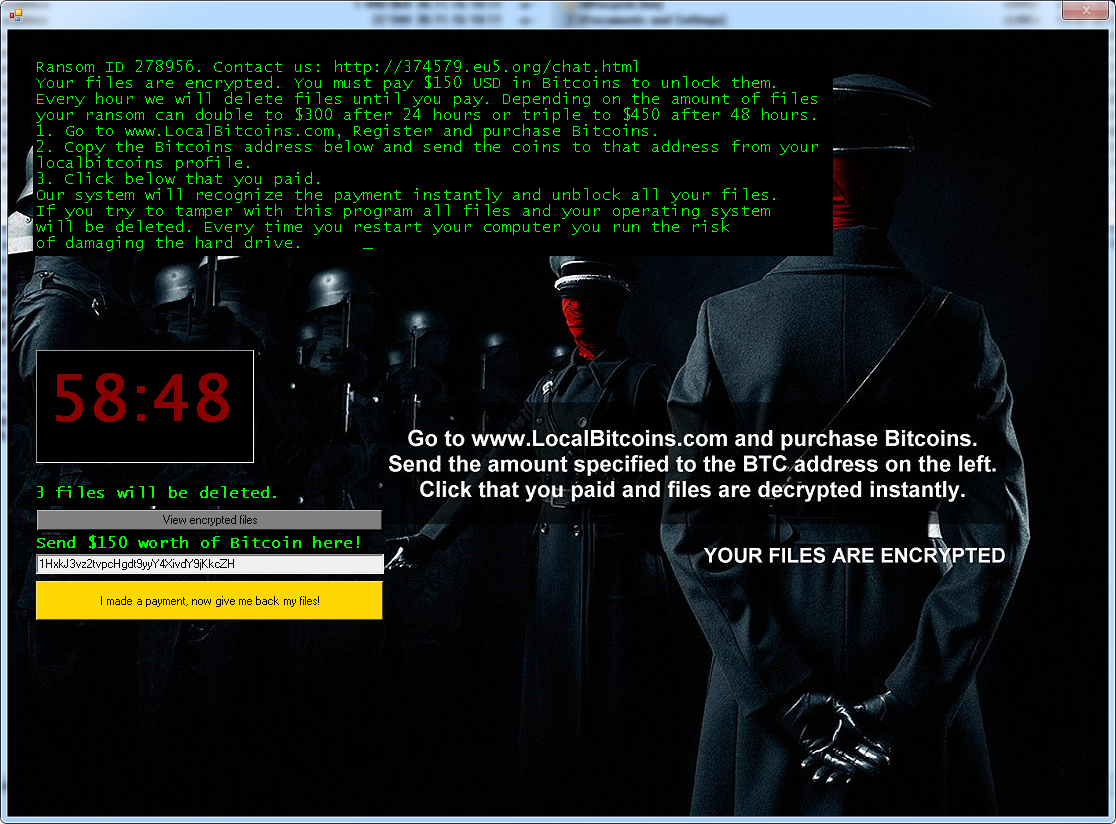

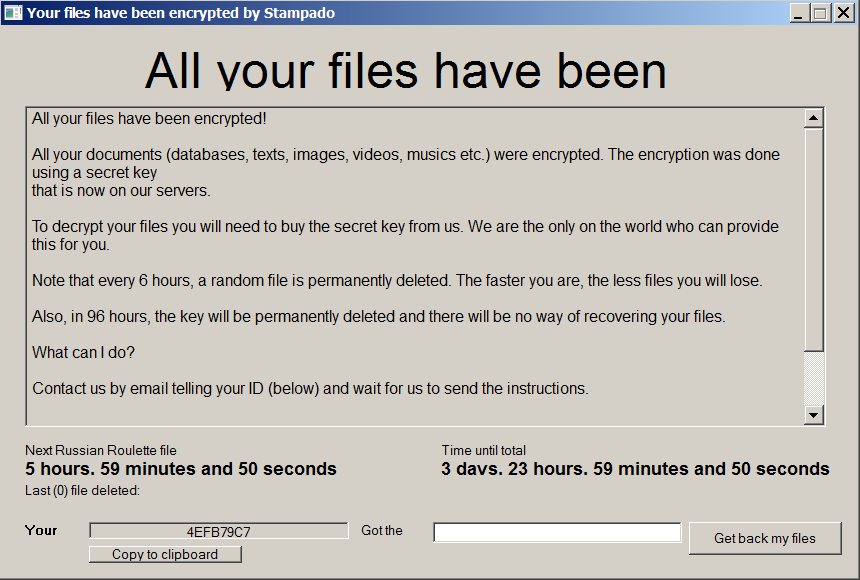

Stampado

Stampado — это тип программы-вымогателя, который был написан с использованием инструмента шифрования AutoIt. Эта программа существует примерно с августа 2016 года. Она была продана в сети Dark Web, новые варианты этой программы продолжают появляться. Одна из ее версий также известна под именем Philadelphia.

Программа Stampado добавляет зашифрованным файлам расширение .locked. Некоторые варианты также шифруют само имя файла, поэтому имя зашифрованного файла может иметь вид document.docx.locked или 85451F3CCCE348256B549378804965CD8564065FC3F8.locked.

После завершения шифрования отобразится следующий экран:

Если программа Stampado зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

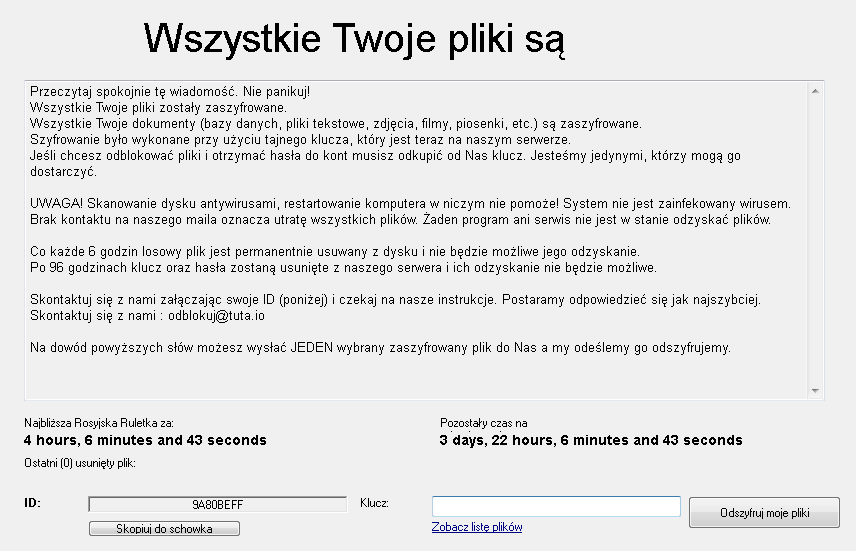

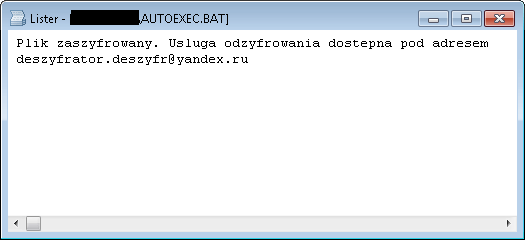

SZFLocker

SZFLocker — это вид программы-вымогателя, впервые обнаруженный в мае 2016 г. Ниже описаны признаки заражения.

Программа SZFLocker добавляет .szf в конце файловых имен (например, вместо Thesis.doc файл будет называться Thesis.doc.szf).

При попытке открыть зашифрованный файл программа SZFLocker отображает следующее сообщение (на польском языке):

Если программа SZFLocker зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

TeslaCrypt

TeslaCrypt — это вид программы-вымогателя, впервые обнаруженный в феврале 2015 г. Ниже описаны признаки заражения.

Последняя версия программы TeslaCrypt не переименовывает ваши файлы.

Зашифровав ваши файлы, программа TeslaCrypt отображает нечто вроде следующего сообщения:

Если программа TeslaCrypt зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

Troldesh/Shade

Troldesh (известна также как Shade и Encoder.858) — это разновидность программ-вымогателей, обнаруженная в 2016 г. В конце апреля 2020 г. создатели этой вредоносной программы прекратили работу и опубликовали ключи, которые можно использовать для бесплатной дешифровки файлов.

Подробнее об этом: https://www.bleepingcomputer.com/news/security/shade-ransomware-shuts-down-releases-750k-decryption-keys/

Зашифрованные файлы получают одно из следующих расширений:

• xtbl

• ytbl

• breaking_bad

• heisenberg

• better_call_saul

• los_pollos

• da_vinci_code

• magic_software_syndicate

• windows10

• windows8

• no_more_ransom

• tyson

• crypted000007

• crypted000078

• rsa3072

• decrypt_it

• dexter

• miami_california

После зашифровки файлов на рабочем столе пользователя создается несколько файлов с именем в диапазоне от README1.txt до README10.txt. В них на разных языках приведен следующий текст:

Фон рабочего стола пользователя заменяется на изображение, показанное ниже:

Если программа Troldesh зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.

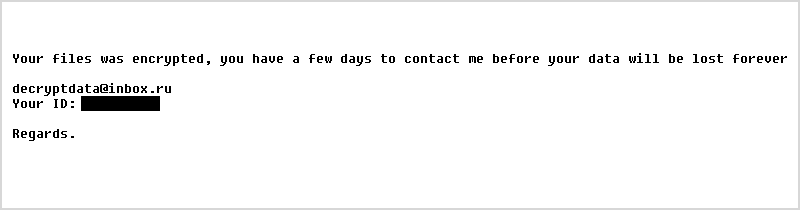

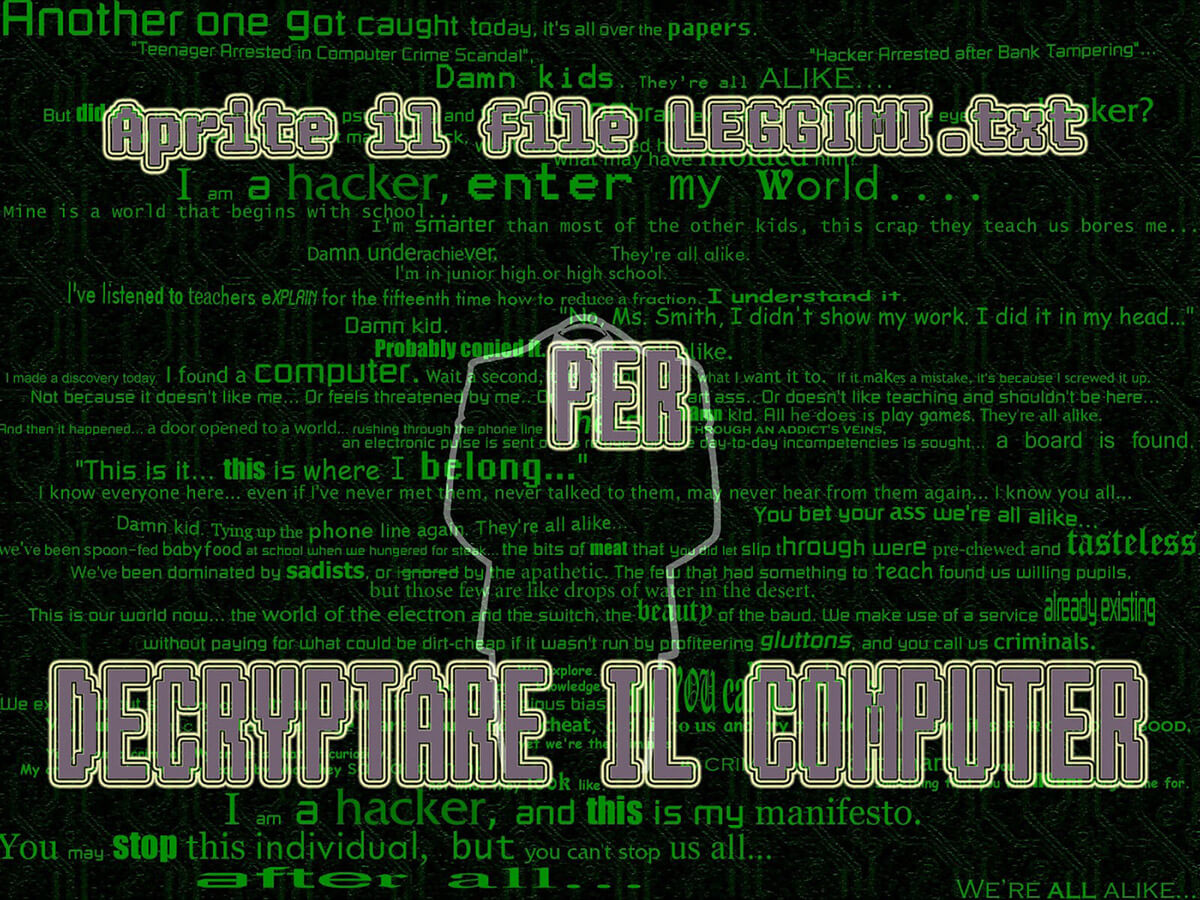

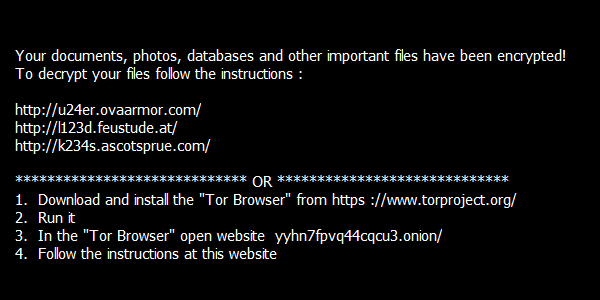

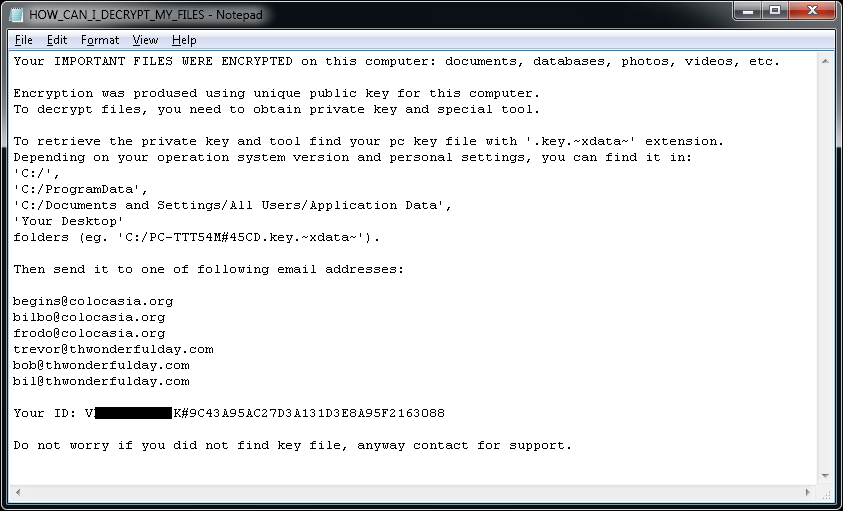

XData

XData — это одна из программ-вымогателей, созданная на основе AES_NI. Как и WannaCry, она использует эксплойт Eternal Blue для распространения на другие компьютеры.

Эта программа добавляет зашифрованным файлам расширение .~xdata~.

В каждой папке, где есть хотя бы один зашифрованный файл, появляется файл HOW_CAN_I_DECRYPT_MY_FILES.txt. Кроме того, программа-вымогатель создает файл ключа с именем вроде следующего:

[PC_NAME]#9C43A95AC27D3A131D3E8A95F2163088-Bravo NEW-20175267812-78.key.~xdata~ в следующих папках:

• C:\

• C:\ProgramData

• Рабочий стол

В файле HOW_CAN_I_DECRYPT_MY_FILES.txt содержится следующее сообщение о выкупе:

Если программа Troldesh зашифровала ваши файлы, нажмите здесь, чтобы скачать наш бесплатный дешифратор для разблокировки.