Was ist Malware und wie schützt man sich vor Malware-Angriffen?

Was ist Malware und wie schützt man sich vor Malware-Angriffen?

Malware-Bedrohungen gibt es seit den Anfängen der Computertechnik. Aber was genau ist Malware? In diesem Artikel definieren wir...

Was ist Malware und wie schützt man sich vor Malware-Angriffen?

Malware-Bedrohungen gibt es seit den Anfängen der Computertechnik. Aber was genau ist...

Schadcode: Definition und Tipps zur Prävention

Schadcode: Definition und Tipps zur Prävention

Hacker entwickeln Schadcode, der sich in Ihren Computer einschleichen, in Ihren Programmen einnisten und Ihre Daten stehlen soll. Hier...

Schadcode: Definition und Tipps zur Prävention

Hacker entwickeln Schadcode, der sich in Ihren Computer einschleichen, in Ihren...

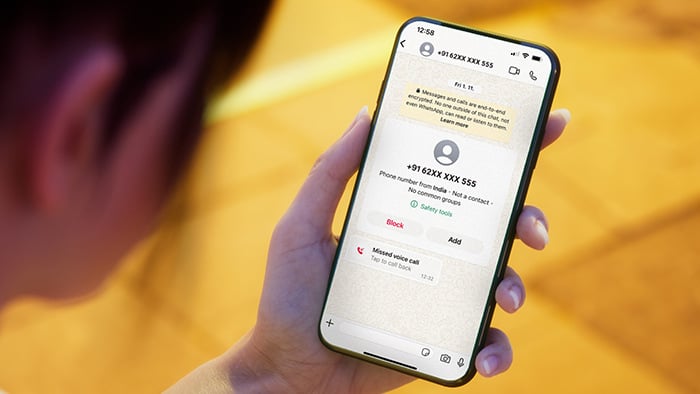

Was ist die Pegasus-Spyware – und ist Ihr Smartphone infiziert?

Was ist die Pegasus-Spyware – und ist Ihr Smartphone infiziert?

Pegasus ist die technisch ausgefeilteste Spyware der Geschichte. Sie wird weltweit zum Ausspionieren von Politikern, Journalisten und...

Was ist die Pegasus-Spyware – und ist Ihr Smartphone infiziert?

Pegasus ist die technisch ausgefeilteste Spyware der Geschichte. Sie wird weltweit zum...

Was ist der Mirai Botnet?

Was ist der Mirai Botnet?

Das Mirai-Botnet durchforstet das Internet nach ungesicherten intelligenten Geräten und übernimmt die Kontrolle über sie, um ein...

Was ist der Mirai Botnet?

Das Mirai-Botnet durchforstet das Internet nach ungesicherten intelligenten Geräten und...

Der Zeus-Trojaner: Was ist das, wie funktioniert er und wie können Sie sich schützen?

Der Zeus-Trojaner: Was ist das, wie funktioniert er und wie können Sie sich schützen?

Der Zeus-Trojaner ist ein heimtückisches Malware-Kit, das in der Regel zum Diebstahl von Online-Banking-Daten dient. Mit Millionen...

Der Zeus-Trojaner: Was ist das, wie funktioniert er und wie können Sie sich schützen?

Der Zeus-Trojaner ist ein heimtückisches Malware-Kit, das in der Regel zum Diebstahl von...

So entfernen Sie einen Virus von Ihrem Router

So entfernen Sie einen Virus von Ihrem Router

Kann Ihr Router einen Virus oder andere Malware bekommen? Leider ist das möglich, und es kann eine Bedrohung darstellen....

So entfernen Sie einen Virus von Ihrem Router

Kann Ihr Router einen Virus oder andere Malware bekommen? Leider ist das möglich, und es...

Was sind Trojaner? Der ultimative Leitfaden

Was sind Trojaner? Der ultimative Leitfaden

Ein Trojaner ist eine bösartige, hinterhältige Art von Malware, die sich als etwas Harmloses tarnt und Sie dazu verleitet, sie zu...

Was sind Trojaner? Der ultimative Leitfaden

Ein Trojaner ist eine bösartige, hinterhältige Art von Malware, die sich als etwas...

Was sind Keylogger und wie funktionieren sie?

Was sind Keylogger und wie funktionieren sie?

Benutzernamen, Passwörter, Bankkontonummern, private Nachrichten: Keylogger erfassen alle Ihre Tastenanschläge. In diesem Artikel...

Was sind Keylogger und wie funktionieren sie?

Benutzernamen, Passwörter, Bankkontonummern, private Nachrichten: Keylogger erfassen alle...

Was ist ein Botnet?

Was ist ein Botnet?

Ein Botnet ist ein Netzwerk infizierter Computer, das aus der Ferne gesteuert und dazu verwendet werden kann, Spam zu senden, Malware...

Was ist ein Botnet?

Ein Botnet ist ein Netzwerk infizierter Computer, das aus der Ferne gesteuert und dazu...

Was ist eine Logikbombe? So verhindern Sie Angriffe durch Logikbomben

Was ist eine Logikbombe? So verhindern Sie Angriffe durch Logikbomben

Logikbomben sind diskrete, raffinierte Angriffe auf die Cybersicherheit – die verheerenden Schaden anrichten können. In diesem Artikel...

Was ist eine Logikbombe? So verhindern Sie Angriffe durch Logikbomben

Logikbomben sind diskrete, raffinierte Angriffe auf die Cybersicherheit – die...