Qu’est-ce que le navigateur Tor ?

Tor (The Onion Router) est un navigateur Web permettant aux utilisateurs d’accéder à un réseau qui anonymise le trafic Web pour assurer une navigation confidentielle. Souvent utilisé pour accéder au Dark Web, le navigateur Tor dissimule les adresses IP et l’activité de navigation en redirigeant le trafic Web à travers une série de routeurs différents appelés nœuds. C’est précisément ce masquage de l’activité de navigation, allié au blocage du suivi, qui rend Tor populaire auprès des lanceurs d’alertes, journalistes et autres personnes qui souhaitent protéger leur confidentialité en ligne.

Pour anonymiser le trafic Web, Tor utilise une technique de chiffrement spéciale développée à l’origine par l’US Navy pour protéger les transmissions du renseignement américain. Aujourd’hui, Tor est une plateforme assurant une parfaite confidentialité, open-source, accessible à tous, bien que le blog Tor ait mentionné des pays où son utilisation peut être bloquée.

Tor fonctionne non seulement comme un navigateur Web, mais fournit également des services via son réseau en oignon pour permettre l’anonymat des sites Web et des serveurs. Une adresse Web [point]onion, exclusivement accessible via le navigateur Tor, protège l’identité des sites Web et des visiteurs grâce à des connexions complexes, chiffrées et anonymes. On peut donc dire que Tor est la définition même d’un navigateur pour le Dark Web.

Poursuivez votre lecture pour découvrir le fonctionnement de Tor. Et avant de vous y plonger, nous vous expliquons comment utiliser Tor pour accéder au Dark Web.

Comment fonctionne le navigateur Tor ?

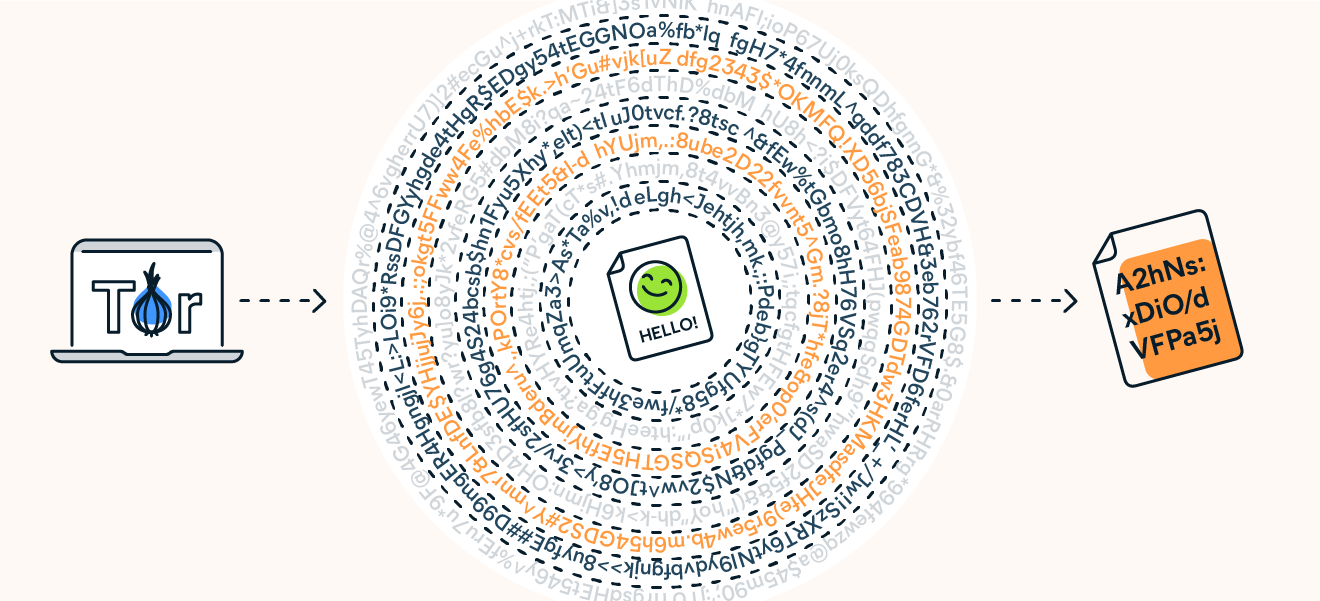

Tor utilise le routage en oignon pour chiffrer et rediriger le trafic Web via le réseau en oignon de Tor. Une fois vos données sécurisées à l’intérieur de plusieurs couches de chiffrement, le trafic Web est transmis via une série de nœuds réseau appelés routeurs en oignon. Chaque routeur (ou nœud) retire ensuite une couche de chiffrement jusqu’à ce que les données atteignent leur destination finale, entièrement déchiffrées.

Lorsque vous faites une demande, les paquets (blocs de données) de la demande sont chiffrés individuellement. Tor transmet ensuite les données chiffrées à plusieurs niveaux à travers les trois couches de mandataires internationaux qui composent le circuit Tor, qui déchiffrent chacun une couche. Examinons de plus près ces trois couches de nœuds de réseau :

-

Nœud d’entrée/de garde : le navigateur commence par se connecter de manière aléatoire à un nœud d’entrée public. Le nœud d’entrée introduit vos données dans le circuit Tor en déchiffrant la première couche de chiffrement pour découvrir l’adresse du nœud central, où il transmet vos données.

-

Nœud intermédiaire : Ce nœud reçoit la demande du nœud d’entrée. Il connaît l’adresse IP du nœud d’entrée d’où provient la demande, mais il ne connaît pas l’adresse IP chiffrée du demandeur initial. Le nœud intermédiaire déchiffre le paquet suivant, révélant le nœud suivant dans le circuit, mais le contenu et la destination finale de la demande restent chiffrés.

-

Nœud de sortie : Le nœud de sortie reçoit la demande et déchiffre le dernier paquet, révélant ainsi la destination finale. Une fois la dernière couche de chiffrement retirée, les données déchiffrées quittent le réseau Tor et atteignent leur destination finale.

Le navigateur Web envoie le trafic Web via un nœud d’entrée (bleu), un nœud intermédiaire (vert) et un nœud de sortie (orange) pour chiffrer et déchiffrer le trafic.

Le navigateur Web envoie le trafic Web via un nœud d’entrée (bleu), un nœud intermédiaire (vert) et un nœud de sortie (orange) pour chiffrer et déchiffrer le trafic.

En termes simples, le routage en oignon est la façon dont Tor fonctionne et dont les sites du Dark Web peuvent être consultés sans que personne d’autre que vous ne le sache. Cela vous paraît compliqué ? Normal, ça l’est ! Heureusement, il n’est pas nécessaire d’être titulaire d’un doctorat en informatique pour savoir comment utiliser le navigateur Tor, qui est étonnamment simple et convivial.

Est-ce que le navigateur Tor masque votre adresse IP et, si oui, comment s’y prend-il ?

Oui, Tor cache votre adresse IP, la dissimule et rend difficile pour quiconque de remonter jusqu’à vous à partir de votre activité sur Internet. Ce type de routage ne se contente pas de relayer vos données via des nœuds réseau pour masquer votre position et votre identité. Tor utilise un chiffrement multicouches pour garantir une protection encore plus fiable de la confidentialité.

Comme les données chiffrées par Tor sont envoyées à travers des nœuds aléatoires dans un réseau de plus de 7 000 nœuds (relais) avant d’être entièrement déchiffrées, le temps que le trafic Internet atteigne sa destination, son origine est occultée. Ce processus élaboré montre à quel point Tor est efficace pour protéger les données et dissimuler votre adresse IP aux sites Web, à votre FAI et même aux autorités.

Votre trafic Web traverse plusieurs milliers de couches de protection en cas de connexion à Internet via le navigateur Tor.

Votre trafic Web traverse plusieurs milliers de couches de protection en cas de connexion à Internet via le navigateur Tor.

Le navigateur Tor est-il anonyme ?

On peut dire que le navigateur Tor est anonyme en ce sens qu’il masque votre position et votre activité de navigation. Cependant, il présente des limites. Si votre FAI n’est pas en mesure de voir votre activité de navigation ni les données chiffrées par Tor, il peut savoir que vous utilisez Tor. Vous pouvez également être identifié si vous vous connectez à un compte en ligne ou fournissez des informations personnelles sur un site Web lors de l’utilisation de Tor.

Quelle est la différence entre le navigateur Tor et un serveur proxy ?

Un serveur proxy agit comme un intermédiaire entre vous et les services hôtes, tandis que Tor est un réseau chiffré de serveurs décentralisés. Si les proxys remplacent votre adresse IP et votre position, ils ne chiffrent pas le trafic Internet, ce qui signifie que vos données sont exposées lorsqu’elles sont en transit. Le navigateur Tor anonymise et chiffre votre position grâce au routage en oignon, ce qui permet de mieux protéger vos données lorsque vous naviguez sur le Dark Web.

Utiliser un serveur proxy parallèlement au navigateur Tor permet de dissimuler le fait que vous vous êtes connecté au Dark Web. En revanche, cela ne vous confère aucun avantage supplémentaire en termes de cybersécurité. Vous ne savez pas quel outil de navigation privée utiliser ? Lisez notre guide pour savoir s’il vaut mieux que vous utilisiez un VPN, un proxy ou Tor.

Est-ce que Tor est un VPN ?

Tor et un VPN sont deux outils différents, même si tous deux fournissent un chiffrement et redirigent le trafic Web vers un autre réseau. La principale différence entre Tor et un VPN est qu’un réseau VPN est exploité par un fournisseur de service central, tandis que le réseau Tor est décentralisé et exploité par des bénévoles. Tor est spécifiquement conçu pour être un navigateur du Dark Web.

Tor et les VPN adoptent également des approches différentes pour le réacheminement des données. Un VPN envoie votre trafic Web vers un serveur, qui le transmet à son tour à Internet. La méthode de routage en pelure d’oignon de Tor réachemine vos données via une série de nœuds indépendants. Bien que Tor soit plus lent, ce processus de réacheminement rend beaucoup plus difficile le traçage des activités.

À quelles fins le navigateur Tor est-il utilisé ?

Le navigateur Tor est essentiellement utilisé comme méthode de navigation anonyme. Les utilisateurs du navigateur Tor constituent un groupe très diversifié, allant des journalistes et des organisations de la société civile aux personnes ordinaires soucieuses de la protection de leur confidentialité en ligne. Cependant, les criminels tirent également parti de l’anonymat que leur confère Tor pour mener des activités illégales aussi bien sur le Dark Web qu’en dehors.

Voici quelques activités pour lesquelles le navigateur en oignon Tor est utilisé :

-

Pratiquer la liberté d’expression : Les journalistes utilisent souvent Tor pour rester en sécurité et rendre compte librement de leurs activités. Il leur permet de protéger leurs sources, d’atteindre des utilisateurs dans le monde entier et de publier des histoires sensibles sans risquer de représailles. Les citoyens des pays où l’accès à Internet est censuré peuvent également utiliser Tor pour accéder à des contenus interdits et échanger des informations.

-

Activités illégales : Les cybercriminels peuvent utiliser Tor pour rester cachés sur le Dark Web. Les marchés du Dark Web proposent des médias piratés, des services de piratage, des drogues illégales, des données piratées et d’autres biens et services illicites. Tor a d’abord gagné en notoriété grâce à son utilisation par la place de marché internationale du Dark Web Silk Road, aujourd’hui disparue.

-

Lancement d’alerte : Les lanceurs d’alerte utilisent souvent Tor parce qu’il leur permet de protéger leur identité tout en divulguant des informations sensibles. Le système de lancement d’alerte GlobaLeaks recommande l’utilisation de Tor pour protéger l’anonymat des utilisateurs.

Peut-on me suivre lorsque j’utilise Tor ?

Tor offre une impressionnante panoplie de fonctionnalités de confidentialité. Malgré tout, il est possible que vous soyez suivi en ligne sur le Dark Web. Le routage en oignon est un moyen sophistiqué d’empêcher la localisation, mais l’anonymat complet en ligne n’existe pas.

Bien que votre trafic Internet soit chiffré et routé par l’intermédiaire de différentes couches sur Tor, votre FAI peut toujours savoir que vous êtes connecté à Tor. De plus, Tor ne peut pas vous protéger contre le suivi au niveau des points d’entrée et de sortie de son réseau. Toute personne qui possède ou exploite le nœud d’entrée verra votre adresse IP réelle. Et au niveau du nœud de sortie, le trafic déchiffré peut être intercepté.

Vous pouvez pallier les faiblesses de Tor en l’associant à un VPN qui fournit un chiffrement de bout en bout. Cela signifie que votre trafic Web sera chiffré au niveau des points d’entrée et de sortie du réseau Tor, tandis que l’utilisation d’un VPN par-dessus Tor mettra votre adresse IP réelle à l’abri des regards indiscrets.

Utilisation de Tor avec un VPN pour garantir un chiffrement complet du trafic Web.

Utilisation de Tor avec un VPN pour garantir un chiffrement complet du trafic Web.

Les avantages de l’utilisation du navigateur Tor ?

L’un des principaux avantages de l’utilisation du navigateur Tor est le haut niveau de confidentialité offert par le réseau en oignon. Les protocoles de sécurité de Tor n’autorisent pas seulement les utilisateurs à accéder à des sites de manière sécurisée et à masquer leur adresse IP. Le navigateur est Open Source, gratuit et facile à utiliser, surtout si l’on tient compte de la complexité de la protection qu’il fournit.

Voici quelques-uns des avantages de l’utilisation de Tor :

-

Aucun cookie de suivi : Par défaut, Tor ne stocke pas de cookies et efface votre historique de navigation, vos cookies et le contenu Web mis en cache lorsque vous quittez le navigateur. Les cookies sont un moyen courant de pistage sur le Web utilisé par les agences de publicité, les sites de commerce électronique, les sociétés d’analyse et les géants de la technologie. Tor vous permet de naviguer sans laisser de traces.

-

Confidentialité renforcée : La méthode du navigateur en oignon a été conçue pour préserver la confidentialité des données en ligne, de la localisation et de l’historique de navigation. Que vous souhaitiez consulter des sites sans vous soucier de qui vous observe, que vous ayez des problèmes de santé que vous voulez garder pour vous, ou que vous souhaitiez simplement vous sentir plus en sécurité en ligne, Tor vous offre la tranquillité d’esprit.

-

Navigation plus sécurisée sur le Wi-Fi public : Le Wi-Fi public peut être un endroit dangereux pour transmettre des données. Les pirates peuvent mettre en place de faux réseaux ou des renifleurs de paquets pour voler vos données, et toute personne disposant des connaissances nécessaires peut intercepter vos transmissions dans ce que l’on appelle des attaques de type « Man-in-the-Middle ». Mais vous devez toujours vous connecter à un VPN avant d’utiliser n’importe quel navigateur, y compris Tor, sur un réseau Wi-Fi public.

-

Lutte contre la censure : De nombreux pays censurent les journalistes et les citoyens, et interdisent l’accès aux sites de réseaux sociaux tels que Facebook ou Reddit, ainsi qu’à des organismes d’information bien connus. L’accès à Tor permet aux personnes d’accéder à des sites Web interdits dans les pays où ils se trouvent. Des entreprises telles que Facebook, la BBC et le New York Times proposent leurs sites Web sous la forme d’un service en oignon Tor.

Inconvénients de l’utilisation du navigateur Tor

Bien que Tor soit un outil de protection de la confidentialité sophistiqué, il présente des inconvénients, dont certains neutralisent les avantages en termes de cybersécurité.

Voici les inconvénients liés à l’utilisation de Tor :

-

Lenteur : Tor est un navigateur lent. Le routage en oignon chiffre le trafic Web et l’envoie à travers une série de nœuds de réseau. C’est une bonne chose pour la protection de la confidentialité, mais le processus élaboré entraîne des lenteurs par rapport à d’autres navigateurs. Même s’il existe des méthodes pour accélérer Tor, il est impossible de booster significativement les performances.

-

Stigmatisation : Tor est négativement associé à la réputation d’illégalité du Dark Web. Les FAI et les gouvernements peuvent relever l’identité des personnes qui utilisent ce navigateur. Pour tous ceux recherchent la confidentialité, Tor peut avoir l’effet inverse.

-

Blocage : certains administrateurs réseau bloquent l’accès à Tor. Certains sites Web contrôlent et bloquent le trafic Web en provenance des nœuds de sortie Tor. Vous pouvez toutefois masquer l’utilisation des nœuds en recourant à des ponts Tor ou à un VPN.

-

Vulnérabilités : bien que Tor ait été conçu pour protéger l’anonymat des utilisateurs, le réseau en oignon est vulnérable au niveau des nœuds d’entrée et de sortie. Étant donné que le trafic Internet n’est pas chiffré au niveau de ces points, vos données risquent d’être interceptées et votre adresse IP peut être exposée.

Tor est-il illégal ?

Tor n’est pas illégal aux États-Unis. Tor est souvent associé à la criminalité du Dark Web, mais ce dernier héberge également de nombreuses ressources légales comme le Wikipedia du Dark Web, des services de messagerie sécurisés et des bases de données de recherche. Si vous ne vous livrez pas à des activités illicites, utiliser le Dark Web pour protéger votre confidentialité n’a rien de criminel.

Pourtant, Tor et le Dark Web sont stigmatisés en raison de l’existence d’activités illégales. L’utilisation de Tor peut attirer l’attention sur votre activité en ligne, ce qui est contre-productif si vous cherchez à protéger votre confidentialité. Il arrive que des FAI brident les vitesses de connexion, voire contactent les clients au sujet de l’utilisation de Tor. Les autorités peuvent également pister vos activités si vous utilisez Tor.

Certains pays, comme la Russie, se sont efforcés d’interdire Tor. Si vous souhaitez naviguer de manière anonyme, commencez par vérifier si l’utilisation de Tor ou même d’un VPN est légale dans votre pays.

Le navigateur Tor est-il sûr ?

Le navigateur Tor est généralement considéré comme sûr et sécurisé grâce au protocole de routage en oignon qui chiffre vos données et masque votre adresse IP. Cependant, Tor n’est pas infaillible et, comme c’est le cas avec les autres navigateurs, les utilisateurs sont vulnérables aux cybermenaces, qu’il s’agisse de malwares ou d’arnaques de phishing.

Pour utiliser Tor de manière sécurisée, vous pouvez l’associer à d’autres outils de cybersécurité. Vous pouvez ainsi configurer un VPN pour bénéficier d’un chiffrement de bout en bout. Veillez également à ce que votre réseau soit protégé par un pare-feu et par le meilleur logiciel antivirus.

Comment rester en sécurité lorsque vous utilisez le navigateur Tor

Outre la mise en place d’un VPN, d’un pare-feu et d’un antivirus, il existe d’autres mesures que vous pouvez prendre pour utiliser Tor en toute sécurité :

Renforcez votre niveau de sécurité

Le navigateur Tor dispose de trois paramètres de sécurité : Normal, Plus sûr et Le plus sûr. Normal permet un accès complet à tous les sites Web tels qu’ils sont. Plus sûr désactive des fonctionnalités de sites Web qui posent souvent des problèmes de sécurité, mais cela entraîne également la perte de fonctionnalité de certains sites. Le plus sûr n’autorise que les fonctionnalités nécessaires aux services de base et aux sites statiques, ce qui limite également les fonctionnalités de certains sites.

Voici comment modifier la sécurité de Tor pour qu’elle soit la plus sûre possible :

-

Dans le coin supérieur droit, cliquez sur l’icône bouclier, puis sur Paramètres.

-

Tor défilera automatiquement jusqu’à la section Niveau de sécurité, où vous pouvez choisir Le plus sûr.

Utilisez uniquement des sites HTTPS

Le « S » de HTTPS signifie sécurisé et indique qu’un site Web dispose d’un certificat SSL et qu’il chiffre les données qui transitent entre votre appareil et le site Web. Tor étant chiffré par défaut, la plupart des sites Web du Dark Web n’utilisent pas cette même certification. Mais tant que vous êtes sur le Web de surface, privilégiez les sites HTTPS pour une meilleure sécurité.

Ne partagez jamais d’informations personnelles

Gardez vos données personnelles pour vous, notamment votre nom, votre adresse, votre numéro de téléphone, votre adresse électronique et vos profils de réseaux sociaux. L’objectif de Tor est de rester anonyme, et la saisie d’informations personnelles en ligne pourrait le compromettre. De plus, il est rarement nécessaire de partager ces informations sur le Dark Web.

Ne téléchargez que des fichiers provenant de sources fiables

Le Dark Web regorge de cybercriminels qui savent que des utilisateurs curieux consultent Tor. Certains escrocs préparent de faux téléchargements infectés par des virus et autres malwares. Ne cliquez sur des liens et ne téléchargez des fichiers qu’à partir de sources fiables.

Télécharger un logiciel antivirus

Veillez à ce qu’un antivirus fiable fonctionne sur tous vos appareils. Utilisez un logiciel de sécurité comme Avast One pour vous protéger contre les menaces en ligne.

Navigateur Tor et Dark Web

Pour beaucoup, Tor est synonyme de Dark Web, la partie non indexée d’Internet qui n’est accessible qu’avec certains navigateurs. Le lien entre Tor et le Dark Web a commencé avec le marché en ligne Silk Road, sur lequel les clients pouvaient acheter de la drogue et d’autres produits illégaux. Lorsqu’il était en activité, ce marché en ligne malfamé n’était accessible que via Tor.

Compte tenu de l’anonymat qu’il confère aux hôtes et visiteurs des sites Web, Tor exerce un attrait évident sur les utilisateurs du Dark Web. Bien que le Dark Web ne soit pas seulement un havre d’activités illicites, l’utilisation du navigateur Tor pour y accéder est populaire auprès des criminels. C’est pourquoi les analyses du Dark Web sont importantes pour que vous sachiez si vos données personnelles sont compromises.

Mais le réseau Tor n’a pas été conçu dans une optique criminelle et n’a pas non plus été conçu pour être le « navigateur du Dark Web ». Tor est un outil légal et efficace de protection de la confidentialité en ligne et peut également être votre navigateur de prédilection sur le Web de surface. Les innovations en matière de routage Tor, créées pour les agents de renseignement américains, sont désormais utilisées par un grand nombre de personnes qui attachent de l’importance à la protection de leur confidentialité et à la sécurité de leurs données en ligne.

Autres navigateurs pour le Dark Web

Bien que le navigateur Tor soit étroitement lié à la navigation sur le Dark Web, il a des concurrents. D’autres navigateurs permettent en effet d’accéder au Dark Web. Si Tor garantit l’anonymat des utilisateurs, les autres navigateurs présentés ci-dessous ont eux aussi des avantages et des inconvénients.

Voici d’autres navigateurs du Dark Web :

-

I2P - Invisible Internet Project : à l’instar de Tor, I2P est une couche réseau privée complètement chiffrée. Dans I2P, chaque utilisateur agit comme un nœud, au lieu d’avoir des nœuds gérés par des bénévoles comme dans le cas de Tor.

-

Subgraph OS : Bien qu’il ne s’agisse pas d’un navigateur à proprement parler, ce système d’exploitation open source est conçu pour résister à la surveillance et à l’espionnage. Il intègre Tor dans son écosystème.

-

Hyphanet : Hyphanet, anciennement connu sous le nom de Freenet, est une plateforme de publication et de communication de pair à pair qui résiste à la censure et respecte la confidentialité. Il est disponible pour les systèmes Windows, macOS, GNU/Linux et POSIX.

-

Firefox : Bien que ce navigateur populaire et accessible puisse accéder au Dark Web si vous savez comment configurer l’accès au proxy, il ne dispose pas de certaines des fonctionnalités de sécurité de Tor pour le Dark Web.

-

Waterfox : Waterfox est un navigateur rapide basé sur l’architecture de Firefox. Il s’accompagne de fonctions de protection du suivi pour garantir votre confidentialité.

Le moteur de recherche Tor par défaut est une version sombre de DuckDuckGo, mais il existe d’autres moteurs de recherche sur le Dark Web que vous pouvez utiliser sur Tor.

Comment utiliser le navigateur Tor

Le navigateur Tor est actuellement disponible pour Windows, Mac, Linux et Android. Vous pouvez le télécharger depuis le site Web officiel de Tor. Une fois l’application installée, vous pouvez l’utiliser pour accéder à l’Internet public, ainsi qu’à des sites Web .onion.

Voici comment télécharger et installer le navigateur Tor sous Windows, Mac, Linux ou Android :

Sous Windows

-

Accédez à la page de téléchargement du navigateur Tor sur le site Web du projet Tor. Cliquez sur l’icône Windows.

-

Une fois téléchargé, choisissez l’emplacement où vous souhaitez installer Tor et installez-le.

-

Lancez le navigateur Tor à partir de votre emplacement de téléchargement et cliquez sur Se connecter.

Sur Mac

-

Accédez à la page de téléchargement du navigateur Tor. Cliquez sur l’icône Apple.

-

Faites glisser l’icône du navigateur Tor sur l’icône Applications.

-

Lancez l’application Navigateur Tor et cliquez sur Se connecter.

Dans Android

Téléchargez le navigateur Tor depuis le site du projet Tor ou ouvrez le Play Store de Google, recherchez le navigateur Tor et appuyez sur Installer. Après l’installation, vous pouvez ouvrir Tor directement ou le lancer depuis votre écran d’accueil.

Après avoir configuré Tor sur votre appareil, vous pouvez choisir de changer votre navigateur par défaut pour une confidentialité maximale. Consultez notre évaluation des meilleurs navigateurs en matière de sécurité et de confidentialité.

Puis-je obtenir le navigateur Tor sur un iPhone ?

Vous ne pouvez pas obtenir le navigateur Tor pour un iPhone. iOS exige que les navigateurs utilisent Webkit, ce que le navigateur Tor n’autorise pas pour des raisons de confidentialité. Tor recommande des alternatives iOS, Onion Browser ou Orbot, pour les navigateurs open source qui utilisent une technologie similaire à Tor.

Désinstaller le navigateur Tor

Voici comment désinstaller le navigateur Tor sous Windows :

Voici comment désinstaller le navigateur Tor sur Mac :

Voici comment désinstaller le navigateur Tor sous Android :

-

Localisez l’application Navigateur Tor sur l’écran de votre application. Appuyez longuement sur l’icône du navigateur Tor, puis appuyez sur Désinstaller. Il se peut que vous deviez appuyer sur Désinstaller encore une fois pour confirmer, selon votre appareil Android.

Naviguez en toute sécurité et en toute confidentialité

Bien que Tor soit un puissant outil pour naviguer sur le Dark Web de manière anonyme, il n’est pas infaillible. Tor est lent et peut attirer l’attention de votre gouvernement ou de votre FAI. Si vous cherchez une alternative sûre, sécurisée et privée pour surfer sur le Web de surface, procurez-vous Avast Secure Browser.

Léger, rapide et facile à utiliser, Avast Secure Browser est conçu par des experts en sécurité pour renforcer votre confidentialité en ligne. Il empêchera les pirates de voler vos données, bloquera les liens malveillants, obligera les sites Web à utiliser le chiffrement et vous avertira des sites Web dangereux que vous êtes sur le point de consulter. Téléchargez Avast Secure Browser dès aujourd’hui pour une meilleure sécurité, un meilleur contrôle et de meilleures performances.